Bezpieczeństwo

Bezpieczeństwo

Firmy mimo ryzyka utraty danych nie dbają o kopie zapasowe w chmurze

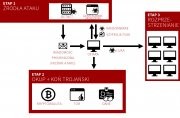

W dane każdej firmy celuje średnio 126 cyberataków rocznie. Dane te są też narażone na stratę, wynikającą z błędu człowieka, awarii sprzętu czy pożaru. Choć wykonywanie kopii zapasowej w chmurze jest proste i łatwo dostępne, w Polsce niewielki odsetek firm decyduje się na to rozwiązanie. więcej26-02-2018, 19:15, Jakub Hryciuk, PieniądzeCzego nauczyły nas najsłynniejsze ataki złośliwego oprogramowania typu ransomware z 2017 roku

Wyłudzenia płatności to tylko wierzchołek góry lodowej w porównaniu z innymi zagrożeniami, jakie niesie za sobą ten typ złośliwego oprogramowania. W rzeczywistości to wcale nie okup okazuje się być najbardziej dotkliwym elementem... więcej26-02-2018, 18:55, Robert Dziemianko, BezpieczeństwoPostprawda a poglądy polityczne. Jedna trzecia polskich internautów o zdefiniowanych poglądach politycznych udostępnia w mediach społecznościowych niesprawdzone informacje

Niepotwierdzone newsy publikowane są od prawicy do lewicy. Memy najczęściej udostępniają zwolennicy poglądów lewicowych, a centrowcy upodobali sobie niekoniecznie prawdziwe dane liczbowe oraz wykresy – wynika z badania firmy F-Secure. więcej29-01-2018, 02:28, _, PieniądzeJakie witryny warto zabezpieczyć certyfikatem SSL?

Każdemu właścicielowi strony internetowej powinno zależeć na jak największej ilości odwiedzin. Oczywiście, kluczowy jest ruch na stronie, który będzie wartościowy, a więc prowadził będzie do założenia konta, zrobienia zakupów czy też odwiedzenia podstron. Warto zadbać więc o to, aby nasza strona www znajdowała się jak najwyżej w rankingach Google. więcej29-01-2018, 02:00, Karina Owczarzak, TechnologieSpectre + Meltdown – co dalej?

Meltdown i Spectre spotkały się z dużym rozgłosem w mediach. Jedno z pytań, jakie spędzało sen z powiek użytkownikom oraz operatorom centrów danych, dotyczyło skutków zastosowania opracowanych środków zaradczych. Chodziło konkretnie o to, dlaczego i do jakiego stopnia wydajność wzięła górę nad bezpieczeństwem. Czy jednak „pożar” został ugaszony i nigdy nie dojdzie do podobnych sytuacji? Jak się okazuje, niekoniecznie. więcej25-01-2018, 17:27, _, BezpieczeństwoJak chronić swoje dane osobowe podczas ferii

Podczas wyjazdu zimowego warto zadbać o bezpieczeństwo swoich danych osobowych. W jaki sposób można zabezpieczyć się przed niebezpieczeństwami związanymi z kradzieżą i wykorzystaniem naszych danych czym możemy pochwalić się na portalach społecznościowych, a co powinniśmy zatrzymać dla siebie - radzi ekspert z Fundacji Wiedza To Bezpieczeństwo. więcej25-01-2018, 14:50, Aneta Gałka, BezpieczeństwoJak bezpiecznie sprzedać urządzenie mobilne

Sprzedaż używanych urządzeń mobilnych jest bardzo popularna, ale czy na pewno bezpieczna? To pytanie warto postawić sobie zwłaszcza w sytuacji, kiedy chcemy sprzedać smartfon lub tablet, na którym mieliśmy np. zainstalowaną aplikację bankowości elektronicznej. Czy w takiej sytuacji osoba trzecia może uzyskać dostęp do naszych danych i czy można się przed tym zabezpieczyć? więcej22-01-2018, 11:42, Artur Szeremeta, PoradyPonad 21 mln zł na walkę z fraudem w bankowości internetowej i dopingiem w e-sporcie dla Nethone

NCBR dofinansuje stworzenie autonomicznego, opartego na sztucznej inteligencji rozwiązania do zapobiegania przejęciom kont bankowych online oraz platformy do inteligentnego doboru graczy i zapobiegania dopingowi w mobilnym e-sporcie. Beneficjentem jest firma Nethone - dostawca opartych na sztucznej inteligencji rozwiązań antyfraudowych oraz z obszaru Business Intelligence. więcej21-01-2018, 21:46, _, BezpieczeństwoOd ransomware do miner malware. Cyberprzestępcy zmieniają upodobania?

Według badań przeprowadzonych przez University of Cambridge, kapitalizacja rynkowa kryptowalut wzrosła ponad trzykrotnie od początku zeszłego roku i raczej na tym się nie skończy. Coraz więcej osób zdaje sobie sprawę, że inwestycja w kryptowaluty może być bardzo opłacalna. Z kolei tam, gdzie pojawia się zysk, pojawiają się też ataki cyberprzestępców. więcej16-01-2018, 14:16, _, BezpieczeństwoJak odzyskać stronę, sklep lub bloga, gdy stało się najgorsze, a nie ma backupu?

Atak hakerski, błąd ludzki, zła wola lub awaria serwera – to cztery częste przyczyny utraty strony, sklepu internetowego czy bloga. Co zrobić, gdy taka sytuacja spotka witrynę, której nikt nie backupował? I kto powinien zajmować się takim backupem? więcej16-01-2018, 12:01, pressroom , BezpieczeństwoNajwiększe naruszenia bezpieczeństwa naszych danych w 2017 roku. Co przyniesie nam kolejny?

Kończy się 2017 rok. Jak zawsze w grudniu analitycy robią podsumowanie, a także przewidują co może przynieść kolejny. Patrząc na ilość ataków w bieżącym roku prognozy mogą być niezbyt sprzyjające. Z pewnością ataków będzie coraz więcej, a złośliwe oprogramowanie ciągle będzie „udoskonalane” dlatego już dziś musimy zadbać o bezpieczeństwo naszych danych. więcej15-01-2018, 09:58, pressroom , BezpieczeństwoKlarta Forste - oczyszczacz powietrza może być tani i skuteczny

Z początkiem roku 2018 zadebiutowała polska marka oczyszczaczy powietrza Klarta, która zaoferowała oczyszczacz powietrza Klarta Forste dostępny w 4 wersjach kolorystycznych. Oczyszczacz posiadający zestaw 3 filtrów skutecznie radzi sobie ze smogiem i jest tani. Czy połączenie dobrej ceny i skuteczności w urządzeniu tego typu jest możliwe? więcej12-01-2018, 15:02, Artykuł promocyjny, TechnologieDrogie Apple! Zmniejsz uzależnienie dzieci od swoich urządzeń

Świat technologii ostatnio chętnie uderza w ton (samo)krytyki w stylu "zaburzyliście więzi społeczne i wspomagacie uzależnienie, więc naprawiajcie". Po Facebooku przyszła pora na Apple'a. więcej10-01-2018, 10:06, jr, LifestyleJak w szale zakupów i noworocznych wyprzedaży zminimalizować ryzyko kradzieży naszych danych

Święta i Nowy Rok to czas wyjątkowy, czas kiedy możemy poświęcić się rodzinie i zapomnieć o troskach, ale czy na pewno? W tym okresie musimy pamiętać, że oszuści tylko czekają na nasz błąd. więcej20-12-2017, 12:19, Maciej Kaczmarski, BezpieczeństwoJak przygotować się do RODO?

Według badania przeprowadzonego przez IDC niemal 80% osób decyzyjnych z działów IT w firmach nie jest w pełni świadomych konsekwencji Rozporządzenia o Ochronie Danych Osobowych lub w ogóle nie słyszało o RODO (ang. GDPR). Spośród pozostałych 20% tylko jedna piąta spełnia nowe wymogi, 59% wciąż pracuje nad wdrożeniem odpowiednich zmian, a 21% przyznaje, że nie jest przygotowana. więcej20-12-2017, 11:23, Adam Struzik, Bezpieczeństwo

- Jak technologia pomaga myśliwym i rolnikom

- Palarnia Kawy Specialty z Kołobrzegu - Colbergcoffee

- Jak twarda woda niszczy włosy - ukryty powód szorstkości pasm

- Jak mądrze stosować witaminy i kwasy w codziennej pielęgnacji - poradnik dla dociekliwych

- Komornik Gliwice: praktyczny przewodnik dla wierzyciela i dłużnika

- Cechy nowoczesnych rozwiązań sprzedażowych, które wspierają rozwój firm B2B

- Lokalne SEO w 2026 roku - dlaczego firmy z małych miast wygrywają online (jeśli wiedzą jak)

- Co założyć jako gość na Pierwszą Komunię Świętą?

- Jak uzyskać dofinansowanie na rozwój pracowników w 2026?

- Paszport techniczny i przeglądy okresowe - o czym musi pamiętać administrator wyrobów medycznych?

- Dlaczego warto czytać etykiety na produktach żywnościowych?

- Kiedy ustawić geometrię kół i po czym poznać, że auto tego potrzebuje?

- Druk wizytówek - na co zwrócić uwagę przed złożeniem zamówienia?

- Czym wyróżniają się naklejki 3D i gdzie znajdują zastosowanie?

- Styl skandynawski w sypialni - jak wprowadzić?

- Gdzie szukać sprawdzonych ofert samochodów używanych

- VR w biznesie i rozrywce - jak technologia wirtualnej rzeczywistości zmienia rynek

- Najwydajniejsza platforma e-commerce 2026 j-sell dominuje w rankingu

- Przyszłość innowacji w Polsce - szanse i wyzwania dla przedsiębiorców

- Koszulki z haftem logo - trwała i elegancka odzież firmowa od producenta P-M

Android Apple Chiny Facebook Firefox Google Kaspersky Lab Komisja Europejska Linux Microsoft Nokia Samsung Stany Zjednoczone Telekomunikacja Polska Twitter UE UKE USA Unia Europejska Urząd Komunikacji Elektronicznej Windows YouTube aplikacje aplikacje mobilne badania bezpieczeństwo biznes cenzura cyberbezpieczeństwo dane osobowe e-commerce e-handel edukacja finanse gry iPad iPhone inwestycje kf12m komunikat firmy konferencje konkursy muzyka nols p2p patenty patronat DI phishing piractwo podatki podcasty policja politycy polityka praca prawa autorskie prawo prywatność przedsiębiorcy przegląd prasy przeglądarki przejęcia raporty reklama serwisy społecznościowe sklepy internetowe smartfony social media spam sprzedaż startupy sztuczna inteligencja tablety telefony komórkowe urządzenia przenośne wideo wygasl wyniki finansowe wyszukiwarki własność intelektualna

« strona główna - do góry ^

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.