Bezpieczeństwo

Bezpieczeństwo

Trzy filary bezpieczeństwa usług aplikacji

Zarówno w przypadku firm oferujących usługi finansowe, jak i sklepów detalicznych, aplikacje są kluczowym elementem transformacji biznesowej. Mimo to, wiele przedsiębiorstw wciąż naraża swoje biznesy na zbedne ryzyko. Według danych raportu o Stanie Dostarczania Aplikacji (SOAD) z 2018 roku, 36% organizacji planuje zabezpieczyć mniej niż jedną czwartą swoich aplikacji - to niewiele. Ekspert radzi, jak chronić firmę lepiej. więcej27-07-2018, 16:28, Nika, BezpieczeństwoCo skłoniłoby Polaków do opuszczenia Facebooka?

Facebook traci 20% wartości w pozagiełdowych notowaniach. Według ekspertów to efekt wprowadzenia przepisów RODO i pokłosie afery z Cambridge Analytica. 60% Polaków ankietowanych na potrzeby najnowszego raportu twierdzi, że wyciek danych osobowych z tego portalu może skłonić ich do opuszczenia serwisu. więcej26-07-2018, 23:26, Nika, MediaDane dwóch tysięcy wyborców z USA wyciekły do sieci. Czy można było temu zapobiec?

Nazwiska, adresy, numery telefonów, dane demograficzne i inne wrażliwe informacje – baza blisko 2500 rekordów z takimi informacjami była dostępna publicznie przez zaniedbanie amerykańskiej firmy RoboCent. Według eksperta wpadce można było zapobiec w prosty sposób. więcej26-07-2018, 16:16, Nika, BezpieczeństwoChmurowe trendy w służbie zdrowia

Pacjenci powierzają organizacjom ochrony zdrowia najbardziej osobiste informacje – nie tylko te dotyczące stanu fizycznego. Liczba i jakość danych, którymi dysponują placówki służby medycznej, naraża je na zagrożenia w obszarze bezpieczeństwa danych. Jakie rozwiązania podsuwa w tym przypadku branża IT? więcej26-07-2018, 15:32, Nika, BezpieczeństwoGoogle i my. Jak wygląda nasza relacja i czy mamy wpływ na jej przyszły kształt?

Działalność Google od dawna wykracza poza usługi samej wyszukiwarki. Obecnie do dyspozycji odbiorców jest szereg bezpłatnych aplikacji, m.in. przeglądarka, skrzynka e-mail, wirtualny dysk, mapy, a także kalendarz. Logowanie do każdego z tych programów możliwe jest przy użyciu jednego adresu mailowego oraz hasła. Działanie to budzić może pewne wątpliwości, związane z ochroną i bezpieczeństwem danych osobowych. więcej25-07-2018, 19:11, Nika, PieniądzeCyberprzestępcy mogą wykorzystać aplikacje do car-sharingu

Badacze przyjrzeli się bezpieczeństwu 13 aplikacji umożliwiających wspólne przejazdy. Odkryli, że korzystanie z nich potencjalnie może ułatwić przestępcom kradzież pojazdów lub przejęcie danych użytkowników. więcej25-07-2018, 18:55, Nika, BezpieczeństwoDrukarki, e-sport, kryptowaluty i ataki DDoS

Powstał już raport dotyczący ataków DDoS obejmujący drugi kwartał 2018 r. Eksperci zwrócili uwagę na wykorzystywanie przez cyberprzestępców starych luk w zabezpieczeniach oraz kamer i drukarek w celu przeprowadzania tego typu ataków. więcej24-07-2018, 22:10, Nika, BezpieczeństwoRozwiązanie do ochrony data center zbudowane na strategiach cyberprzestępców

W odpowiedzi na pilną potrzebę nowego podejścia do cyberbezpieczeństwa opracowano rozwiązanie, które wykorzystuje strategie atakujących przeciwko nim samym. Umożliwia ono natychmiastowy wgląd w wykrywanie, ekspozycję i identyfikację atakującego systemy bezpieczeństwa danej firmy oraz na nie reaguje, wykorzystując do tego formę oszustwa. więcej23-07-2018, 18:43, Nika, BezpieczeństwoNowe sankcje a siła oddziaływania prawa

Za naruszenie istotnych przepisów ochrony danych osobowych RODO przewiduje grzywnę do 20 mln euro, a w przypadku przedsiębiorstwa – do 4% całkowitego światowego obrotu z poprzedniego roku. Niższe kary do 10 mln euro lub do 2% światowego obrotu, przewidziane są w sprawach mniejszej wagi. Jednak czy rzeczywiście spowodują one, że firmy zaczną bardziej dbać o ochronę naszych informacji? więcej23-07-2018, 18:29, Nika, PieniądzeNowe usługi efektem wprowadzenia RODO

Wprowadzenie nowych regulacji o ochronie danych osobowych okazało się w wielu przypadkach trudniejsze niż zakładano. Doprowadziło to do pojawienia się na rynku zapotrzebowania na RODO ekspertów. Gdy pojawia się popyt, niebawem pojawia się i podaż, tak więc unijne przepisy przyczyniły się do szybkiego wysypu rozwiązań, pomagających spełnić wymagania regulatora. więcej23-07-2018, 17:23, Nika, PieniądzeJak zadbać o "zdrowie" komputera?

Zdrowo się odżywiasz i chronisz przed chorobami, działając w myśl zasady profilaktyka tańsza od leczenia? Nie tylko nasze organizmy potrzebują ochrony przed wirusami z zewnątrz. Zadbajmy też o nasze komputery. więcej23-07-2018, 09:55, Nika, BezpieczeństwoOszuści maile piszą i to przekraczając linię absurdu

Maile, w których oszuści proponują wspólne intratne interesy lub prezentują wyjątkowe okazje to nic nowego. Prawdopodobnie każdy z nas przynajmniej raz w życiu otrzymał podobną propozycję. Specjaliści postanowili podzielić się wiedzą na temat tych najbardziej absurdalnych, które trafiają na ich skrzynki pocztowe. więcej20-07-2018, 11:57, Nika, BezpieczeństwoInformacje o lokalizacji żołnierzy oraz baz wojskowych z łatwym dostępem

Aplikacje fitnessowe i współpracujące z nimi akcesoria stają się coraz popularniejsze. Pozwalają użytkownikom monitorować ich codzienną aktywność, oferują zestawienia, statystyki oraz pozwalają dzielić się nimi z znajomymi i wzajemnie motywować. Niestety, technologia może zostać wykorzystana w innych celach i przyczynić się do krytycznych sytuacji, takich jak ta. więcej19-07-2018, 23:00, Nika, BezpieczeństwoNie daj się nabrać! Oszuści wykorzystują do połowu danych fałszywe karty podarunkowe

Eksperci informują o rozprzestrzenianiu się nietypowego oszustwa. Jego ofiary zostają podstępnie pozbawione danych, a w niektórych przypadkach także pieniędzy. To wszystko dzięki fałszywym stronom internetowym umożliwiającym “darmowe” generowanie kart podarunkowych. więcej19-07-2018, 18:53, Nika, BezpieczeństwoCyberprzestępcy ponownie szpiegują ukraiński rząd

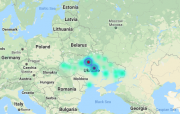

Analitycy zagrożeń odkryli trzy rodzaje złośliwego oprogramowania o nazwach: Quasar, Sobaken i Vermin. Wykorzystano je do szpiegowania pracowników ukraińskich instytucji rządowych oraz kradzieży z ich komputerów poufnych danych, m.in. haseł i rządowych dokumentów. więcej18-07-2018, 20:26, Nika, Bezpieczeństwo

- Jak technologia pomaga myśliwym i rolnikom

- Palarnia Kawy Specialty z Kołobrzegu - Colbergcoffee

- Jak twarda woda niszczy włosy - ukryty powód szorstkości pasm

- Jak mądrze stosować witaminy i kwasy w codziennej pielęgnacji - poradnik dla dociekliwych

- Komornik Gliwice: praktyczny przewodnik dla wierzyciela i dłużnika

- Cechy nowoczesnych rozwiązań sprzedażowych, które wspierają rozwój firm B2B

- Lokalne SEO w 2026 roku - dlaczego firmy z małych miast wygrywają online (jeśli wiedzą jak)

- Co założyć jako gość na Pierwszą Komunię Świętą?

- Jak uzyskać dofinansowanie na rozwój pracowników w 2026?

- Paszport techniczny i przeglądy okresowe - o czym musi pamiętać administrator wyrobów medycznych?

- Dlaczego warto czytać etykiety na produktach żywnościowych?

- Kiedy ustawić geometrię kół i po czym poznać, że auto tego potrzebuje?

- Druk wizytówek - na co zwrócić uwagę przed złożeniem zamówienia?

- Czym wyróżniają się naklejki 3D i gdzie znajdują zastosowanie?

- Styl skandynawski w sypialni - jak wprowadzić?

- Gdzie szukać sprawdzonych ofert samochodów używanych

- VR w biznesie i rozrywce - jak technologia wirtualnej rzeczywistości zmienia rynek

- Najwydajniejsza platforma e-commerce 2026 j-sell dominuje w rankingu

- Przyszłość innowacji w Polsce - szanse i wyzwania dla przedsiębiorców

- Koszulki z haftem logo - trwała i elegancka odzież firmowa od producenta P-M

Android Apple Chiny Facebook Firefox Google Kaspersky Lab Komisja Europejska Linux Microsoft Nokia Samsung Stany Zjednoczone Telekomunikacja Polska Twitter UE UKE USA Unia Europejska Urząd Komunikacji Elektronicznej Windows YouTube aplikacje aplikacje mobilne badania bezpieczeństwo biznes cenzura cyberbezpieczeństwo dane osobowe e-commerce e-handel edukacja finanse gry iPad iPhone inwestycje kf12m komunikat firmy konferencje konkursy muzyka nols p2p patenty patronat DI phishing piractwo podatki podcasty policja politycy polityka praca prawa autorskie prawo prywatność przedsiębiorcy przegląd prasy przeglądarki przejęcia raporty reklama serwisy społecznościowe sklepy internetowe smartfony social media spam sprzedaż startupy sztuczna inteligencja tablety telefony komórkowe urządzenia przenośne wideo wygasl wyniki finansowe wyszukiwarki własność intelektualna

« strona główna - do góry ^

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.