Popularne

ostatnie 7 dni

Fly, eagle, fly - kiedy prawo przeszkadza, robi się portal. USA "uczą" Europę, jak obchodzić prawo w imię rzekomej wolności słowa

Reuters opisuje prace Departamentu Stanu USA nad portalem freedom.gov, który ma umożliwiać użytkownikom z Europy dostęp do treści zablokowanych przez prawo lub decyzje administracyjne – w tym materiałów klasyfikowanych jako mowa nienawiści czy propaganda terrorystyczna. W praktyce chodzi o obejście europejskich mechanizmów egzekwowania prawa w sieci, z których najbardziej znany jest unijny Digital Services Act (DSA). Jeśli projekt ruszy, USA zaczną oficjalnie ułatwiać omijanie prawa swoich europejskich sojuszników - i robić z tego państwową usługę. więcej25-02-2026, 19:52, Krzysztof Gontarek, BezpieczeństwoClaude Code: "terminalowy współprogramista" zamiast czatu

Czy czat z AI to już za mało? Twórcy Claude Code przekonują, że przyszłość produktywności nie siedzi w przeglądarce, lecz w terminalu. W rozmowie z Y Combinator, Boris Cherny pokazał wizję narzędzia, które ma nawet dziesięciokrotnie skracać czas pracy nad żmudnymi zadaniami i sprawić, że „wszyscy stają się deweloperami”. więcej25-02-2026, 17:20, Krzysztof Gontarek, TechnologieAutomatyzacja linii produkcyjnej - jak wygląda proces wdrożenia krok po kroku

Dobrze zaprojektowana automatyzacja linii produkcyjnej to nie „zakup maszyny”, tylko projekt inżynierski, w którym równie ważne są: definicja celu, dane procesowe, bezpieczeństwo, integracja oraz późniejsze utrzymanie. W praktyce największe problemy biorą się z pominięcia etapów pośrednich - firma chce od razu wejść w budowę stanowiska, bez doprecyzowania wymagań i bez testów na realnym detalu. Efekt to dłuższe uruchomienie, zmiany w trakcie montażu i kosztowne poprawki. więcej25-02-2026, 11:41, Artykuł poradnikowy, PieniądzeOpenAI wprowadza przewidywanie wieku w ChatGPT i może przypadkiem cię odmłodzić

Czy sztuczna inteligencja powinna zgadywać, ile masz lat? OpenAI właśnie uznało, że w niektórych przypadkach - tak. Firma uruchamia globalnie system przewidywania wieku w ChatGPT, który ma wykrywać konta osób poniżej 18. roku życia i automatycznie włączać dla nich dodatkowe zabezpieczenia. To zmiana, która może dotknąć milionów użytkowników - także w Polsce. więcej25-02-2026, 17:48, Krzysztof Gontarek, TechnologieTargi Pracy IT 2026: gdzie studenci i juniorzy znajdą pracę w marcu

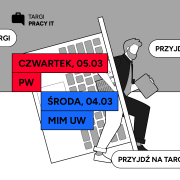

W marcu 2026 roku Fundacja Academic Partners organizuje w Warszawie i online Targi Pracy IT dla osób rozpoczynających karierę lub planujących zmianę pracy w branży IT. Czy wiesz, że co drugi uczestnik edycji stacjonarnych znajduje lub zmienia pracę dzięki udziałowi? więcej25-02-2026, 20:57, Patronat medialny, KalendariumLista polskich kandydatów na Eurowizję 2026

Mając na uwadze konkurs muzyczny, jakim jest Eurowizja 2026 kandydaci z Polski zaprezentowali ciekawe propozycje. W związku z tym w tym artykule skupię się na piosenkach biorących udział w krajowych kwalifikacjach do tego wydarzenia. Przedstawię artystów, ich krótkie życiorysy oraz utwory, które przygotowali na tę okazję. Zamierzam pokazać, jak różnorodna jest dzisiejsza polska scena muzyczna. więcej23-02-2026, 18:24, Artykuł partnera, Lifestyle5 powodów, dla których Twoje pole potrzebuje mądrego oprysku na chwasty

Każdy rolnik doskonale zna ten scenariusz. Starannie przygotowujesz pole, inwestujesz w materiał siewny i nawożenie, a po kilkunastu dniach widzisz, jak agresywne chwasty zaczynają przejmować kontrolę nad uprawą. Perz, chwastnica jednostronna, komosa biała czy ostrożeń polny potrafią w krótkim czasie znacząco obniżyć plon, pogorszyć jego jakość i zwiększyć koszty produkcji. więcej24-02-2026, 16:37, Artykuł poradnikowy, TechnologiePraca magisterska z częścią badawczą - kiedy warto skorzystać z konsultacji metodologicznej?

Praca magisterska z częścią badawczą sprawia najwięcej problemów. Teoria bywa wymagająca, ale to właśnie metodologia, dobór próby i analiza wyników potrafią zablokować cały proces. Jeśli czujesz, że temat jest ciekawy, lecz nie masz pewności, czy dobrze zaprojektowałaś badanie, to sygnał, że warto zatrzymać się na chwilę i uporządkować fundamenty. więcej25-02-2026, 14:35, Artykuł poradnikowy, TechnologieHandmade wraca do łask - dlaczego świece sojowe wygrywają z masówką

Jeszcze kilka lat temu świece zapachowe kojarzyły się z tanimi produktami z marketu — intensywny, sztuczny zapach, czarna sadza na ścianach i krótki czas palenia. Dziś rynek wygląda zupełnie inaczej. Polacy coraz częściej szukają produktów od małych, niezależnych producentów, którzy stawiają na jakość surowca i ręczną produkcję. więcej23-02-2026, 16:33, Artykuł poradnikowy, LifestyleŚruba antykradzieżowa do kół - skuteczna ochrona felg

Zabezpieczenie kół to temat, który wraca szczególnie w przypadku droższych felg aluminiowych. Wielu kierowców przekonuje się o jego znaczeniu dopiero wtedy, gdy pojawia się realne ryzyko kradzieży. Właśnie dlatego coraz częściej wybierana jest śruba antykradzieżowa do kół jako proste, ale skuteczne rozwiązanie podnoszące poziom ochrony pojazdu. więcej25-02-2026, 13:10, Artykuł poradnikowy, Technologie

- Najem krótkoterminowy 2026 – rejestracja, limity i nowe obowiązki właścicieli mieszkań

- Auto zepsute za granicą? Nie panikuj - zrób dokładnie to

- Wypożyczalnia auta bez karty kredytowej - czy w Polsce to w ogóle możliwe?

- Cyfryzacja na autostradach. Jak technologia odesłała tradycyjne naklejki na szybę do lamusa?

- AI uzupełni brakujących pracowników czy wyrzuci ich za drzwi? Polska stoi przed wyborem

- Co piąta polska firma już po cyberataku. Reszta dopiero czeka na swój incydent

- Aromas lampy - Dlaczego ta hiszpańska marka cieszy się taką renomą w branży oświetlenia? 3 powody

- Efektywność prac wydobywczych - co wpływa na wydajność kopalni?

- Jak przygotować się do wizyty u adwokata? Praktyczny poradnik dla klientów

- Asystenci AI jako ukryte kanały dla malware - badacze testują nowe wektory ataków

- Ustawa o KSC podpisana - 10 tys. firm ma 6 miesięcy na wdrożenie NIS2

- Co to jest hipoteka umowna?

- Pozycjonowanie bez stałej opłaty? Pozycjonowanie za efekt wraca do łask

- Magenta AI: T-Mobile udostępnia darmowe narzędzia AI w swojej aplikacji

- Maszyna do cięcia styropianu: sprytny sposób na idealne ocieplenie i zero odpadów

- Targi Pracy IT 2026: gdzie studenci i juniorzy znajdą pracę w marcu

- Fly, eagle, fly - kiedy prawo przeszkadza, robi się portal. USA "uczą" Europę, jak obchodzić prawo w imię rzekomej wolności słowa

- OpenAI wprowadza przewidywanie wieku w ChatGPT i może przypadkiem cię odmłodzić

- Claude Code: "terminalowy współprogramista" zamiast czatu

- Praca magisterska z częścią badawczą - kiedy warto skorzystać z konsultacji metodologicznej?

- Fly, eagle, fly - kiedy prawo przeszkadza, robi się portal. USA "uczą" Europę, jak obchodzić prawo w imię rzekomej wolności słowa (0)

- Claude Code: "terminalowy współprogramista" zamiast czatu (0)

- Automatyzacja linii produkcyjnej - jak wygląda proces wdrożenia krok po kroku (0)

- OpenAI wprowadza przewidywanie wieku w ChatGPT i może przypadkiem cię odmłodzić (0)

- Targi Pracy IT 2026: gdzie studenci i juniorzy znajdą pracę w marcu (0)

- Lista polskich kandydatów na Eurowizję 2026 (0)

- 5 powodów, dla których Twoje pole potrzebuje mądrego oprysku na chwasty (0)

- Praca magisterska z częścią badawczą - kiedy warto skorzystać z konsultacji metodologicznej? (0)

- Handmade wraca do łask - dlaczego świece sojowe wygrywają z masówką (0)

- Śruba antykradzieżowa do kół - skuteczna ochrona felg (0)

- Dlaczego warto postawić na meble na wymiar? 7 kluczowych zalet (0)

- Ustawa o KSC podpisana - 10 tys. firm ma 6 miesięcy na wdrożenie NIS2 (0)

- Pozycjonowanie bez stałej opłaty? Pozycjonowanie za efekt wraca do łask (0)

- Maszyna do cięcia styropianu: sprytny sposób na idealne ocieplenie i zero odpadów (0)

- Co to jest hipoteka umowna? (0)

- Asystenci AI jako ukryte kanały dla malware - badacze testują nowe wektory ataków (0)

- AI uzupełni brakujących pracowników czy wyrzuci ich za drzwi? Polska stoi przed wyborem (0)

- Magenta AI: T-Mobile udostępnia darmowe narzędzia AI w swojej aplikacji (0)

- Co piąta polska firma już po cyberataku. Reszta dopiero czeka na swój incydent (0)

- Jak przygotować się do wizyty u adwokata? Praktyczny poradnik dla klientów (0)

Chwilowo brak danych. Sprawdź później :)

do góry ^

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.

Pobieranie danych...

Pobieranie danych...