wrażliwe dane

Pracownicy wykradają firmowe dane na potęgę

Kradzież danych firmowych przez pracowników staje się coraz poważniejszym problemem dla przedsiębiorstw na całym świecie. Czy organizacje zdają sobie sprawę z rozmiarów tego zjawiska i potrafią skutecznie chronić swoje cenne informacje w obliczu rosnącego zagrożenia wewnętrznego? więcej31-07-2024, 11:54, Cezary Bunsecki, BezpieczeństwoJak wysłać wrażliwe dane, aby nie wpadły w niepowołane ręce

Informacje o naszym stanie zdrowia, finansach, wyjazdach, czy życiu rodzinnym nieustannie krążą w sieci. W jaki sposób przekazywać najwrażliwsze dane, aby nie wpadły w ręce cyberprzestępców? więcej15-04-2024, 17:13, _, BezpieczeństwoMail o charakterze biznesowym? Lepiej uważać. Hakerzy na cel biorą także małe firmy

Aż połowę złośliwego oprogramowania, z którym zetknęły się małe i średnie firmy w 2023 roku, stanowiły keyloggery, aplikacje szpiegujące i malware wykorzystywany do kradzieży poufnych danych. Informacje nielegalnie pozyskane przy pomocy tych narzędzi są wykorzystywane do łamania firmowych zabezpieczeń i szyfrowania plików z użyciem ransomware w celu wymuszenia okupu. więcej22-03-2024, 12:10, pressroom , BezpieczeństwoUwaga na prywatne dane - doxing to realne zagrożenie dla użytkowników sieci

Doxing to forma indywidualnie ukierunkowanej cyberprzemocy, która polega na poszukiwaniu, gromadzeniu, a następnie ujawnianiu prywatnych danych, takich jak adresy zamieszkania czy numery telefonów. W latach 90 ub. wieku cyberprzestępcy używali jej przeciwko sobie, aby wyeliminować konkurencję. Dziś, jako element konfliktów w cyberprzestrzeni, dotyczy każdego. więcej29-01-2024, 18:40, Artykuł poradnikowy, BezpieczeństwoTelefon z PKO BP lub innego banku? Zachowaj czujność!

Podszywanie się pod banki przez telefon to jedno z coraz częściej pojawiających się oszustw w naszym kraju. Przestępcy, wykorzystując zaawansowane techniki manipulacji, próbują w ten sposób wydobyć nasze wrażliwe dane finansowe. więcej26-01-2024, 12:25, Krzysztof Gontarek, BezpieczeństwoUżywane routery mogą ujawniać wrażliwe dane firmowe

Wielu przedsiębiorców nie zdaje sobie sprawy, że używane routery mogą kryć w sobie groźbę wykradzenia cennych informacji. Eksperci z ESET przeprowadzili badanie, które ujawniło, że wrażliwe dane pozostawione na routerach dostępnych na rynku wtórnym stanowią poważne zagrożenie. Czy Twoja firma jest wystarczająco chroniona? więcej21-04-2023, 10:47, Krzysztof Gontarek, BezpieczeństwoCo wie o nas Spotify, a czego wiedzieć nie powinien?

Coraz więcej słyszy się o zbieraniu danych z wykorzystaniem nowych technologii. Przypomnieć można tutaj m.in. sytuację Huaweia, czy też podejrzenia szpiegostwa za pomocą dronów DJI. Czy nowe rozwiązanie Spotify można uznać za kolejną próbę inwigilacji? więcej01-07-2019, 16:28, Nika, BezpieczeństwoKinga Rusin upubliczniła zdjęcie karty pokładowej. Czy to rozsądne?

Kinga Rusin, polska dziennikarka i prezenterka telewizyjna, opublikowała jakiś czas temu na swoim profilu na Facebooku zdjęcie karty pokładowej. Jeden z blogerów udowodnił, że skanując podany na fotografii biletu kod QR, można zdobyć pełne dane dziennikarki tj. numer paszportu czy datę urodzenia. Co więcej, w ten sposób każdy mógł zalogować się do systemu zarządzania lotem i nawet odwołać podróż celebrytki! więcej24-06-2019, 18:59, Nika, BezpieczeństwoZ portalu zakupowego wyciekają miliony danych

Z portalu Gearbest, chińskiego giganta zakupów online, wyciekają miliony kont użytkowników, w tym dane personalne, numery telefonów, adresy e-mail oraz historia zamówień. Powód? Niezabezpieczony żadnym hasłem serwer! więcej15-03-2019, 20:17, Nika, PieniądzePonad 200 aplikacji gier dostępnych w Google Play Store wykorzystanych do cyberataków. Miliony wykradzionych danych!

Zespół analityków odkrył zjawisko cyberataków przeprowadzonych przy użyciu gier dostępnych w Google Play Store. W ostatnim czasie 210 gier, które pobrano ze sklepu prawie 150 mln razy, wykorzystano do przeprowadzenia ukrytej kampanii. więcej13-03-2019, 18:04, Nika, BezpieczeństwoSocial media i aplikacje śledzą dokładnie ruchy użytkowników. Czy potrafią przewidzieć przestępstwo?

Aplikacje sprawdzają lokalizację, na podstawie IP oceniają, z kim dzielimy mieszkanie, jakie są nasze sympatie polityczne i upodobania. Media społecznościowe podsłuchują. Odgadywanie ludzkich zachowań wykracza poza konsumpcję, a wkracza mocno w sferę relacji z państwem czy zdolności kredytowej. więcej11-02-2019, 10:33, Nika, MediaNie bądź ofiarą. Zabezpiecz swój dokument

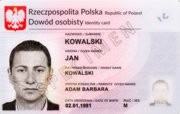

Policja odnotowała w 2018 roku ponad 103 tys. przestępstw dotyczących wyłudzeń, popełnionych na szkodę niewinnych osób. Skala oszustw z wykorzystaniem cudzej tożsamości jednoznacznie wskazuje na konieczność zabezpieczania dowodu osobistego, a w szczególności zawartych na nim danych. Warto zarejestrować swój dokument na odpowiedniej stronie, aby mieć aktywną funkcję zastrzegania online. więcej28-01-2019, 23:02, Nika, PoradyJak wiele o użytkowniku może powiedzieć jego smartwatch?

Smartwatche mogą stać się narzędziami do szpiegowania ich właścicieli, ukradkiem gromadząc sygnały akcelerometru i żyroskopu, które – po odpowiedniej analizie – można przekształcić w zestawy danych unikatowych dla właściciela danego zegarka. Informacje te, w przypadku nadużycia, umożliwiają monitorowanie aktywności użytkownika, łącznie z wprowadzanymi wrażliwymi informacjami. więcej30-05-2018, 12:56, Nika, BezpieczeństwoWyciekły prywatne dane użytkowników Drupe App.

Popularna aplikacja na Androida – Drupe, posiadająca ponad 10 milionów pobrań na Google Store udostępniła wiadomości audio, selfie, snapshoty oraz inne wrażliwe materiały swoich użytkowników każdemu, kto je chciał zobaczyć. więcej10-05-2018, 12:53, Nika, BezpieczeństwoShadow IT – furtka dla cyberprzestępców

Wiele firm mierzy się z konsekwencjami Shadow IT każdego dnia, często nie zdając sobie z tego sprawy. Zjawisko polega na tym, że pracownicy firmy korzystają z niezatwierdzonych programów i aplikacji na urządzeniach, które są podłączone do firmowej sieci, przez co ułatwiają cyberataki. więcej13-04-2018, 18:27, Nika, BezpieczeństwoCzy RODO unieważni stare zgody marketingowe?

Osoby prowadzące własny biznes w sieci będą zmuszone doprecyzować swoje zgody na przetwarzanie danych. Czy to oznacza, że wszystkie zgody, które zostały uzyskane w zamian za udostępnienie np. darmowego e-booka staną się nieważne? więcej29-03-2018, 19:02, Nika, PieniądzeOrganizowanie konkursów a ochrona danych osobowych

Często podstawowym wymogiem brania udziału w konkursie internetowym jest konieczność podania danych osobowych i wyrażenie zgody na wykorzystanie ich w celach marketingowych. Jednak czy organizatorzy konkursów nie zbierają zbyt wielu informacji o ich uczestnikach i czy wykorzystują dane zgodnie z celem w jakim zostały zebrane? więcej23-03-2018, 16:33, Nika, BezpieczeństwoZłe nawyki online pracowników narażają firmy na straty

Według ankiety przeprowadzonej przez Intermedia około 93% pracowników biurowych posiada różne ryzykowne zwyczaje online, które mogłyby zagrozić pracodawcy lub klientom. więcej06-12-2015, 12:37, pressroom , Bezpieczeństwo-

Zobacz wszystkie tagi (Chmura Tagów)

- Serwis Junkers Częstochowa - Jak wybrać sprawdzonego fachowca i zadbać o bezpieczeństwo instalacji?

- Co jest modne we fryzjerstwie w 2026?

- Lokalne inicjatywy i sportowe pasje mieszkańców Pułtuska

- Kiedy warto współpracować z biurem rachunkowym?

- Jak wybrać łóżko bukowe 90x200 - poradnik zakupowy

- Różnorodne wykorzystanie filcu

- Tłumacz hiszpańskiego a komunikacja w biznesie - dlaczego precyzja językowa ma znaczenie przy umowach i materiałach sprzedażowych?

- Jak skutecznie odnowić felgi samochodowe?

- Lombardy w cyfrowej gospodarce - szybkie finansowanie w nowoczesnym wydaniu

- Zapalenie pęcherza - po jakie naturalne rozwiązania warto sięgnąć?

- Stolarka okienna i drzwiowa w praktyce - jak wybrać rozwiązania dopasowane do współczesnych inwestycji?

- Pogwarancyjna naprawa aparatu fotograficznego - jak wybrać serwis?

- Najczęstsze błędy w rozliczeniach małych firm - gdzie przedsiębiorcy tracą pieniądze?

- Gdzie na majówkę? Noclegi Mirów jako baza wypadowa na Jurze Krakowsko-Częstochowskiej

- Owijarka do palet czy ręczne owijanie - kiedy automatyzacja zaczyna się opłacać?

- Zabawki logiczne, które rozwijają umysł

- Praca jako analityk danych - wymagania, kompetencje i realia rynkowe w 2026 roku

- Synergia w e-commerce: Jak połączyć automatyzację marketingu z nowoczesnym procesem pakowania?

- Ciekawostki na temat matury z biologii

- Test DISC a efektywność zespołu - co zmienia się po wdrożeniu w organizacji?

Allegro Android Apple Chiny Facebook Firefox Google Kaspersky Lab Komisja Europejska Linux Microsoft Nokia Samsung Stany Zjednoczone Telekomunikacja Polska Twitter UE UKE USA Unia Europejska Urząd Komunikacji Elektronicznej Windows YouTube aplikacje aplikacje mobilne badania bezpieczeństwo biznes cenzura cyberbezpieczeństwo dane osobowe e-commerce e-handel edukacja finanse gry iPad iPhone inwestycje kf12m komunikat firmy konferencje konkursy muzyka nols p2p patenty patronat DI phishing piractwo podatki podcasty policja politycy polityka praca prawa autorskie prawo prywatność przedsiębiorcy przegląd prasy przeglądarki przejęcia raporty reklama serwisy społecznościowe sklepy internetowe smartfony spam sprzedaż startupy sztuczna inteligencja tablety telefony komórkowe urządzenia przenośne wideo wygasl wyniki finansowe wyszukiwarki własność intelektualna

« strona główna - do góry ^

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.