Gigant z Redmond - podobnie jak Adobe - udostępnił w tym tygodniu aktualizacje zabezpieczeń, spośród których tylko jedna otrzymała status krytycznej. Podsumowujemy, co warto wiedzieć o wydanych we wtorek biuletynach.

Biuletyny krytyczne

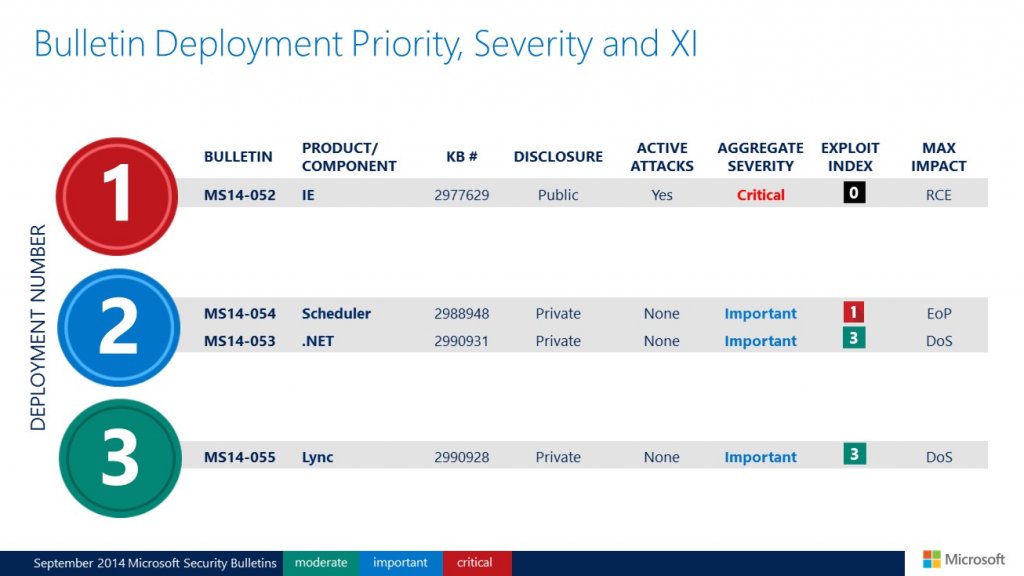

Biuletyn MS14-052

Jedyny w tym miesiącu biuletyn krytyczny jest zbiorczą aktualizacją dla Internet Explorera, która usuwa 37 luk (niektóre są już wykorzystywane do ataków na użytkowników Windowsa). Najpoważniejsze z usuwanych błędów umożliwiają zdalne wykonanie dowolnego kodu i występują we wszystkich wersjach przeglądarki Microsoftu - od przestarzałej „szóstki” (wciąż jeszcze używanej w systemie Windows Server 2003) po „jedenastkę” udostępnioną wraz z Windowsem 8.1. Aktualizację warto zainstalować, nawet jeżeli na co dzień nie używamy IE. Jego silnik renderujący został tak zaprojektowany, aby twórcy oprogramowania mogli dodawać funkcjonalność przeglądarki do swoich własnych aplikacji i część programistów z tej opcji korzysta. Warto też pamiętać o uaktualnieniu wtyczki Flash Player.

Biuletyny ważne

Biuletyn MS14-053

Kolejny z wydanych we wrześniu biuletynów usuwa lukę w oprogramowaniu .NET Framework, która umożliwia przeprowadzenie ataku typu odmowa usługi (ang. Denial of Service, DoS), jeśli atakujący wyśle specjalnie spreparowane żądanie do podatnej witryny .NET. Na atak narażeni są użytkownicy wszystkich wersji oprogramowania Microsoft .NET Framework z wyjątkiem 3.5.

Biuletyn MS14-054

Następny biuletyn eliminuje lukę w zabezpieczeniach harmonogramu zadań (ang. task scheduler). Umożliwia ona podniesienie poziomu uprawnień, jeśli atakujący zaloguje się do systemu i uruchomi specjalnie spreparowaną aplikację - aby to zrobić, musi dysponować prawidłowymi poświadczeniami logowania oraz być w stanie zalogować się lokalnie. Aktualizację powinni zainstalować użytkownicy systemu Windows 8, Windows 8.1, Windows Server 2012, Windows Server 2012 R2, Windows RT oraz Windows RT 8.1.

Biuletyn MS14-055

Ostatni z udostępnionych we wtorek biuletynów likwiduje trzy luki w oprogramowaniu Microsoft Lync Server - poprawka jest przeznaczona dla wersji 2010 i 2013. Najpoważniejsza z usuwanych podatności umożliwia przeprowadzenie ataku DoS (po pol. odmowa usługi), jeśli atakujący prześle specjalnie spreparowane żądanie do serwera Lync.

Poniżej można obejrzeć przygotowane przez Microsoft podsumowanie wideo:

Zobacz także biuletyn zabezpieczeń wydany w tym miesiącu przez Adobe

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.