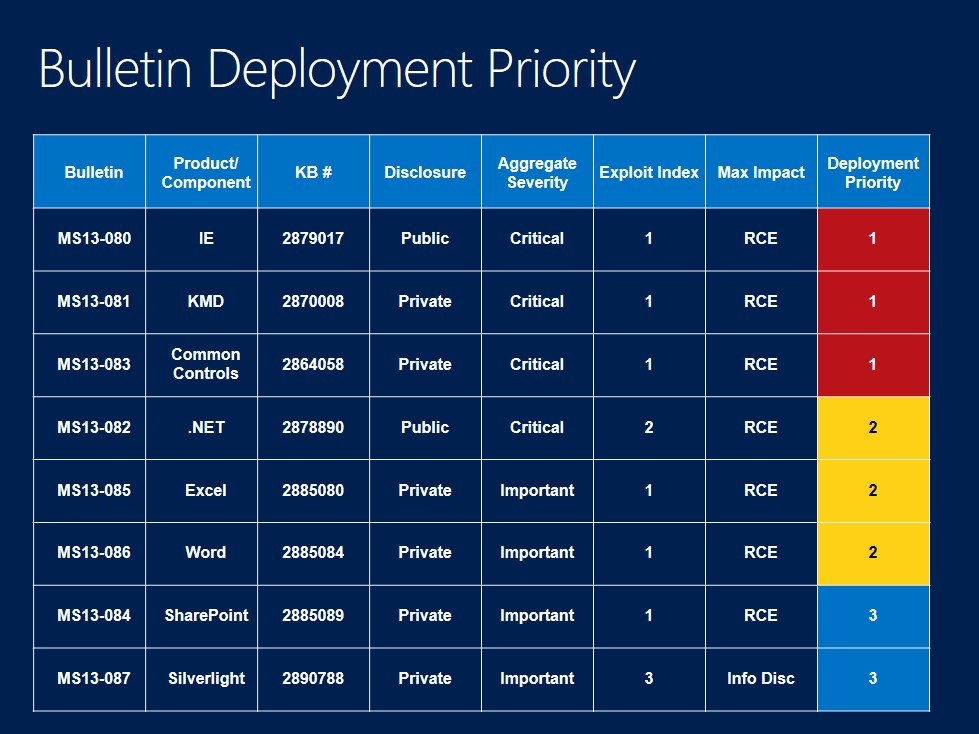

Jak ten czas leci! W październiku mija dziesięć lat, odkąd gigant z Redmond zabrał się za comiesięczne publikowanie swoich biuletynów. Najnowszy zestaw zawiera cztery aktualizacje krytyczne i cztery oznaczone jako ważne.

Biuletyny krytyczne

Biuletyn MS13-080

To bez wątpienia najważniejszy z wydanych w tym miesiącu biuletynów, likwidujący w sumie dziewięć podatności w przeglądarce Internet Explorer, w tym również ujawnioną miesiąc temu lukę 0-day umożliwiającą przeprowadzanie ataków drive-by download. Błędy znaleziono we wszystkich wersjach IE - od przestarzałej (ale wciąż wspieranej przez producenta) „szóstki” po wydaną ostatnio „jedenastkę”. Aktualizację należy zainstalować, nawet jeżeli na co dzień nie używamy przeglądarki Microsoftu, zdarza się bowiem, że inne, potrzebne nam oprogramowanie wykorzystuje komponenty Internet Explorera.

Biuletyn MS13-081

Kolejny biuletyn krytyczny usuwa siedem luk w zabezpieczeniach sterowników trybu jądra systemu Windows. Większość z nich pozwala na zdalne wykonanie kodu, gdy użytkownik wyświetli specjalnie spreparowaną zawartość, w której osadzono czcionki OpenType lub TrueType. Na atak podatne są wszystkie wersje Windowsa, również te najnowsze.

Biuletyn MS13-082

Z tym natomiast biuletynem dostarczana jest poprawka dla środowiska uruchomieniowego .NET Framework. Usuwa ona trzy luki, chroniąc przed zdalnym wykonaniem kodu, jeśli użytkownik wyświetli specjalnie spreparowaną stronę WWW w programie obsługującym aplikacje XBAP. Luki występują w następujących wersjach .NET Frameworka: 2.0, 3.0, 3.5, 3.5.1, 4 oraz 4.5.

Biuletyn MS13-083

Następny biuletyn likwiduje lukę, która umożliwia zdalne wykonanie kodu po stronie serwera, na którym uruchomiono aplikację internetową ASP.NET. Aktualizację powinni zainstalować użytkownicy wszystkich wersji Windowsa z wyjątkiem tych najnowszych (Windows 8.1 oraz Windows Server 2012 R2).

Biuletyny ważne

Biuletyn MS13-084

Ten z kolei biuletyn usuwa dwie luki w pakiecie Microsoft Office, a konkretnie w oprogramowaniu Microsoft SharePoint Server, Microsoft Office Services oraz Web Apps. Poprawka chroni użytkownika przed zdalnym wykonaniem kodu w przypadku otwarcia specjalnie spreparowanego dokumentu w którejś z podatnych aplikacji. Aktualizacją powinni zainteresować się użytkownicy wersji 2007, 2010 oraz 2013.

Biuletyn MS13-085

Z następnym biuletynem dostarczana jest aktualizacja, która likwiduje dwie podatności w arkuszu kalkulacyjnym Microsoft Excel. Poprawka uniemożliwia zdalne wykonanie kodu w przypadku otwarcia specjalnie spreparowanego pliku. Osoba, której uda się wykorzystać luki, może uzyskać takie same uprawnienia, jak aktualnie zalogowany użytkownik. Oprogramowanie podatne na atak to: Microsoft Office 2007, 2010, 2013 i 2013 RT, Microsoft Office for Mac 2011, Microsoft Excel Viewer oraz Microsoft Office Compatibility Pack.

Biuletyn MS13-086

Również ta aktualizacja dotyczy pakietu Microsoft Office i uniemożliwia zdalne wykonanie kodu w przypadku otwarcia specjalnie spreparowanego pliku tekstowego w edytorze Microsoft Word - podatne wersje to 2003 i 2007. Brak aktualizacji może doprowadzić do uzyskania przez atakującego uprawnień aktualnie zalogowanego użytkownika.

Biuletyn MS13-087

Ostatni z wydanych w październiku biuletynów usuwa lukę w oprogramowaniu Microsoft Silverlight 5. Likwidowana podatność pozwala na ujawnienie informacji, gdy użytkownik otworzy specjalnie spreparowaną stronę WWW.

Zobacz także biuletyny bezpieczeństwa z poprzedniego miesiąca

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Google też chce wykorzystać Twój wizerunek w reklamach. Udaje, że to błaha sprawa

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.