Pod względem złożoności stosowanych technik grupa Equation wyprzedza wszystko, co zostało dotychczas wykryte. Działa zresztą od niemal dwóch dekad. „Stuxnet, I am your father” - mógłby prawdopodobnie stwierdzić wykorzystywany przez tę grupę robak Fanny.

W Dzienniku Internautów opisywaliśmy już grupę Equation - zob. Cyberszpiedzy infekowali firmware twardych dysków. Czy to znów NSA? Dziś podajemy kolejne szczegóły.

Według badaczy z Kaspersky Lab grupa Equation jest unikatowa niemal pod każdym względem swojej aktywności. Wykorzystuje profesjonalne, bardzo zaawansowane oraz kosztowne narzędzia do infekowania ofiar, kradzieży danych i ukrywania aktywności. Dodatkowo atakujący stosują metody szpiegowskie do dostarczania szkodliwych programów do atakowanych organizacji.

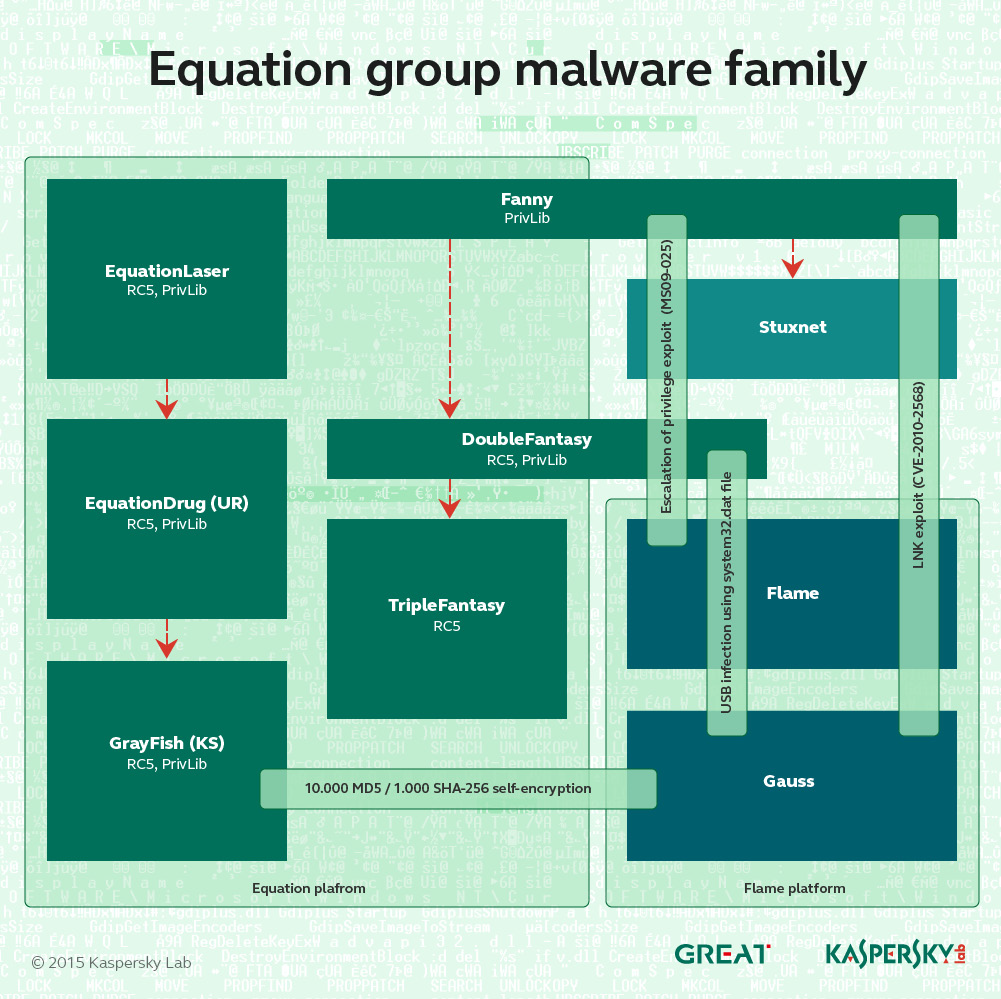

Do infekowania swoich ofiar grupa Equation stosuje potężny zestaw „implantów” (trojanów), łącznie z następującymi narzędziami: EquationLaser, EquationDrug, DoubleFantasy, TripleFantasy, Fanny oraz GrayFish (nazwy zostały nadane przez badaczy z Kaspersky Lab). Bez wątpienia aktywnie wykorzystywanych jest jednak więcej takich implantów.

Dlaczego grupa Equation jest unikatowa?

Zdolność przetrwania i niewidzialność

Eksperci z Kaspersky Lab zdołali przejąć dwa moduły pozwalające na modyfikowanie oprogramowania systemowego (ang. firmware) dysków twardych kilkunastu popularnych producentów. Jest to prawdopodobnie najpotężniejsze narzędzie w arsenale grupy Equation, a zarazem pierwszy znany szkodliwy program zdolny do bezpośredniego infekowania oprogramowania dysków twardych.

Poprzez modyfikację oprogramowania dysku twardego atakujący osiągają dwa cele:

- Niespotykana dotąd zdolność przetrwania. Szkodliwy

program może „przeżyć” nawet formatowanie dysku, nie wspominając nawet o

ponownej instalacji systemu operacyjnego. Jeżeli szkodnik dostanie się do

firmware’u dysku, może „wskrzeszać się” w nieskończoność.

– Kolejnym zagrożeniem jest to, że gdy dysk twardy zostanie zainfekowany tym szkodliwym programem, jego skanowanie antywirusowe staje się niemożliwe. Większość dysków posiada funkcje zapisu do obszaru oprogramowania systemowego, jednak nie istnieją metody pozwalające na odczytywanie go. Oznacza to, że jako badacze jesteśmy praktycznie ślepi i nie możemy wykrywać dysków zainfekowanych przez omawiane narzędzie – tłumaczy Costin Raiu, dyrektor Globalnego Zespołu ds. Badań i Analiz, Kaspersky Lab. - Możliwość tworzenia niewidzialnego, chronionego obszaru

na dysku twardym. Jest on wykorzystywany do zapisywania skradzionych

informacji, które mogą być później przechwycone przez atakujących. Dodatkowo, w

pewnych przypadkach, może to pomagać cyberprzestępcom w łamaniu zaszyfrowanych

plików.

– Biorąc pod uwagę fakt, że implant GrayFish jest aktywny od samego uruchomienia dysku twardego, atakujący mają także możliwość przechwytywania haseł do zaszyfrowanych zasobów – dodaje Costin Raiu.

Możliwość przechwytywania danych z odizolowanych sieci

Kolejnym elementem wyróżniającym grupę Equation jest wchodzący w skład jej arsenału robak Fanny. Jego głównym przeznaczeniem jest poznawanie struktury niedostępnych (odizolowanych) sieci komputerowych i wykonywanie w nich własnych poleceń. W tym celu atakujący wykorzystują unikatowy mechanizm kontroli oparty na nośnikach USB.

Zainfekowane nośniki USB posiadają ukryty obszar przechowywania danych i po podłączeniu ich do komputerów odciętych od internetu zaczynają gromadzić informacje o dostępnych zasobach (np. struktura sieci lokalnej, udostępnione zasoby itp.). Dane te są przekazywane do cyberprzestępców, gdy taki nośnik zostanie podłączony do komputera zainfekowanego robakiem Fanny i posiadającego połączenie z internetem. Posiadając takie informacje, atakujący mogą wykonywać własne polecenia w odizolowanych sieciach – wystarczy, że zapiszą odpowiednie procedury w ukrytym obszarze zainfekowanego nośnika USB i zaczekają, aż zostanie on podłączony do jednego z komputerów.

Metody szpiegowskie użyte do infekowania ofiar

Atakujący stosują nietypowe metody do infekowania swoich ofiar – nie tylko przez internet, ale także w świecie fizycznym. W tym celu przechwytują rozmaite zasoby i podmieniają je na własne, „wzbogacone” o szkodliwe programy. Przykładem może być atak na uczestników konferencji naukowej w Houston – po powrocie do domu niektórzy naukowcy otrzymali płyty CD z materiałami konferencyjnymi, zawierające dodatkowo mechanizm instalujący implant DoubleFantasy – składnik arsenału grupy Equation. Sposób, w jaki cyberprzestępcy przechwycili te płyty CD, pozostaje do dzisiaj nieznany.

Niesławni przyjaciele: Stuxnet i Flame

Badacze z Kaspersky Lab wykryli poszlaki wskazujące na interakcję grupy Equation z innymi organizacjami cyberprzestępczymi, stojącymi za operacjami Stuxnet i Flame. Członkowie grupy Equation mieli dostęp do pewnych ataków zero-day (dla których w momencie ataku nie istniały łaty), zanim zostały one wykorzystane w kampaniach Stuxnet i Flame, a w pewnych okolicznościach grupy te wymieniały się technikami infekowania.

Na przykład, w 2008 r. robak Fanny wykorzystywał dwa ataki zero-day, które zostały zastosowane w Stuxnecie dopiero w czerwcu 2009 r. i marcu 2010 r. (zob. Securelist, A Fanny Equation: "I am your father, Stuxnet").

Potężna i rozproszona geograficznie infrastruktura

Grupa Equation wykorzystuje ogromną infrastrukturę, obejmującą ponad 300 domen i ponad 100 serwerów sterujących. Serwery są zlokalizowane w wielu krajach, łącznie ze Stanami Zjednoczonymi, Wielką Brytanią, Włochami, Niemcami, Holandią, Panamą, Kostaryką, Malezją, Kolumbią i Czechami.

Tysiące ofiar wysokiego szczebla na całym świecie

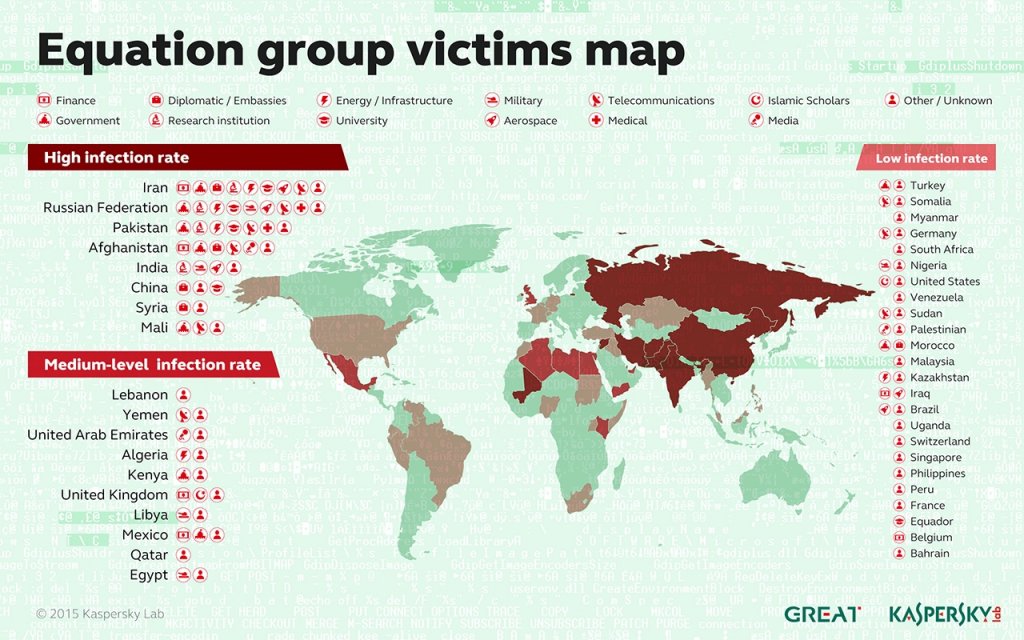

Od 2001 r. grupa Equation infekowała tysiące, a być może nawet dziesiątki tysięcy ofiar w ponad 30 krajach. Do ofiar należały m.in.:

- instytucje rządowe i dyplomatyczne,

- organizacje z branży telekomunikacyjnej, lotniczej, energetycznej, naftowej i gazowej, transportowej, badań jądrowych i nanotechnologii,

- media,

- instytucje finansowe,

- firmy tworzące technologie szyfrowania,

- aktywiści i akademicy.

Wykrywanie

Eksperci z Kaspersky Lab zaobserwowali siedem exploitów wykorzystywanych przez grupę Equation. Przynajmniej cztery z nich były w użytku, gdy nie istniały jeszcze łaty pozwalające ich unikać. Dodatkowo zaobserwowano wykorzystanie nieznanych exploitów wykorzystujących luki w przeglądarce Firefox 17.

Na etapie infekcji atakujący mogą wykorzystywać exploity jeden po drugim, jednak eksperci zauważyli, że stosowane są maksymalnie trzy z nich: jeżeli pierwszy zawiedzie, uruchamiany jest drugi, a następnie – w razie potrzeby – trzeci. Gdy wszystkie trzy będą nieskuteczne, dany system nie jest infekowany.

Pełny raport poświęcony analizie grupy Equation jest dostępny w języku angielskim na stronie Kaspersky Lab.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.