Wykrywanie chronionych plików muzycznych w wiadomościach albo identyfikowanie użytkowników BitTorrenta - do tego może posłużyć Y.2770, standard przyjęty w ubiegłym tygodniu przez ITU. Ta sama organizacja chce rządzić internetem, a Rosja i Chiny chcą jej podpowiedzieć, jak to robić.

Czytelnicy Dziennika Internautów dobrze wiedzą, że w Dubaju na konferencji WCIT-12 toczy się walka o nowe ITR, czyli dokumenty regulujące funkcjonowanie internetu na świecie.

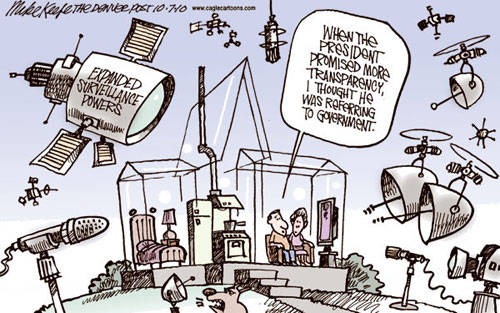

Nowa wersja tych dokumentów może sprawić, że władzę nad internetem przejmie Międzynarodowy Związek Telekomunikacyjny (ITU), a wówczas różne rządy będą miały więcej do powiedzenia w kwestii tego, jak internet powinien działać.

Niestety najnowsze doniesienia z Dubaju nie są najlepsze, a dodatkowo w tle negocjacji dzieją się bardzo niepokojące rzeczy.

Y.2770 - standard do inwigilacji

Dziennik Internautów pisał już o Y.2770, czyli o standardzie technologicznym, który mógłby pomóc w prześwietlaniu internetowej komunikacji. Ostatnio pisaliśmy, że standard ten był już przedmiotem prac ITU-T, czyli ciała ITU odpowiedzialnego za standaryzację. Y.2770 opisuje "wymagania dla głębokiej inspekcji pakietów w sieciach nowej generacji".

Niestety teraz mamy gorsze wieści - standard Y.2770 został przyjęty przez ITU w ubiegły czwartek, o czym możemy poczytać na blogu ITU. Zdaniem ITU standard ten ma pomóc w efektywnym zarządzaniu sieciami, które staje się niezwykle istotne w czasach dynamicznego wzrostu ruchu w sieciach. Wydaje się więc, że to nic strasznego.

Wpadka rzecznika ITU

Nieco inny obraz wyłania się z dokumentów ITU, jakie dotyczą standardu. Dziennikarka i aktywistka Asher Wolf postanowiła spytać na Twitterze, czy ktoś nie ma dokumentów na temat standardu ITU dotyczącego DPI. Odpowiedział jej rzecznik ITU Toby Johnson, oferując dostęp do dokumentów.

Asher Wolf uzyskała dokumenty, opublikowała je, a pięć godzin później została powiadomiona, że są to materiały tylko dla niej i nie przeznaczone do publikacji. Niestety mleko już się rozlało. Za pomocą poniższego linku możecie pobrać dokument ITU.

Pobierz rekomendację ITU dot. Y.2770

Co może DPI?

W polecanym powyżej dokumencie możemy przeczytać, że głęboka inspekcja pakietów może być przydatna do mierzenia ruchu lub blokowania konkretnych usług (np. VoIP, gier), ale także do identyfikowania użytkowników BitTorrenta, którzy publikują materiały w sieci P2P, albo do wykrywania przesyłania konkretnego pliku między użytkownikami.

Informacje na temat Y.2770 opublikowała też koreańska organizacja TTA. W jej dokumencie również jest mowa o wykrywaniu chronionych treści audio albo identyfikowaniu użytkowników BitTorrenta.

Standard, którego nie powinno być

Ujawnione dokumenty nie powinny pozostawiać wątpliwości co do tego, że ITU przyjęła standard zagrażający prywatności internautów. Tego typu standardy w ogóle nie powinny być ustanawiane, ale zamieszanie, jakie ma teraz miejsce w ITU, może sprawić, że standardy te będą nie tylko istnieć, ale i funkcjonować w sieciach.

Rosja i kraje Bliskiego Wschodu nie od dziś chcą, by stosowanie standardów ITU było obowiązkowe m.in. dla operatorów sieci. Co więcej, zasady ITU mogą niebawem dotyczyć nie tylko wielkich narodowych operatorów - wystarczy wyrzucić z ITR jedno słowo, by tak się stało. Za jakiś czas może się po prostu okazać, że sieci i urządzenia, jakie mamy do dyspozycji, są budowane z myślą o inwigilacji.

- to potrzebny standard, którego nie trzeba się bać

- to przygotowanie gruntu do inwigilacji

- nie znam się na tym i sie nie przejmuję

- nie znam się na tym, ale mam obawy

Tymczasem w Dubaju

Niezależnie od prac nad Y.2770 trwa konferencja WCIT-12. Ostatnio informowaliśmy, że są problemy z wpisaniem do ITR prostych odniesień do praw człowieka. Teraz polska delegacja donosi, że Rosja, Chiny i państwa arabskie oraz afrykańskie – niezależnie od prac w grupach roboczych nad zapisami ITR – przygotowały na poniedziałkowe obrady plenarne dokument proponujący nowe zasady kierowania internetem, nie gwarantujące ani neutralność internetu, ani poszanowania wolności obywatelskich.

Po prostu nie jest łatwo bronić wolności, a problemy wcale nie nie skończą się po WCIT-12. Nawet jeśli na konferencji uda się obronić wolny internet, państwa autorytarne będą próbować innych działań, np. wydzielania krajowych sieci z internetu, jak to już zrobił Iran.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.