Internet Rzeczy (IoT) to koncepcja, wedle której jednoznacznie identyfikowalne przedmioty mogą pośrednio albo bezpośrednio gromadzić, przetwarzać lub wymieniać dane za pośrednictwem sieci komputerowej. Internet Rzeczy jest uważany za kluczowy komponent Internetu nowej generacji. Tak naprawdę koncepcja IoT wyznacza kierunek rozwoju Internetu i będzie stanowiła olbrzymi przeskok społeczno-technologiczny, który zmieni nasz sposób postrzegania świata i korzystania z jego zasobów.

Realizacje Internetu rzeczy

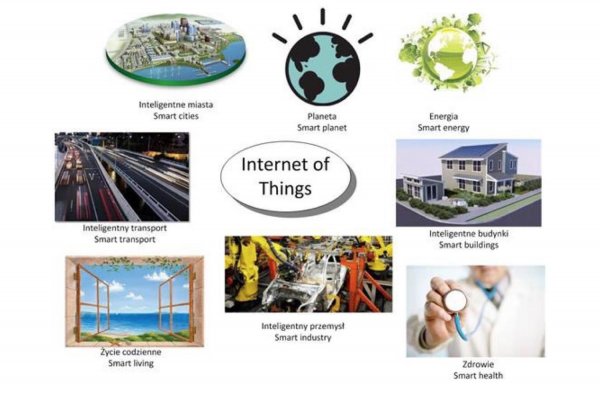

Przestrzeń zastosowań Internetu Rzeczy jest bardzo zróżnicowana. Poszczególne kategorie użytkowników mają różne potrzeby i oczekiwania dotyczące jego wykorzystania. Przedsiębiorcy, jako jedna z kategorii użytkowników Internetu Rzeczy (obok obywateli, regionów i kraju), mają potrzeby, które mogą przyspieszać wprowadzenie jego nowych zastosowań. Do potrzeb tych należą m.in.: zwiększenie wydajności i zapewnienie rentowności działalności i efektywności kosztowej, poprzez lepsze wykorzystanie zasobów, skrócenie czasu przestojów oraz lepsze wykorzystanie informacji w procesie podejmowania decyzji. Wykorzystywanie Internetu Rzeczy może spowodować nie tylko wzrost efektywności, lecz także powstanie zupełnie nowych procesów biznesowych lub nawet modeli biznesowych.

Internet Rzeczy sprzyja rozwojowi gospodarki, poprzez powstanie nowych produktów i doskonalenie jakości usług. Siłą napędową łączenia przedmiotów w sieci jest chęć wygenerowania wartości dodanej. Z perspektywy przedsiębiorcy wartość dodana może wynikać ze zwiększonych przychodów albo ze zmniejszonych kosztów. Dodatkowe zyski wynikające z podłączania rzeczy do Internetu mają swoje źródło w zwiększonym wykorzystaniu zasobów, zwiększonej wydajności pracowników, lepszym zarządzaniu logistyką (optymalizacja dostaw), większym doświadczeniu konsumentów i rosnącej wydajności wydatków na badania i rozwój.

Aby w pełni skorzystać z potencjału danych w kontekście IoT, organizacja staje przed wyzwaniem, jakim jest ponowna weryfikacja celów biznesowych i ustalenie celów analizy. W zależności od rodzaju prowadzonej działalności cele mogą się różnić. Mając określone cele biznesowe, wyznacza się zakres źródeł oraz rodzaje danych, które są niezbędne w procesie analitycznym. Celami biznesowymi mogą być m.in.: obniżenie kosztów działalności, wzrost zysków, nowi konsumenci, nowe rynki zbytu, nawet wizerunek.

Rozwój Internetu Rzeczy otwiera wiele możliwości, jednakże z rozwojem tym wiąże się również ryzyko. Wdrażanie tej koncepcji w praktyce stanowi wyzwanie techniczne i społeczne. Kluczowym aspektem jest przy tym zarządzanie danymi. Biorąc pod uwagę świat przedmiotów podłączonych do sieci i stale wymieniających różne rodzaje informacji, wielkość generowanych danych i liczba procesów związanych z opracowaniem tych danych jest krytyczna. Proliferacja stron internetowych, aplikacji graficznych i wideo, sieci społecznych, urządzeń mobilnych, wszechobecnych czujników itp. jest faktem. Są one zdolne, według danych prezentowanych przez IBM, do tworzenia ponad 2,5 tryliona bajtów dziennie. Aby określić jaka jest to wielkość, należy podkreślić, że 90% danych na świecie zostało stworzonych w ciągu ostatnich dwóch lat. Dlatego największym wyzwaniem Internetu Rzeczy nie będzie przechowywanie tych wszystkich danych, a ich przetwarzanie i generowanie wniosków.

|

Zobacz także: Internet rzeczyAutor w książce bierze pod lupę wszystkie aspekty rzeczywistości połączonej w sieć i poddaje analizie. Wyjaśnia czym jest IoT oraz odpowiada na wiele pytań, m.in. co jest realne, a co pozostanie w sferze hipotez i marzeń, w jaki sposób połączone urządzenia mogą poprawić zarówno nasze życie prywatne, jak i prowadzony biznes, itd.* |

Razem z ogólnymi wyzwaniami dotyczącymi IoT identyfikowane są wyzwania związane z danymi, ich źródłami, ilością, wielowymiarowością, jakością, informacją, jaką można z nich uzyskać oraz wartością biznesową dającą się przełożyć na konkretny cel organizacji. Dane te pochodzą z różnych źródeł, zawierają różnego rodzaju dane i występują w różnych formatach. W części dane te są nieistotne z punktu widzenia celu biznesowego organizacji oraz zawierają błędne lub nieprawdziwe informacje. Poważnym wyzwaniem jest zatem ocena ich jakości. Przykładem są treści z sieci społecznościowych, gdzie nie wiadomo, czy użytkownicy wpisują w nich prawdę i czy nie tworzą w nich tzw. drugiego życia, kreując na portalach nowy, inny obraz swojej osoby. Banki i inni przedsiębiorcy, opierając się na fałszywych danych, są w związku z tym narażeni na podejmowanie błędnych decyzji, co w konsekwencji naraża ich na dodatkowe koszty lub straty, związane np. ze źle przygotowaną kampanią marketingową czy udzieleniem kredytu osobie niezdolnej do jego spłaty.

Jak zrozumieć dużą ilość danych? Jak przełożyć dane na informacje? Które są ważne? Jak wyciągać wnioski? Poważnym problemem w dobie IoT staje się odpowiedź na powyższe pytania. Do zrozumienia danych oraz wyciągnięcia z nich odpowiednich wniosków potrzebne są zarówno nowe narzędzia do analizy danych, jak i wysokie umiejętności analityczne osób zajmujących się przetwarzaniem informacji. Zrozumienie danych stało się przedmiotem badań i inwestycji wśród organizacji. Ponadto reakcji na napływ informacji oczekuje się w czasie rzeczywistym. Pojawiły się całe gałęzie przemysłu zajmujące się gromadzeniem danych i ich zrozumieniem.

Kolejnym wyzwaniem jest bezpieczeństwo. Przez pojęcie bezpieczeństwa danych rozumie się bezpieczeństwo informacji zbieranych przez urządzenia podłączone do sieci. To, co z jednej strony może być rozpatrywane jako korzyść z zastosowania nowoczesnej technologii, z drugiej – może być traktowane jako zagrożenie. Firma decydująca się na wdrożenie Internetu Rzeczy musi dysponować infrastrukturą, która zagwarantuje nieprzerwany obieg i dostęp do informacji, tym samym bezpieczeństwo całego cyfrowego ekosystemu. Niestety, praktyka pokazuje, że polityka w tym zakresie jest pełna luk.

Internet Rzeczy to zupełnie nowe zagrożenie dla bezpieczeństwa teleinformatycznego firm. Oznacza konieczność zastosowania szczelniejszej ochrony nie tylko tzw. infrastruktury krytycznej, ale wszystkich sieci w firmie. Przed działami bezpieczeństwa i firmami IT specjalizującymi się w cyberochronie stoją nowe wyzwania związane ze wzrostem zagrożenia atakami Denial of Service (a więc przeciążaniem infrastruktury lawinowym wzrostem zapytań) bądź ryzykiem włamań do aplikacji biznesowych poprzez systemy nadzorujące komunikację pomiędzy urządzeniami.

|

Zobacz także: Spraw, by rzeczy przemówiły. Programowanie urządzeń elektronicznych z wykorzystaniem ArduinoZacznij eksperymentować i spraw, by rzeczy robiły to, czego chcesz! Dzięki tej książce dowiesz się, jakie urządzenia i narzędzia będą Ci potrzebne, przygotujesz stanowisko pracy i rozpoczniesz tę niesłychaną przygodę! Na początek zbudujesz najprostszą sieć i prześlesz pierwsze komunikaty (także bezprzewodowo). W kolejnych rozdziałach zaczniesz konstruować coraz bardziej zaawansowane układy, poznasz szczegóły komunikacji bezprzewodowej, identyfikacji oraz lokalizacji, a także jak umieszczać w sieci mikrokontrolery.* |

Skuteczne przejęcie kontroli nad siecią sensorów lub automatów o strategicznym znaczeniu niesie trudne do wyobrażenia konsekwencje. Przynajmniej częściowo będzie można się przed tym uchronić poprzez lepszą kontrolę wirtualnych sieci prywatnych (VPN). Ogromnym wyzwaniem pozostanie jednak odpowiednie fizyczne zabezpieczenie urządzeń i czujników zasilających danymi aplikacje.

Wśród największych zagrożeń związanych z Internetem Rzeczy, polskie firmy wymieniają bezpieczeństwo. Aż 69% badanych wskazuje na możliwość ataku na urządzenia IoT, 31% na nieuprawniony dostęp do informacji oraz danych, dla 28% wdrożenie IoT oznacza mniejsze poczucie bezpieczeństwa. Jak wskazują eksperci, te obawy nie są bezpodstawne. Kluczowe będzie zatem dobieranie takich rozwiązań z kategorii IoT, które oferują szyfrowanie komunikacji pomiędzy urządzeniami. Należy również rozważyć wdrożenie lub wzmocnienie systemów szyfrowania do ochrony danych w sieciach, usługach w chmurze i na urządzeniach końcowych.

Podkreślić należy, że Internet Rzeczy bazuje na różnych informacjach związanych z człowiekiem, w tym na jego zainteresowaniach, „parametrach” organizmu i przyzwyczajeniach. Informacje te, jako dane osobowe, mogą podlegać ochronie przewidzianej przez ustawę o ochronie danych osobowych. Wprawdzie sednem Internetu Rzeczy są przedmioty, a nie ludzie, to jednak przedmioty te służą ludziom, dlatego w ostatecznym rozrachunku dane osobowe dotyczące poszczególnych ludzi są kluczowe. Rozwój nowych zastosowań Internetu przedmiotów musi iść w parze z zaufaniem do niego oraz z zapewnieniem obywatelom gwarancji dotyczących niewykorzystywania przez niepowołane osoby informacji generowanych w sieci. Bez zaufania obywateli do tego systemu nie jest możliwe wykorzystanie w pełni jego potencjału.

Podsumowując Internet of Things to ogromna szansa dla firm działających zarówno w sektorze prywatnym, jak i publicznym. Korzyści te dotyczą m.in. zwiększenia produktywności pracowników, lepszej alokacji kapitału, redukcji kosztów, a także poprawy relacji z klientami. IoT niesie jednak ze sobą pewne zagrożenia dla samych przedsiębiorców jak i prowadzonych przez nich biznesów. Dotyczy to w szczególności bezpieczeństwa danych. Wydaje się, że infrastruktura wykorzystywana obecnie do zabezpieczania serwisów internetowych jest niewystarczająca do zarządzania usługami Internetu Rzeczy. Zagrożenia nie są wpisane w koncepcję IoT. Nie powstał on jednak od podstaw, a wykorzystuje dotychczasową infrastrukturę Internetu i technologie mobilne. Dlatego znane w starym świecie komputerów problemy cyberprzestępczości i niedostatecznych zabezpieczeń dotyczą także świata Internetu Rzeczy.

Autor: dr Łukasz Kryśkiewicz, pracownik Ministerstwa Cyfryzacji

Źródła:

- Duszczyk M. Internet rzeczy sprowadzi na nas nowe zagrożenia

- Finding Big Data’s Sweet Spot

- Internet Rzeczy – przygotuj firmę na nowe wyzwania

- Karimi K., Atkinson G., What the Internet of Things (IoT) Needs to Become a Reality, White Paper, 2013,

- Mattern F., Floerkemeier C., From the Internet of Computers to the Internet of Things, 2010,

- Polskie firmy boją się korzystać z Internetu Rzeczy,

- Raymond James & Associates, The Internet of Things – A Study in Hyde, Reality, Disruption, and Growth, 24.01.2014,

- Vermesan O. i inni, Internet of Things Strategic Research and Innovation Agenda, [w:]

O. Vermesan, P. Friess (ed.), Internet of Things – From Research and Innovation to Market deployment, „River Publishers Series in Communication” 2014,

* Linki afiliacyjne. Kupując książki poprzez te linki wspierasz funkcjonowanie redakcji Dziennika Internautów.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.