Eksperci ostrzegają przed wyjątkowo nieprzyjemnym szkodnikiem z gatunku ransomware, który oprócz wyłudzania pieniędzy za przywrócenie zaszyfrowanych danych zajmuje się też łamaniem haseł do serwisów online. Zagrożenie jest aktywne w wielu krajach, również w Polsce.

Pierwsze wersje szkodliwych programów z rodziny Shade zarejestrowano na przełomie lat 2014/2015. Szybko stały się one jednymi z najbardziej rozpowszechnionych szkodliwych programów szyfrujących w Rosji, po czym rozprzestrzeniły się również w innych krajach. Szkodniki z tej rodziny mogą dostać się do komputerów atakowanych użytkowników poprzez wiadomości spamowe oraz luki w zainstalowanych aplikacjach.

Podczas dystrybucji za pośrednictwem spamu użytkownik otrzymuje wiadomość e-mail z zainfekowanym załącznikiem. System jest infekowany w momencie uruchomienia załącznika, który może posiadać rozszerzenie takie jak .scr, .exe, .rar lub .com. Nazwy plików są zmieniane przez cyberprzestępców w zależności od potrzeb, np. podczas masowej wysyłki skierowanej do użytkowników z konkretnego kraju.

Drugi mechanizm infekcji – poprzez luki w zabezpieczeniach – jest znacznie bardziej niebezpieczny, ponieważ do zarażenia komputera dochodzi bez udziału użytkownika. Wystarczy, że otworzy on zainfekowaną wcześniej stronę WWW. Jeżeli komputer jest podatny na atak (nie zostały zainstalowane uaktualnienia), szkodnik wykorzystuje lukę – najczęściej w przeglądarce lub jej dodatkach – i infekuje system niezauważalnie dla użytkownika.

Po infekcji systemu Shade łączy się z serwerem kontrolowanym przez cyberprzestępców (zlokalizowanym w sieci Tor), przesyła informacje o zaatakowanym komputerze i zgłasza żądanie otrzymania klucza RSA, który jest następnie wykorzystywany do zaszyfrowania danych użytkownika 256-bitowym algorytmem AES. Szyfrowanie rozpoczyna się, nawet jeżeli połączenie z serwerem nie zostanie nawiązane – trojan wybiera wówczas jeden ze 100 kluczy zaszytych we własnym kodzie.

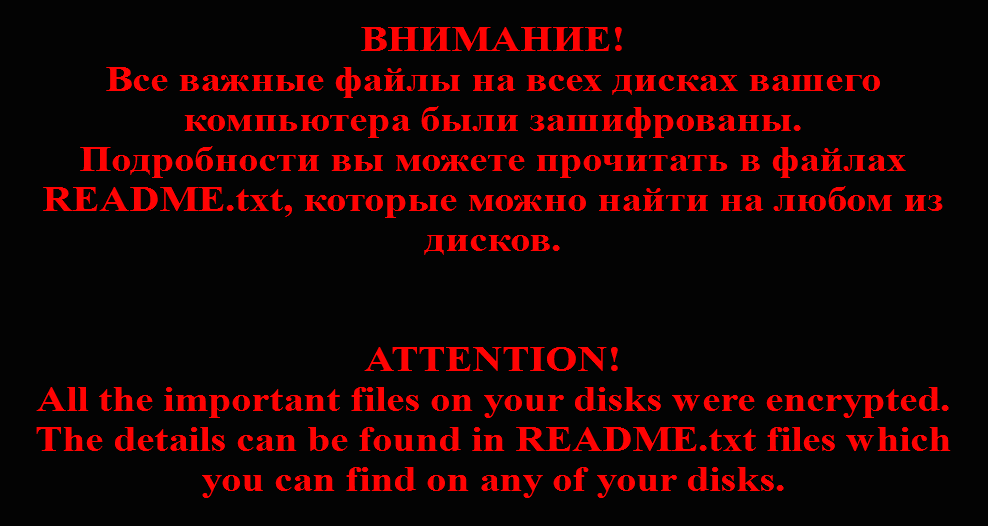

Wybierając pliki do zakodowania, szkodnik posługuje się obszerną listą rozszerzeń obejmującą większość popularnych formatów, a nawet te wykorzystywane wyłącznie w zastosowaniach profesjonalnych. Po zakończeniu szyfrowania szkodnik wyświetla na ekranie informację o tym fakcie oraz kieruje użytkownika do pliku README.txt, który zawiera szczegóły dotyczące możliwości zapłacenia okupu.

Jednak – w przeciwieństwie do innych szkodliwych programów szyfrujących – trojan Shade nie kończy w tym momencie swojego działania. Zamiast tego uruchamia nieskończoną pętlę, w której pobierane są kolejne szkodliwe programy, m.in. trojan Brute, który łamie metodą siłową hasła do serwisów online przechowywane na zainfekowanym komputerze i przesyła je do cyberprzestępców.

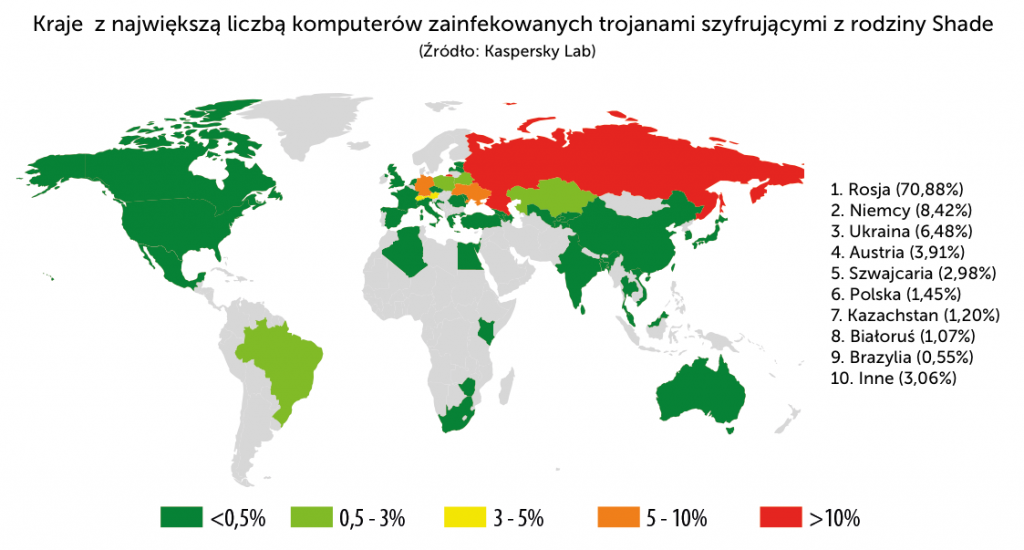

Trojany z rodziny Shade są w dalszym ciągu aktywne, a eksperci zidentyfikowali infekcje m.in. w następujących krajach: Rosja, Niemcy, Ukraina, Austria, Szwajcaria, Polska, Kazachstan, Białoruś oraz Brazylia.

Jak się chronić

Eksperci z Kaspersky Lab przygotowali trzy porady, dzięki którym użytkownicy będą mogli lepiej zabezpieczyć się przed potencjalną infekcją szkodliwego oprogramowania szyfrującego:

- Regularnie twórz kopie zapasowe wszystkich swoich istotnych plików. Kopia powinna być przechowywana na nośniku, który jest fizycznie odłączany od komputera natychmiast po jej wykonaniu.

- Niezwykle istotne jest niezwłoczne uaktualnianie oprogramowania, zwłaszcza przeglądarki internetowej oraz jej wtyczek.

- Jeśli mimo to szkodliwy program przedostanie się do systemu, najlepiej zwalczy go najnowsza wersja dobrego produktu bezpieczeństwa z uaktualnionymi bazami danych oraz wyspecjalizowanymi modułami bezpieczeństwa. Niestety, jeżeli nie posiadamy kopii zapasowej, w wielu przypadkach odzyskanie zaszyfrowanych danych może się okazać niemożliwe.

Szczegóły techniczne dostępne są w serwisie SecureList prowadzonym przez Kaspersky Lab - zob. Program szyfrujący Shade: podwójne zagrożenie

Czytaj także: Twórca niesławnego bankowego zagrożenia przyznał się do winy

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.