Zagrożenia o cechach spyware, czyli gromadzące różne dane o użytkowniku i przesyłające je cyberprzestępcy, stały się ostatnio prawdziwą zmorą internetu. Najbardziej łakomym kąskiem są oczywiście loginy i hasła do serwisów finansowych, ale programy szpiegowskie nowej generacji nie gardzą żadną informacją, którą można spieniężyć na czarnym rynku. Narzędzia chroniące przed szkodnikami tego typu mogą być wartościowym dodatkiem do zainstalowanego przez nas oprogramowania antywirusowego. Wśród dostępnych w internecie darmowych aplikacji wyróżniają się Emsisoft Emergency Kit i Spybot – Search & Destroy. W artykule wyjaśniamy, jak się nimi posługiwać.

Instalacja programu Emsisoft Emergency Kit 1.0

Producentem tego w pełni spolszczonego pakietu narzędzi jest Emsi Software GmbH, archiwum .zip o rozmiarze ok. 100 MB można pobrać z sekcji „Download” na stronie www.emsisoft.com. Wchodzące w jego skład programy są kompatybilne z większością systemów z rodziny Windows, od XP do 7, włączając wydania serwerowe i wersje 64-bitowe. Wersji współdziałającej z innymi systemami operacyjnymi, takimi jak Linux i Mac OS X, firma nie udostępnia.

Twórcy szpiegowskiego oprogramowania działają według prostej zasady: im większą popularnością cieszy się dany system operacyjny, tym chętniej jest on obierany za cel ataków. Jak wynika z badania firmy Gemius, obejmującego okres 18–24.04.2011, systemu Mac OS X używa 0,86 proc. polskich internautów, odsetek osób korzystających z Linuksa jest jeszcze mniejszy i wynosi 0,67 proc. Aplikacji typu spyware powinni obawiać się użytkownicy systemów firmy Microsoft – do rankingu Gemiusa zakwalifikowało się pięć różnych wersji Windowsa, a używa ich 97,7 proc. Polaków, spośród których wielu dopiero zaczyna swoją przygodę z komputerem.

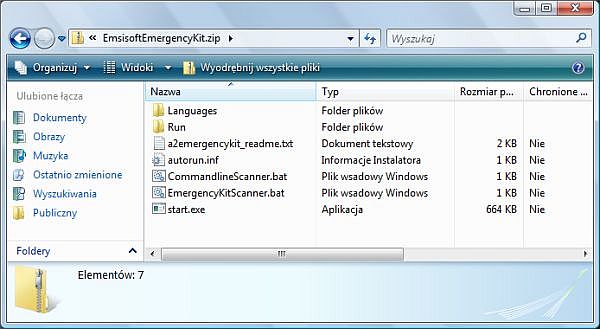

Aby zacząć korzystać z pobranych narzędzi, należy rozpakować archiwum. Można tego dokonać przy użyciu programów do kompresji plików, takich jak WinRAR czy bezpłatny 7-Zip. W nowszych wersjach systemu Windows wystarczy dwukrotnie kliknąć na pobranym pliku .zip, aby podejrzeć jego zawartość.

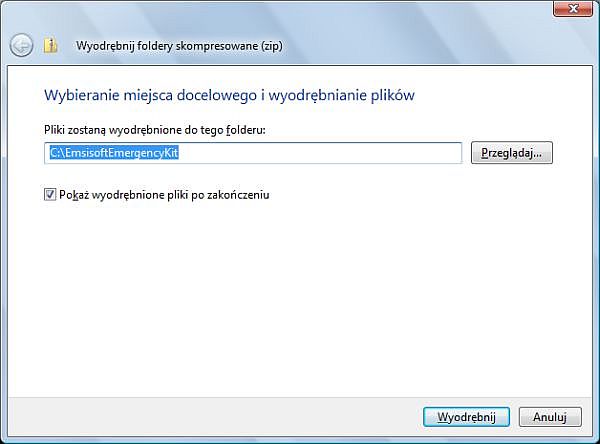

Po kliknięciu polecenia „Wyodrębnij wszystkie pliki” uzyskamy możliwość wskazania folderu, do którego ma zostać rozpakowane archiwum. Swój wybór potwierdzamy, klikając przycisk „Wyodrębnij”.

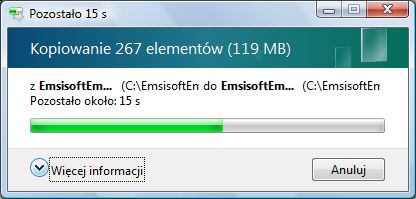

Postęp wyodrębniania plików możemy śledzić na ekranie.

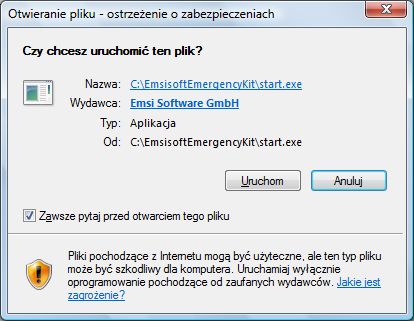

Po jego zakończeniu uruchamiamy plik start.exe, dwukrotnie na nim klikając. Jeśli wyświetli się ostrzeżenie systemu Windows, że uruchamiany przez nas typ pliku może być potencjalnie szkodliwy dla komputera, akceptujemy to, klikając przycisk „Uruchom”.

Zobaczymy wówczas okno pozwalające na wybór narzędzia. W skład pakietu Emsisoft Emergency Kit, oprócz skanera wykrywającego szpiegowskie oprogramowanie (w dwóch wersjach: z interfejsem graficznym i obsługiwanego z linii poleceń), wchodzą HiJackFree i BlitzBlank. Pierwsza z wymienionych aplikacji umożliwia szczegółową analizę systemu i ręczne usuwanie wykrytych zagrożeń, druga natomiast pozwala na kasowanie plików i wpisów rejestru zablokowanych wcześniej przez złośliwe oprogramowanie.

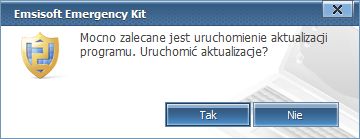

Po wybraniu opcji „Skaner Emergency Kit” program najprawdopodobniej zasugeruje uruchomienie aktualizacji. Zgadzamy się na to, klikając przycisk „Tak”.

Po pomyślnym zaktualizowaniu narzędzia będziemy mogli przejść do „Statusu Ochrony” (służy do tego link na dole uruchomionego okna).

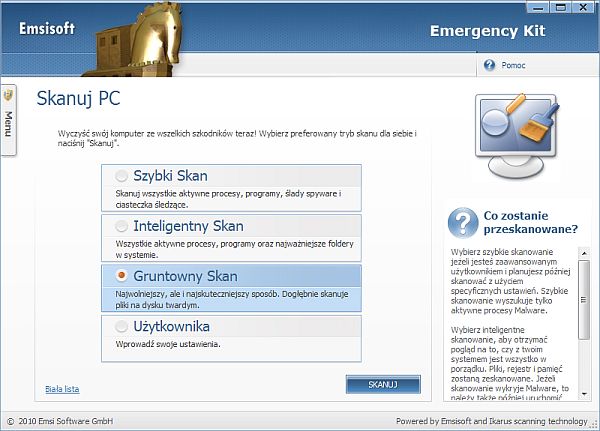

Aby przeszukać system pod kątem występowania w nim programów szpiegowskich, należy wybrać zakładkę „Skanuj PC”. Narzędzie oferuje skanowanie systemu w czterech trybach: szybkim, inteligentnym, gruntownym i zdefiniowanym przez użytkownika. Przynajmniej za pierwszym razem polecamy wybranie „Gruntownego Skanu”.

Jedną z zalet pakietu Emsisoft Emergency Kit jest możliwość wykorzystywania go bez żadnych opłat także w zastosowaniach komercyjnych.

Instalacja programu Spybot – Search & Destroy 1.6.2

Innym dobrym narzędziem do wyszukiwania i usuwania szpiegujących komponentów jest Spybot – Search & Destroy udostępniany bezpłatnie (z wyłączeniem zastosowań komercyjnych) przez firmę Safer Networking. Program współpracuje ze wszystkimi wersjami systemu Windows, choć w przypadku najnowszych niektóre jego funkcje wymagają uprawnień administratora. Plik instalacyjny można pobrać ze strony www.safer-networking.org po wskazaniu odpowiedniej wersji językowej serwisu.

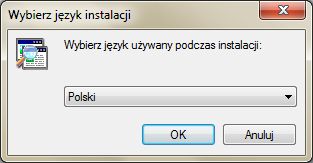

Instalację również rozpoczynamy od wybrania języka. Swój wybór potwierdzamy kliknięciem w przycisk „OK”.

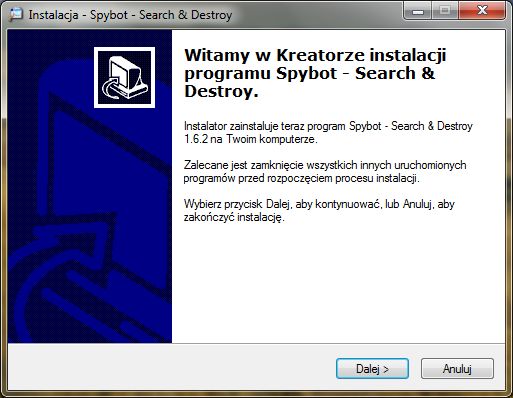

Instalator zasugeruje zamknięcie wszystkich uruchomionych programów. Wykonujemy to i klikamy „Dalej”.

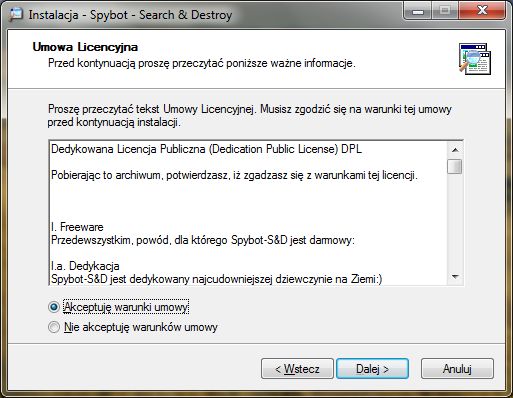

W kolejnym kroku będziemy mogli zapoznać się z umową licencyjną. Aby przejść do następnego okna, należy zaznaczyć „Akceptuję warunki umowy” i kliknąć „Dalej”.

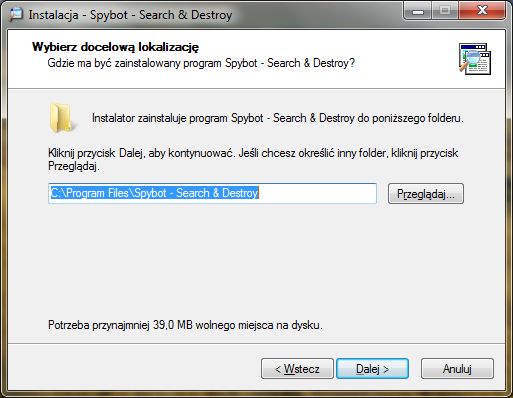

Następny krok umożliwia wskazanie lokalizacji, w której zostanie zainstalowany program. Domyślnie instalator proponuje folder Program Files na dysku C. Aby wybrać inne miejsce docelowe, należy skorzystać z przycisku „Przeglądaj”.

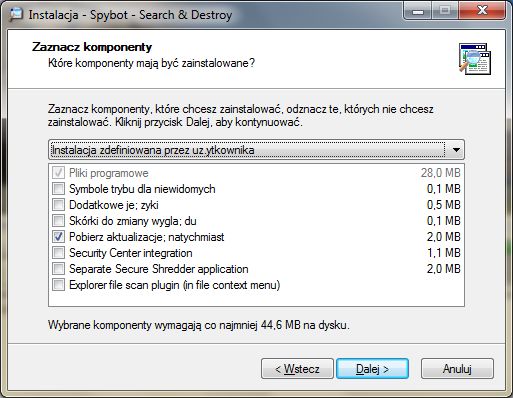

Po kilknięciu w przycisk „Dalej” instalator pozwoli nam zadecydować, które komponenty mają zostać zainstalowane. Do wyboru mamy: „Instalację kompletną”, „Instalację kompletną dla niewidomych”, „Instalację uproszczoną (bez dodatkowych plików językowych)” oraz „Instalację zdefiniowaną przez użytkownika”. Bez względu na to, co wybierzemy, musimy pamiętać o zaznaczeniu opcji „Pobierz aktualizację natychmiast”.

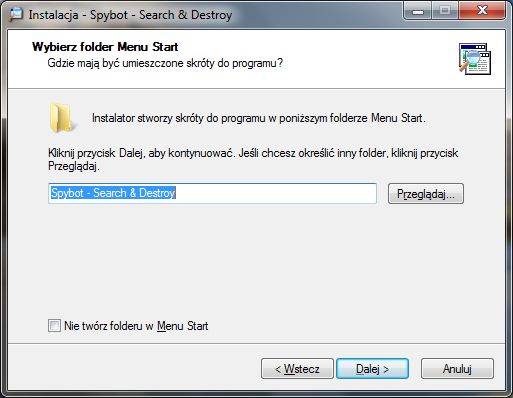

W przypadku „Instalacji zdefiniowanej przez użytkownika” w następnym oknie będziemy mogli wybrać folder dla skrótów do programu w Menu Start (lub zrezygnować z jego tworzenia).

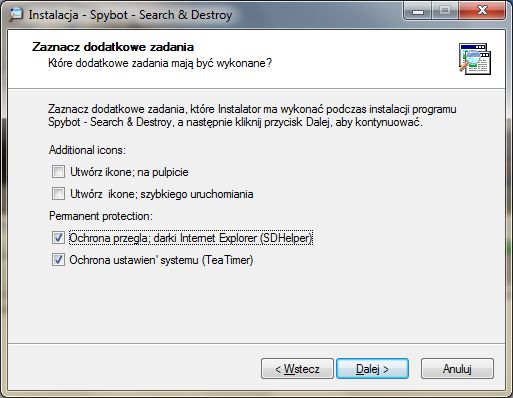

W kolejnym kroku uzyskamy możliwość umieszczenia ikon programu na pulpicie i pasku szybkiego uruchamiania, a także dodania dwóch komponentów – SDHelper zapobiega pobieraniu szkodliwego oprogramowania przez przeglądarkę Internet Explorer, TeaTimer natomiast chroni przed nieautoryzowanymi zmianami ustawień systemu. Aby potwierdzić swój wybór, klikamy „Dalej”.

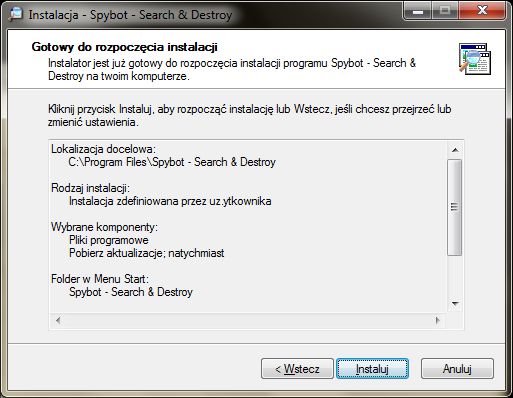

Instalator poinformuje, jakie komponenty wybraliśmy do zainstalowania. Swoją decyzję możemy zmienić, klikając w przycisk „Wstecz”. Aby rozpocząć instalację, wybieramy „Instaluj”.

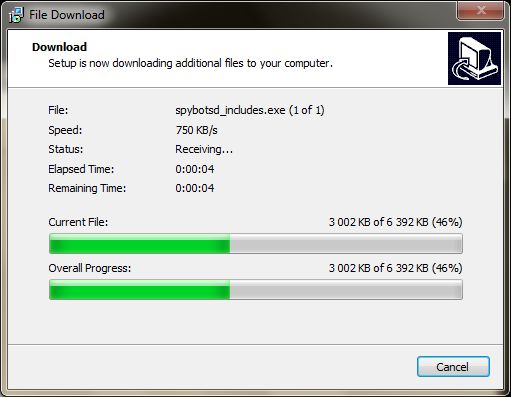

Proces instalacji trwa kilka minut, a jej postęp możemy śledzić na ekranie.

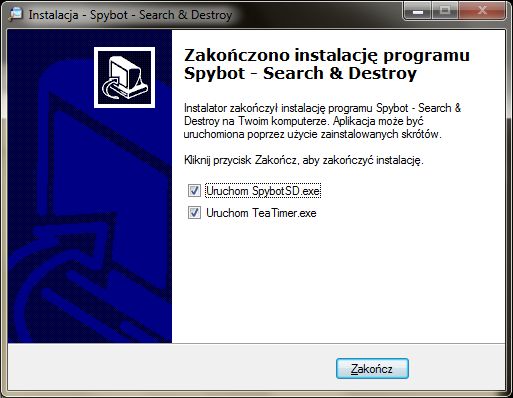

O zakończeniu instalacji zostaniemy poinformowani stosownym komunikatem. Od razu będziemy też mogli uruchomić zainstalowane dodatki (SDHelper i TeaTimer). Aby zamknąć okno instalatora, klikamy „Zakończ”.

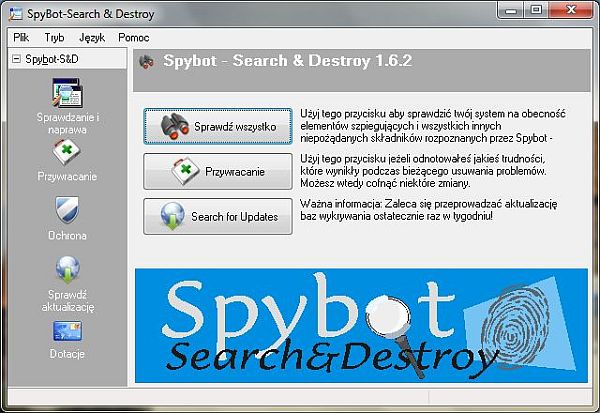

W pierwszej kolejności po uruchomieniu programu Spybot – Search & Destroy powinniśmy sprawdzić, czy producent udostępnił nowe bazy sygnatur szkodliwych komponentów. W tym celu należy skorzystać z przycisku „Search for Updates” albo znajdującej się z boku opcji „Sprawdź aktualizację”.

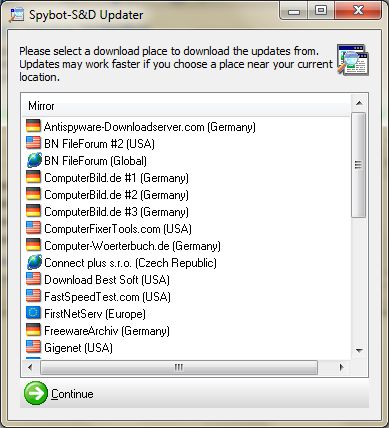

W nowszych wersjach systemu Windows prawdopodobnie zostanie wówczas wyświetlone pytanie, czy zgadzamy się, aby dany program wprowadzał zmiany na naszym komputerze. Po kliknięciu w przycisk „Tak” uzyskamy możliwość wyboru lokalizacji, z której narzędzie spróbuje pobrać nowe bazy sygnatur (od jej oddalenia będzie zależała szybkość pobierania plików). Aby rozpocząć proces aktualizacji, klikamy „Continue”.

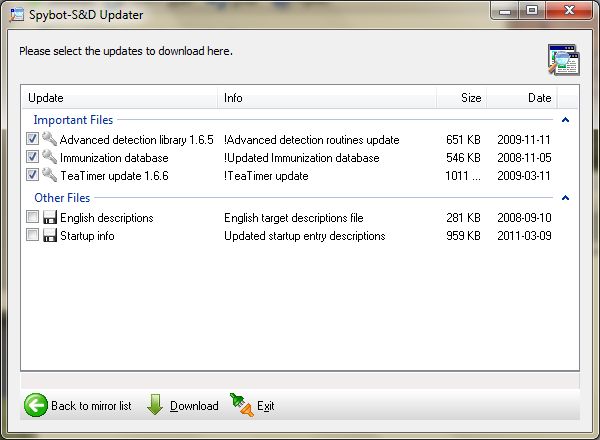

Program wyświetli dostępne aktualizacje. Należy zaznaczyć, które chcemy pobrać i kliknąć „Download”.

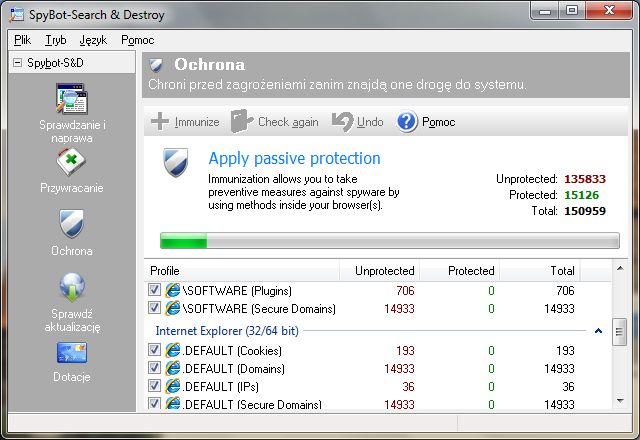

Po zaktualizowaniu narzędzia możemy przystąpić do zabezpieczania naszego systemu przed szpiegującym oprogramowaniem. W tym celu na pasku po lewej stronie wybieramy opcję „Ochrona”. Spybot – Search & Destroy przeskanuje system i wskaże, jakie aplikacje możemy uodpornić. Aby to zrobić, zaznaczamy wszystko i klikamy w przycisk „Immunize”. Procedurę tę warto przeprowadzać po każdej aktualizacji narzędzia.

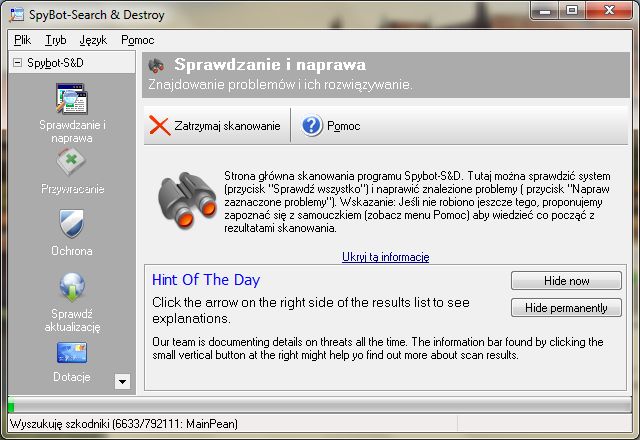

Podstawową funkcją zainstalowanego programu jest oczywiście możliwość przeszukania komputera pod kątem obecności na nim aplikacji typu spyware. Aby tego dokonać, korzystamy z opcji „Sprawdzanie i naprawa” (na bocznym pasku) lub przycisku „Sprawdź wszystko” (w głównym oknie programu). Po zakończeniu skanowania będziemy mogli zapoznać się z jego wynikami i skorzystać z przycisku „Napraw zaznaczone problemy”. Wszelkie zagrożenia zostaną zaznaczone przez program na czerwono. Przed podjęciem jakiejkolwiek akcji nie zaszkodzi jednak skonsultować się z bardziej doświadczonym użytkownikiem systemu Windows.

Opcja „Tryb” widoczna w górnej części okna umożliwia przełączenie programu do trybu zaawansowanego, który oferuje znacznie więcej funkcji niż omawiany dotychczas tryb standardowy. Nie polecamy jednak tego początkującym użytkownikom. Użycie niektórych funkcji bez dokładnej wiedzy, co one robią, może bowiem zaszkodzić systemowi.

>> Czytaj także:

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.