Z dzisiejszego przeglądu dowiecie się m.in. o wymyślonym przez oszustów Centralnym Rejestrze Radiokomunikacji i Telewizji, o botnecie Necurs, który pomaga w rozprzestrzenianiu szkodnika Locky, o poważnej luce w Androidzie i wiele więcej.

- Analiza techniczna Necursa, jednego z największych botnetów spamowych na świecie, mającego swój udział w rozpowszechnianiu ransomware'u Locky - zob. CERT Polska, Necurs – hybrydowy botnet spamowy

- Uwaga na wezwania do zapłaty z nieistniejącego Centralnego Rejestru Radiokomunikacji i Telewizji - zob. dobreprogramy.pl, Centralny Rejestr Radiokomunikacji i Telewizji nie istnieje. Oszuści chcą wyłudzić „abonament RTV”

- Załatano krytyczną lukę w Androidzie (w komponencie libutils), która pozwalała na zdalne wykonanie kodu - zob. Project Zero, Return to libstagefright: exploiting libutils on Android, po polsku wspomina o tym Sekurak: Google pokazuje exploita na… Androida. Zdalne wykonanie kodu przez e-mail, MMS, …

- Dla bardziej zaawansowanych użytkowników polecam dziś kolejny artykuł poświęcony technikom zaciemniania kodu - zob. malware@prevenity, Obfuskacja funkcji API czyli jak utrudnić analizę złośliwego oprogramowania – część 2

- Do sprzedaży trafił USB Kill 2.0, który potrafi uszkodzić elektronikę w komputerach i innym sprzęcie wyposażonym w USB - zob. dobreprogramy.pl, USB Kill 2.0 w sprzedaży. Ten pendrive usmaży 95% urządzeń z USB

- Eksperci z Kaspersky Lab rozpracowali ciekawy tandem szkodników - RAA szyfruje pliki, a Pony wykrada poufne informacje - zob. Securelist, A malicious pairing of cryptor and stealer oraz po rosyjsku Зловредная пара – шифровальщик и вор

- Na uwagę zasługuje też CryLocker - nowo odkryty szkodnik z gatunku ransomware, który komunikuje się ze swoimi twórcami, wykorzystując Imgur, serwis oferujący darmowy hosting grafiki - zob. Trend Micro, Picture Perfect: CryLocker Ransomware Uploads User Information as PNG Files

- Za sprawą coraz popularniejszej kryptowaluty Monero (XMR) tworzenie koparkowych szkodników znów zaczęło się opłacać - zob. dobreprogramy.pl, Robak z koparką kryptowaluty zaatakował dyski sieciowe Seagate. Zyski idą w miliony

- Jeżeli korzystacie z Wordpressa, to postarajcie się go szybko zaktualizować do najnowszej wersji - zob. ZDNet, Wordpress urges users to update now to fix critical security holes

- Rozpoznawanie twarzy pomaga ludziom rozwiązać liczne problemy i równocześnie przysparza wiele nowych - zob. Kaspersky Lab, Ciemna strona technologii rozpoznawania twarzy

Zapraszam do czytania i komentowania, a jeśli sami natraficie w internecie na ciekawy, aktualny lub ponadczasowy artykuł dotyczący bezpieczeństwa, prześlijcie mi do niego link na adres anna@di24.pl - są spore szanse, że zamieszczę go w następnym przeglądzie wydarzeń.

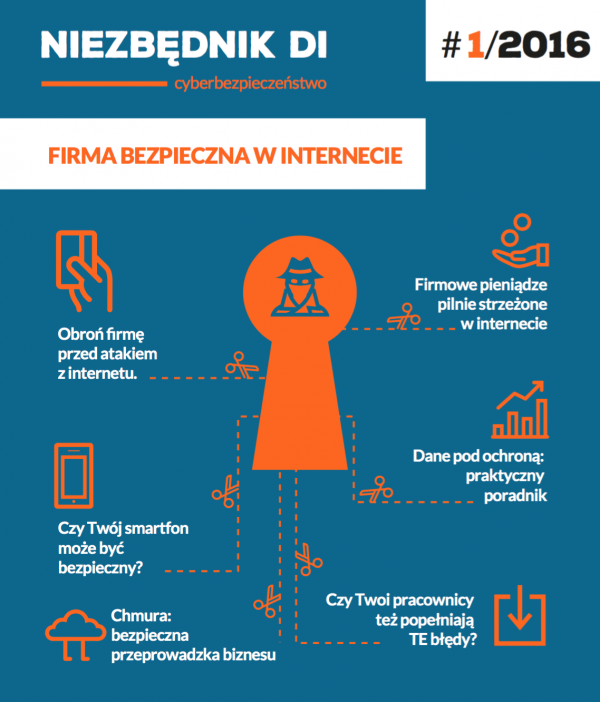

Czy ostatnio pobrałeś załącznik z nieznanego źródła? Wstawiłeś firmowe pliki na prywatny dysk? Podałeś firmowy adres e-mail na publicznym forum? Dowiedz się więcej o bezpieczeństwie i

pobierz darmowy poradnik

Niezbędnik DI: Firma bezpieczna w internecie

Poradnik został opracowany przez redakcję Dziennika Internautów we współpracy z ekspertami Partnera Merytorycznego - firmy Microsoft - oraz licznym gronem ekspertów branży IT. Patronat honorowy nad publikacją objęły: Ministerstwo Cyfryzacji, GIODO oraz Krajowa Izba Gospodarcza.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Zamieszczenie linka jest ryzykowne dzięki unijnemu Trybunałowi. To musi uderzyć w wolność słowa!

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.