Wykorzystywanie luk w zabezpieczeniach systemów operacyjnych i aplikacji jest jedną z najpopularniejszych broni w arsenale cyberprzestępców. Aby zwiększyć ryzyko infekcji, twórcy szkodliwego oprogramowania tworzą i sprzedają pakiety szkodliwych programów, które atakują jednocześnie kilka słabych punktów w systemie.

Z czasem do istniejących zestawów dodawane są moduły związane z nowymi lukami, co pozwala cyberprzestępcom skutecznie wykorzystywać dziury wykryte w różnym czasie na niezałatanych maszynach, jak również zaoszczędzić zasoby. Zestawy te są sprzedawane na czarnym rynku, a ich cena wynosi od kilkuset do ponad tysiąca dolarów.

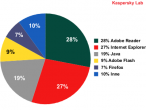

W pierwszej połowie br. trend ten utrzymał się. Prawie połowa szkodliwych programów zawartych w dwóch czołowych zestawach exploitów - BlackHole oraz Incognito - to narzędzia wykorzystujące luki w Javie. Cyberprzestępcy po raz kolejny pokazują, jak bardzo zależy im na zwrocie z inwestycji i że zrobią wszystko, co konieczne, aby wyprzedzać o krok mechanizmy ochrony. W takiej sytuacji prawdziwe jest inne znane twierdzenie: siła ochrony zależy od najsłabszego ogniwa - w tym przypadku najsłabszym ogniwem jest Java - podsumowuje Vicente Diaz.

Więcej na ten temat można przeczytać w artykule pt. Ataki zestawów exploitów opublikowanym w Encyklopedii Wirusów VirusList.pl prowadzonej przez Kaspersky Lab.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.