Z dzisiejszego przeglądu dowiecie się m.in. o funkcjach poprawiających bezpieczeństwo użytkowników Firefoksa, wprowadzonych w nowej wersji przeglądarki, o świeżo odkrytym sposobie wykorzystania starej luki w Windowsie i wiele więcej.

- Firefox 48 - zgodnie z wcześniejszymi zapowiedziami - wprowadził konieczność cyfrowego podpisywania rozszerzeń - zob. Softpedia, Firefox 48 Released with Multi-Process Support, Mandatory Add-On Signing, po polsku piszą o tym dobreprogramy.pl: Firefox 48 dostępny. Ostateczny koniec niepodpisanych rozszerzeń stał się faktem

- Tkwiąca od 19 lat w Windowsach luka w mechanizmie sieciowego uwierzytelniania pozwala ujawnić hasło do konta Microsoftu, a nawet przejąć dane logowania do VPN-ów - zob. dobreprogramy.pl, 19-letnia luka w Windowsie pozwala wykraść dane logowania do Konta Microsoftu i VPN-ów, więcej szczegółów można znaleźć w serwisie habrahabr.ru: Деанонимизируем пользователей Windows и получаем учетные данные Microsoft и VPN-аккаунтов

- Bitfinex, jedna z największych giełd bitcoinowych, została wyłączona w związku z podejrzeniem włamania i kradzieży środków z kont klientów - zob. bitcoin.pl, Naruszenie zasad bezpieczeństwa giełdy Bitfinex oraz ZDNet, Bitfinex bitcoin exchange offline after potentially costly security breach

- Kaspersky Lab we współpracy z HackerOne uruchamia własny program bug bounty. W pierwszej fazie, która potrwa pół roku, firma zaoferuje badaczom nagrody o łącznej wysokości 50 tys. dolarów - zob. Kaspersky Lab - Bug Bounty Program

- Dane 200 mln użytkowników Yahoo trafiło na czarny rynek. Można je kupić za 3 bitcoiny - zob. Softpedia, Data of 200 Million Yahoo Users Pops Up for Sale on the Dark Web

- Na zbliżającej się konferencji Workshop on Offensive Technologies badacze z Uniwersytetu Michigan mają zaprezentować sposoby hakowania pojazdów przemysłowych - zob. Wired, Hackers Hijack a Big Rig Truck’s Accelerator and Brakes

- Sierpniowe aktualizacje Google'a likwidują 22 luki w Androidzie i ponad 80 w sterownikach firm trzecich, w szczególności Qualcommu - zob. ZDNet, Google issues anniversary Android patch - and Qualcomm bugs dominate oraz ThreatPost, Google Patches Dozens of Critical Qualcomm Components Flaws

- Rekonesans DNS jest główną częścią etapu zbierania informacji w testach penetracyjnych. Zobaczmy, jak go przeprowadzić - zob. NF.sec, Rekonesans DNS i wrogie przejęcie

- Dron wyposażony w pakiet narzędzi hakerskich - zob. eWeek, Danger Drone Penetration Testing Device to Take Flight at Black Hat oraz opensources.info, Danger Drone, the flying hacking machine devised by a cyber security duo

- Warto też wspomnieć o poczynaniach FBI w Austrii - zob. TechDirt, FBI's Hacking Tool Found To Have Compromised Dozens Of Computers In Austria

Zapraszam do czytania i komentowania, a jeśli sami natraficie w internecie na ciekawy, aktualny lub ponadczasowy artykuł dotyczący bezpieczeństwa, prześlijcie mi do niego link na adres anna@di24.pl - są spore szanse, że zamieszczę go w następnym przeglądzie wydarzeń.

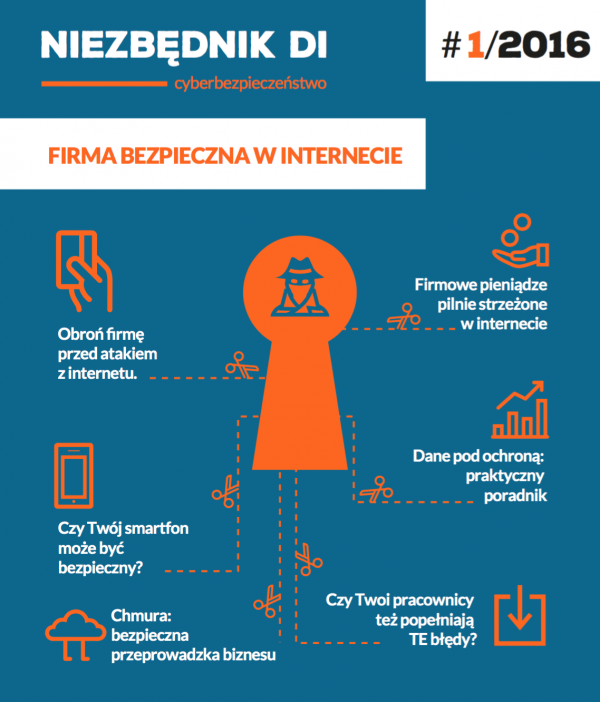

Czy ostatnio pobrałeś załącznik z nieznanego źródła? Wstawiłeś firmowe pliki na prywatny dysk? Podałeś firmowy adres e-mail na publicznym forum? Dowiedz się więcej o bezpieczeństwie i

pobierz darmowy poradnik

Niezbędnik DI: Firma bezpieczna w internecie

Poradnik został opracowany przez redakcję Dziennika Internautów we współpracy z ekspertami Partnera Merytorycznego - firmy Microsoft - oraz licznym gronem ekspertów branży IT. Patronat honorowy nad publikacją objęły: Ministerstwo Cyfryzacji, GIODO oraz Krajowa Izba Gospodarcza.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.