To jedno z zagadnień zaprzątających głowy ekspertów od bezpieczeństwa. Ataki prowadzane przez ugrupowania cyberprzestępcze, za którymi mogą stać rządy różnych krajów, stają się coraz bardziej wyrafinowane, uderzają w starannie wyselekcjonowane cele, wykorzystują złożone, modułowe narzędzia i potrafią skutecznie unikać wykrycia. Najlepszym przykładem jest Equation, od samego początku utożsamiana z amerykańską NSA.

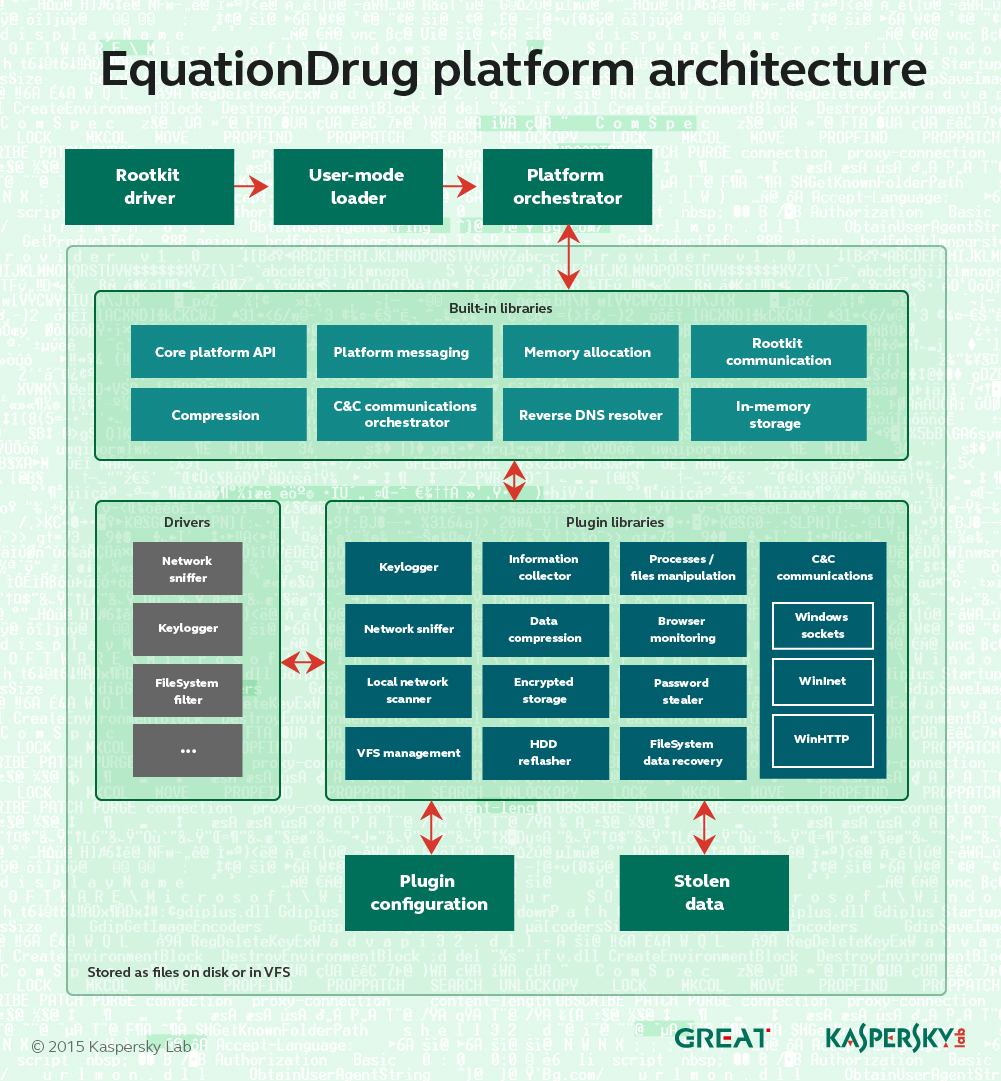

Nowe trendy zostały potwierdzone podczas szczegółowej analizy platformy cyberszpiegowskiej EquationDrug, wykorzystywanej w ujawnionej niedawno operacji Equation. Specjaliści z Kaspersky Lab ustalili, że wobec coraz większych sukcesów w obnażaniu grup stosujących długotrwałe ataki ukierunkowane (APT) najbardziej zaawansowani aktorzy na scenie zagrożeń dążą obecnie do dodawania do swoich szkodliwych platform komponentów, które zwiększają funkcjonalność i jednocześnie utrudniają wykrycie niebezpiecznej aktywności.

Najnowsze platformy cyberprzestępcze zawierają wiele modułów i wtyczek, które pozwalają im wykonywać szereg różnych funkcji, w zależności od celu i posiadanych informacji. Kaspersky Lab szacuje, że EquationDrug jest wyposażony w 116 takich wtyczek.

– Ugrupowania sponsorowane przez rządy dążą do budowania bardziej stabilnych, niewidocznych, niezawodnych i uniwersalnych narzędzi cyberszpiegowskich. Koncentrują się na tworzeniu platform umożliwiających „opakowanie” takiego kodu w coś, co może zostać dostosowane do indywidualnych potrzeb w żywych systemach i zapewnić niezawodny sposób przechowywania wszystkich komponentów oraz danych w postaci zaszyfrowanej, niedostępnej dla zwykłych użytkowników – wyjaśnia Costin Raiu, dyrektor Globalnego Zespołu ds. Badań i Analiz (GReAT), Kaspersky Lab. – Wyrafinowanie tych struktur sprawia, że ten rodzaj atakujących różni się od tradycyjnych cyberprzestępców, którzy koncentrują się na szkodliwych funkcjach i uzyskiwaniu bezpośrednich korzyści finansowych.

Inne cechy odróżniające taktyki cyberprzestępców sponsorowanych przez rządy od tradycyjnych szkodliwych użytkowników obejmują:

- Skalę. Tradycyjni cyberprzestępcy rozprzestrzeniają masowo e-maile zawierające szkodliwe załączniki lub infekują strony internetowe na dużą skalę, podczas gdy ugrupowania cyberprzestępcze sponsorowane przez rządy preferują wysoce ukierunkowane ataki przeprowadzane z chirurgiczną precyzją, w wyniku których infekowana jest jedynie garstka wyselekcjonowanych użytkowników.

- Indywidualne podejście. O ile tradycyjni cyberprzestępcy zwykle wykorzystują ponownie publicznie dostępny kod źródłowy, taki jak np. kod niesławnego trojana ZeuS czy Carberp, ugrupowania sponsorowane przez rządy tworzą unikatowe, spersonalizowane szkodliwe oprogramowanie, a nawet implementują ograniczenia, które uniemożliwiają deszyfrowanie oraz uruchomienie poza atakowanym komputerem.

- Wydobywanie cennych informacji. Cyberprzestępcy na ogół próbują zainfekować możliwie najwięcej użytkowników. Brakuje im jednak czasu i miejsca do przechowywania, aby mogli ręcznie sprawdzić wszystkie infekowane przez siebie maszyny i przeanalizować, kto jest ich właścicielem, jakie dane są na nich przechowywane i jakie oprogramowanie jest uruchomione – a następnie przesyłać i przechowywać wszystkie potencjalnie interesujące ich dane. W efekcie typowi atakujący tworzą wszechstronne, szkodliwe programy, które wydobywają z maszyn ofiar jedynie najcenniejsze dane, takie jak hasła i numery kart kredytowych. Jest to działanie, które może doprowadzić do ich szybkiej identyfikacji przez oprogramowanie bezpieczeństwa.

Z drugiej strony ugrupowania cyberprzestępcze sponsorowane przez rządy posiadają zasoby umożliwiające im przechowywanie danych bez ograniczeń. Aby nie ściągnąć na siebie uwagi oprogramowania bezpieczeństwa i pozostać dla niego niewidocznym, próbują unikać infekowania przypadkowych użytkowników - zamiast tego stosują zdalne narzędzia do zarządzania systemami, które potrafią skopiować dowolne potrzebne informacje w dowolnych ilościach. To może jednak obrócić się przeciwko nim, ponieważ przenoszenie ogromnej ilości danych może spowolnić połączenie sieciowe i wzbudzić podejrzenia.

– Może wydawać się niezwykłe, że tak rozbudowana platforma cyberszpiegowska jak EquationDrug nie oferuje wszystkich możliwości kradzieży jako standardu w swoim kodzie. Jest to spowodowane tym, że cyberprzestępcy wolą dostosować atak do każdej indywidualnej ofiary. Jeśli chcą aktywnie monitorować użytkownika, a produkty bezpieczeństwa na jego maszynie zostały „rozbrojone”, użytkownik otrzyma wtyczkę umożliwiającą śledzenie na żywo jego konwersacji lub inne funkcje związane z jego aktywnością. Uważamy, że modułowość i personalizacja staną się w przyszłości unikatowym znakiem rozpoznawczym cyberprzestępców sponsorowanych przez rządy – podsumowuje Costin Raiu.

EquationDrug jest główną platformą szpiegowską opracowaną przez grupę Equation. Była wykorzystywana od ponad dekady, obecnie jednak jest w dużym stopniu zastępowana przez jeszcze bardziej wyrafinowaną platformę GrayFish. Taktyczne trendy potwierdzone w trakcie analizy EquationDrug zostały po raz pierwszy zaobserwowane przez ekspertów z Kaspersky Lab podczas badań dotyczących m.in. kampanii cyberszpiegowskich The Mask/Careto oraz Regin.

Najnowsze badanie dotyczące platformy EquationDrug jest dostępne w języku angielskim w serwisie SecureList.com prowadzonym przez Kaspersky Lab - zob. Inside the EquationDrug Espionage Platform

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Jak użytkownicy smartfonów z Androidem chronią swoje urządzenia - infografika

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.