Odkryto groźny ransomware o nazwie Android/Filecoder.C. Oprogramowanie szyfruje telefony swoich ofiar, żądając płacenia okupu za ich odblokowanie. Wirus kryje się w linkach i QR kodach publikowanych na forach i w komentarzach pod postami zawierającymi treści pornograficzne zamieszczonych w popularnym serwisie Reddit oraz na forum dla programistów - XDA Developers. Podstępnie wykorzystuje listę kontaktów w telefonie, aby wysyłać znajomym wiadomości SMS zawierające linki do pobrania wirusa i zainfekowania ich urządzeń mobilnych.

Jak informuje Lukas Stefanko z firmy ESET, po raz pierwszy od dwóch lat pojawiła się nowa rodzina oprogramowania ransomware, rozpoznawanego jako Android/Filecoder.C, które szyfruje telefony z Androidem, uniemożliwiając dostęp do jego zasobów. Złośliwy wirus jest aktywny co najmniej od 12 lipca br. Po kliknięciu w link zamieszczony na forach i w komentarzach, złośliwe oprogramowanie instalowane jest w systemie, po czym wykrywa język ustawiony na urządzeniu ofiary. Następnie wysyła wiadomości SMS do wszystkich kontaktów znajdujących się w jej telefonie, używając wybranego języka i sugerując, że zdjęcia odbiorcy mogły zostać wykorzystane w nieodpowiedni sposób w aplikacji zawierającej treści pornograficzne. Po wejściu w link przez znajomego, aplikacja pobierana jest na telefon ofiary. Kolejno szyfruje pliki użytkownika.

Filecoder.C: nietypowy ransomware

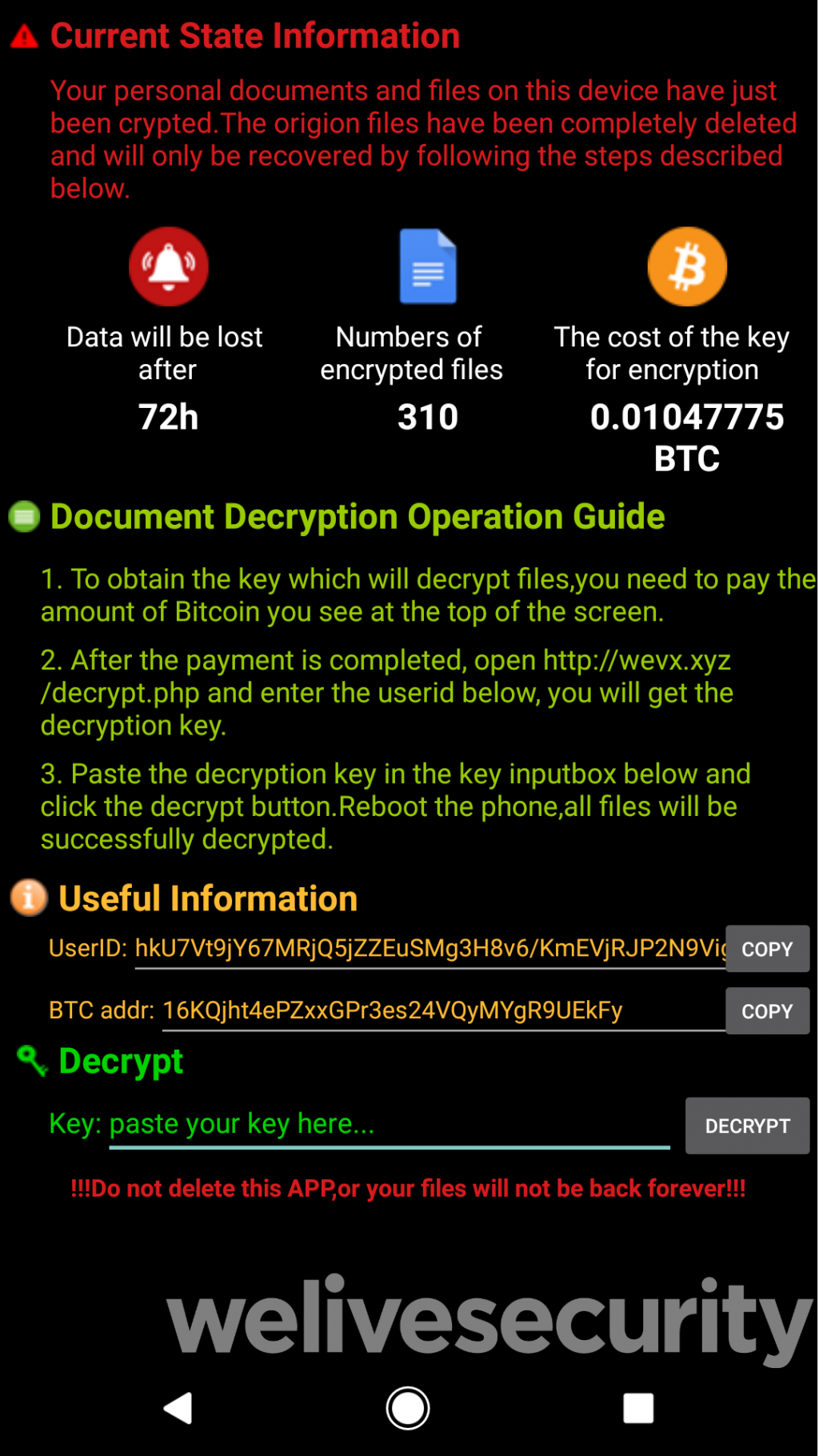

Jak zauważa Stefanko, ransomware wymusza na ofiarach niekonwencjonalną wartość okupu. Mianowicie, kwota za odszyfrowanie danych nie jest stała jak w przypadku „standardowych” mechanizmów tego typu zagrożeń, a zmienia się dynamicznie. Jej ostateczna wartość (przedział od 0,01-0,02 BTC) uzależniona jest od unikatowego ID (identyfikatora) ofiary. To nowa sztuczka. Do tej pory ekspert nie widział takiego zastosowania w oprogramowaniu ransomware wymierzonego w telefony z systemem Android.

Nowy rodzaj ransomware nie jest pozbawiony wad. Android/Filecoder.C nie szyfruje dużych archiwów (powyżej 50 MB), jak i małych obrazów (poniżej 150 KB). Ponadto, omija pliki posiadające typowe rozszerzenia dla telefonów z systemem Android takie jak .apk czy .dex. Najwyraźniej, lista rozszerzeń plików szyfrowanych została skopiowana z zagrożenia WannaCry atakującego systemy Windows, jak twierdzi Stefanko.

Ekspert z ESET zauważył, że sam mechanizm szyfrowania danych przez oprogramowanie posiada pewne luki i możliwe jest odszyfrowanie plików bez płacenia okupu. Jednak ekspert ostrzega - jeśli twórcy oprogramowania ransomware naprawią błędy i poszerzą obszar ataków, Android/Filecoder.C może stać się poważnym zagrożeniem.

Jak zabezpieczyć się przed ransomware?

Aby zachować ostrożność, użytkownicy powinni trzymać się podstawowych zasad bezpieczeństwa:

- Zadbaj o to, by Twój telefon miał włączone automatyczne aktualizacje oprogramowania oraz posiadanych aplikacji.

- Przed zainstalowaniem dowolnej aplikacji sprawdź jej oceny i recenzje. Skup się na negatywnych, ponieważ często pochodzą od prawdziwych użytkowników, a pozytywne opinie są często tworzone przez atakujących.

- Zwróć uwagę na uprawnienia, jakich wymaga instalowana aplikacja. Jeśli wydają się nieodpowiednie dla funkcji aplikacji, unikaj jej pobierania.

- Użyj renomowanego mobilnego oprogramowania antywirusowego, aby chronić swoje urządzenie.

Źródło: ESET

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.