Twórcy szkodliwego oprogramowania nie zapomnieli o luce CVE-2010-2568, wykrytej w 2010 r. wraz z robakiem Stuxnet, który zaatakował elektrownię w Iranie - wynika z najnowszego badania firmy Kaspersky Lab. Od listopada 2013 do czerwca 2014 na aplikacje wykorzystujące tę podatność natknęło się aż 19 mln użytkowników na całym świecie.

Luka CVE-2010-2568 dotyczy obsługi skrótów w systemie Windows i pozwala atakującemu na załadowanie dowolnej biblioteki DLL bez wiedzy użytkownika. Występuje w systemach Windows XP, Windows Vista oraz Windows 7, jak również w odmianach serwerowych – Windows Server 2003 i 2008. Najbardziej znanym szkodliwym programem atakującym z użyciem tej luki był Stuxnet – robak wykryty w czerwcu 2010 r., który doprowadził do fizycznego uszkodzenia urządzeń odpowiedzialnych za wzbogacanie uranu w elektrowniach atomowych w Iranie.

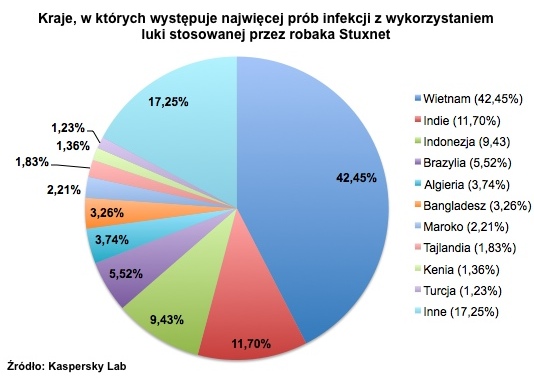

Microsoft opublikował łatę usuwającą tę lukę jesienią 2010 r., a mimo to nawet obecnie systemy wykrywania firmy Kaspersky Lab rejestrują szkodliwą aktywność związaną z tą podatnością. Najwięcej prób infekcji miało miejsce w Wietnamie, Indiach, Indonezji, Brazylii i Algierii.

To samo badanie wskazuje, że Wietnam, Indie i Algieria znajdują się w czołówce listy krajów, gdzie jest najwięcej użytkowników Windowsa XP. Aż 64,19% prób infekcji z wykorzystaniem luki CVE-2010-2568 zarejestrowano właśnie na komputerach z tym przestarzałym systemem operacyjnym. W przypadku Windowsa 7 odsetek ten wyniósł 27,99%. Według ekspertów z Kaspersky Lab większość ataków ma związek z niedostateczną jakością konserwacji serwerów, na których nie są regularnie instalowane odpowiednie aktualizacje.

W sieci jest już dostępny pełny raport z badania Windows usage and vulnerabilities (PDF w jęz. angielskim, 25 str.).

Jak się chronić

Aby zminimalizować ryzyko ataku szkodliwych programów wykorzystujących luki w zabezpieczeniach, należy przede wszystkim regularnie uaktualniać system operacyjny oraz zainstalowane aplikacje. Warto także korzystać ze skutecznego rozwiązania antywirusowego, wyposażonego w funkcje pozwalające walczyć z exploitami.

Czytaj także: Tajemnice cyberszpiegowskiej kampanii Epic Turla

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.