Na pytanie, czy Gauss jest programem sponsorowanym przez rząd, specjaliści z Kaspersky Lab odpowiadają twierdząco. Celem tego zagrożenia jest monitorowanie kont bankowości online na Bliskim Wschodzie. Zaimplementowana w Gaussie funkcja trojana bankowego stanowi nowość niespotkaną w odkrytych wcześniej narzędziach cyberwojny.

Gauss został zidentyfikowany przez ekspertów Kaspersky Lab w czerwcu br. Jego nazwa kojarzy Ci się z matematyką? I słusznie! Główny moduł zagrożenia nieznani twórcy nazwali od nazwiska niemieckiego matematyka Johanna Carla Friedricha Gaussa. Nazwy innych komponentów również wydają się być hołdem dla znanych matematyków, takich jak Joseph-Louis Lagrange czy Kurt Gödel. Pierwsze incydenty z udziałem tego zagrożenia miały miejsce już we wrześniu 2011 r. Infrastruktura serwerów kontrolujących Gaussa została zamknięta w lipcu 2012 r., teraz szkodnik znajduje się w stanie uśpienia.

- Gauss wykazuje uderzające podobieństwa do Flame’a, w projekcie oraz podstawie kodu, co pozwoliło nam wykryć ten szkodliwy program. Tak samo jak Flame i Duqu, Gauss to złożony zestaw narzędzi cyberszpiegowskich, którego struktura sugeruje, że szkodnik ten miał działać w ukryciu, jednak jego cel różnił się od przeznaczenia Flame’a czy Duqu. Gauss atakuje użytkowników w wybranych krajach w celu kradzieży ogromnych ilości danych, w szczególności informacji bankowych oraz finansowych - tłumaczy Aleksander Gostiew, główny ekspert ds. bezpieczeństwa w Kaspersky Lab.

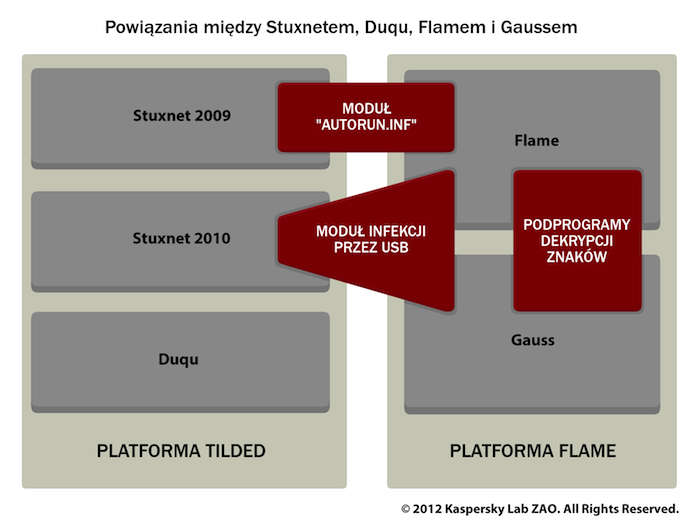

Jedną z ciekawszych funkcji Gaussa jest zdolność infekowania urządzeń USB za pośrednictwem luki, którą wykorzystywały wcześniej Stuxnet i Flame. Proces infekowania nośników danych wydaje się jednak bardziej „inteligentny”. Gauss potrafi bowiem takie urządzenie „wyleczyć” i wykorzystać do przechowywania skradzionych informacji w ukrytym pliku.

Liczne moduły Gaussa służą do gromadzenia informacji z przeglądarek, łącznie z historią odwiedzanych stron, hasłami i ciasteczkami (ang. cookies). Do osób atakujących przesyłane są również szczegółowe dane dotyczące zainfekowanej maszyny, w tym dane dotyczące interfejsów sieciowych, sterowników komputerowych oraz informacje o BIOS-ie.

W gruncie rzeczy Gauss jest trojanem bankowym, który potrafi kraść dane klientów kilku libańskich banków, w tym Bank of Beirut, EBLF, BlomBank, ByblosBank, FransaBank oraz Credit Libanais. Atakuje też użytkowników Citibanku i PayPala. Nie wiadomo, czy twórcy Gaussa rzeczywiście przelewali środki pieniężne z kont bankowych ofiar czy tylko monitorowali źródła finansowania określonych celów.

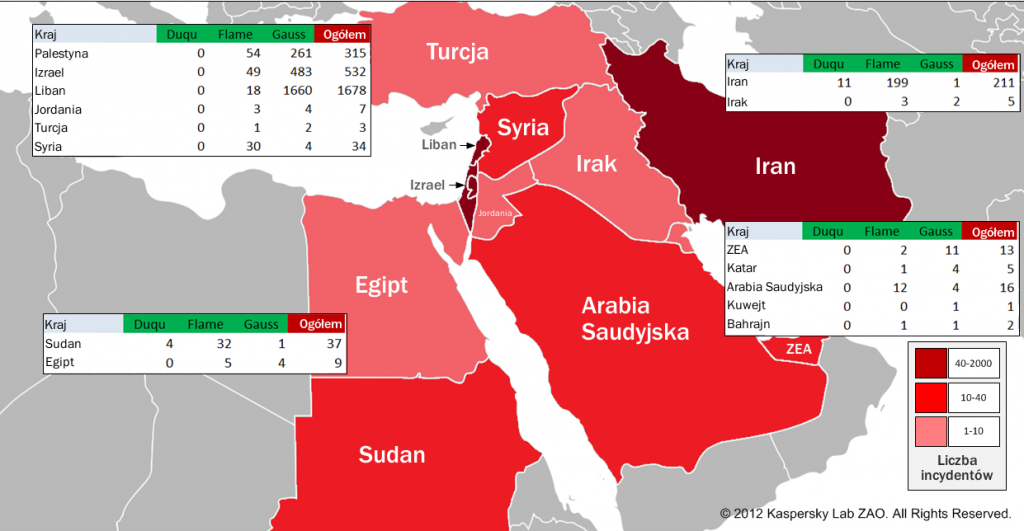

Porównanie rozkładu geograficznego maszyn zainfekowanych Duqu, Flame'em oraz Gaussem

(kliknij w obrazek, aby zobaczyć jego powiększoną wersję w nowym oknie)

Chociaż Gauss przypomina Flame’a pod względem projektu, rozkład geograficzny infekcji jest wyraźnie inny (zob. mapkę powyżej). Najwięcej komputerów zainfekowanych przez Flame’a odnotowano w Iranie, większość ofiar Gaussa była natomiast zlokalizowana w Libanie. Liczba infekcji również jest inna. Według ustaleń Kaspersky Lab nowo odkryte zagrożenie zainfekowało około 2500 maszyn. Liczba ta jest niższa w porównaniu ze Stuxnetem, ale stosunkowo wyższa niż w przypadku Flame’a oraz Duqu.

Jak wspomniałam, ogromna większość ofiar Gaussa znajduje się w Libanie (1660), na kolejnych miejscach uplasowały się Izrael (483) i Palestyna (261). Pojedyncze przypadki infekcji odnotowano również w Niemczech, Stanach Zjednoczonych, Katarze, Jordanie, Egipcie oraz Zjednoczonych Emiratach Arabskich.

Jak poznać, czy mój komputer został zainfekowany?

Jedną z charakterystycznych cech Gaussa jest instalowanie czcionki Palida Narrow. Specjaliści z węgierskiego laboratorium CrySyS przygotowali specjalną stronę, która sprawdza, czy internauta ma w swoim systemie tę czcionkę czy nie - to najprostszy sposób weryfikacji, czy komputer został zainfekowany Gaussem. Podobne narzędzie znajdziemy w serwisie Viruslist.pl.

Infekcji można się pozbyć, korzystając z darmowego narzędzia Kaspersky Virus Removal Tool.

Bardziej szczegółowe informacje na temat nowo odkrytego zagrożenia znajdują się na stronie Viruslist.pl, w artykule pt. Gauss - sponsorowany przez rząd szpiegujący trojan bankowy. Pełna wersja raportu w języku angielskim dostępna jest w serwisie Securelist.com (PDF, 48 stron).

Pomóż w rozwiązaniu zagadki

Eksperci firmy Kaspersky Lab proszą osoby zainteresowane kryptografią, inżynierią wsteczną lub matematyką o pomoc w odszukaniu kluczy deszyfrujących i odblokowaniu ukrytej sekcji danych Gaussa. Znajduje się ona w module odpowiedzialnym za kradzież informacji i jest zaprojektowana do atakowania konkretnego systemu, o ile będą na nim zainstalowane określone programy. Podłączenie zainfekowanego nośnika do portu USB skutkuje uruchomieniem szkodnika, który próbuje odszyfrować wspomnianą sekcję danych, tworząc klucz do jej odblokowania. Klucz pobierany jest z konkretnej konfiguracji maszyny.

Funkcje zaszyfrowanego bloku pozostają tajemnicą. Sekcja zasobów jest wystarczająco duża, aby zawierać kod atakujący systemy SCADA podobny do Stuxneta, a wszystkie środki ostrożności podjęte przez autorów wskazują, że cel rzeczywiście jest bardzo znaczący - czytamy w artykule pt. Zagadka zaszyfrowanej zawartości Gaussa, który zawiera opis techniczny problemu.

Czytaj także: W cyberwojnie USA może dostać rykoszetem

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Facebook zniszczy dane biometryczne? Jest nowe postępowanie dotyczące rozpoznawania twarzy

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.