Z dzisiejszego przeglądu dowiecie się m.in. o fali oszukańczych e-maili wymierzonych w klientów polskiego ubezpieczyciela, o możliwości ukrycia za Torem urządzeń Internetu Rzeczy, o zmianach w firmie czuwającej nad CyanogenModem i wiele więcej.

- Wdrażanie honeypotów SCADA z identyczną konfiguracją każdej instancji nie wydaje się dobrym pomysłem - zob. Zaufana Trzecia Strona, Oczyszczalnia ścieków w Ministerstwie Sprawiedliwości czyli jak nie stawiać honeypotów

- A tak honeypoty mogą być wykorzystywane przez fachowców - zob. Ars Technica, Malicious computers caught snooping on Tor-anonymized Dark Web sites

- Zwolnienia w firmie Cyanogen mogą oznaczać, że otwartoźródłową modyfikację Androida (znaną jako CyanogenMod) czekają ciężkie czasy - zob. dobreprogramy.pl, Nie udało się wyzwolić Androida. Cyanogen Inc. zwija żagle, weźmie się za „aplikacje”

- Ostrzegaliśmy w DI w piątek przed fałszywymi fakturami rzekomo od PZU. Polska firma Prevenity przeanalizowała ten atak - zob. malware@prevenity, Scenariusz ataku na klientów bankowości internetowej polskiego banku

- Zaprezentowano sposób ukrycia za Torem standardowej instalacji inteligentnego domu - zob. Wired, Now You Can Hide Your Smart Home on the Darknet, po polsku piszą o tym dobreprogramy.pl: .onion dla inteligentnych domów: Tor zabezpieczy Internet Rzeczy

- Eksperci udostępnili kolejne narzędzia pomocne w odzyskiwaniu plików zaszyfrowanych przez ransomware - zob. CSOnline, Researchers release free decryption tools for PowerWare and Bart ransomware

- Odpowiedział na najczęściej pojawiające się pytania dotyczące szkodników typu ransomware - zob. Kaspersky Lab, Zapytaj eksperta: Jornt van der Wiel opowiada o programach żądających okupu

- Policjanci z Michigan, chcąc uzyskać dostęp do iPhone'a ofiary morderstwa, wpadli na pomysł wydrukowania jego palca w 3D - zob. Sekurak, Policja poprosiła o druk 3D odcisków palców zamordowanego, żeby odblokować jego telefon oraz Fusion, Police asked this 3D printing lab to recreate a dead man’s fingers to unlock his phone

- Wywiad z ministrem cyfryzacji Anną Streżyńską o rządowych planach i priorytetach wzmocnienia cyberbezpieczeństwa - zob. CyberDefence24, Streżyńska dla Cyberdefence24.pl: Cyberbezpieczeństwo ma charakter cywilny

- Obszerny materiał o zagrożeniach czyhających na użytkowników Facebooka - zob. weekend.gazeta.pl, „Wreszcie możesz sprawdzić, kto podgląda Twój profil na Facebooku”. Kolejne wirusy rozchodzą się po sieci

Zapraszam do czytania i komentowania, a jeśli sami natraficie w internecie na ciekawy, aktualny lub ponadczasowy artykuł dotyczący bezpieczeństwa, prześlijcie mi do niego link na adres anna@di24.pl - są spore szanse, że zamieszczę go w następnym przeglądzie wydarzeń.

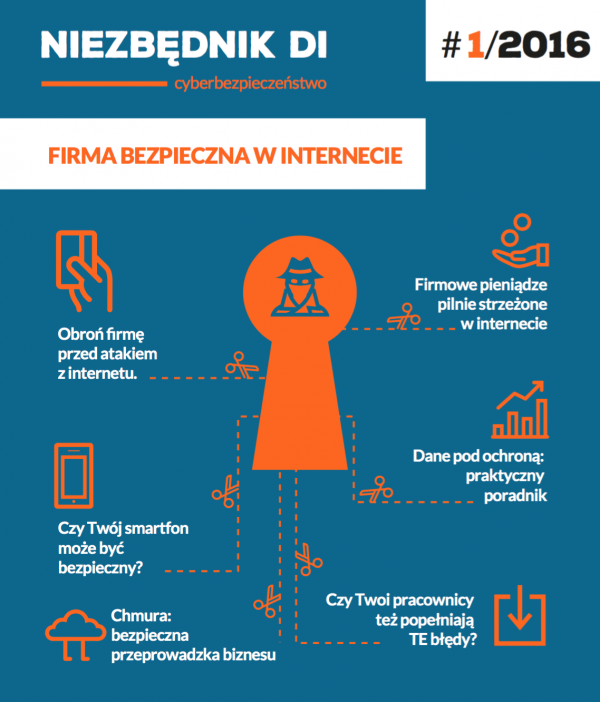

Czy ostatnio pobrałeś załącznik z nieznanego źródła? Wstawiłeś firmowe pliki na prywatny dysk? Podałeś firmowy adres e-mail na publicznym forum? Dowiedz się więcej o bezpieczeństwie i

pobierz darmowy poradnik

Niezbędnik DI: Firma bezpieczna w internecie

Poradnik został opracowany przez redakcję Dziennika Internautów we współpracy z ekspertami Partnera Merytorycznego - firmy Microsoft - oraz licznym gronem ekspertów branży IT. Patronat honorowy nad publikacją objęły: Ministerstwo Cyfryzacji, GIODO oraz Krajowa Izba Gospodarcza.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Sponsorzy olimpijczyków nie mogą mówić o olimpiadzie i używać hashtagów np. #Rio2016 - AWI

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.