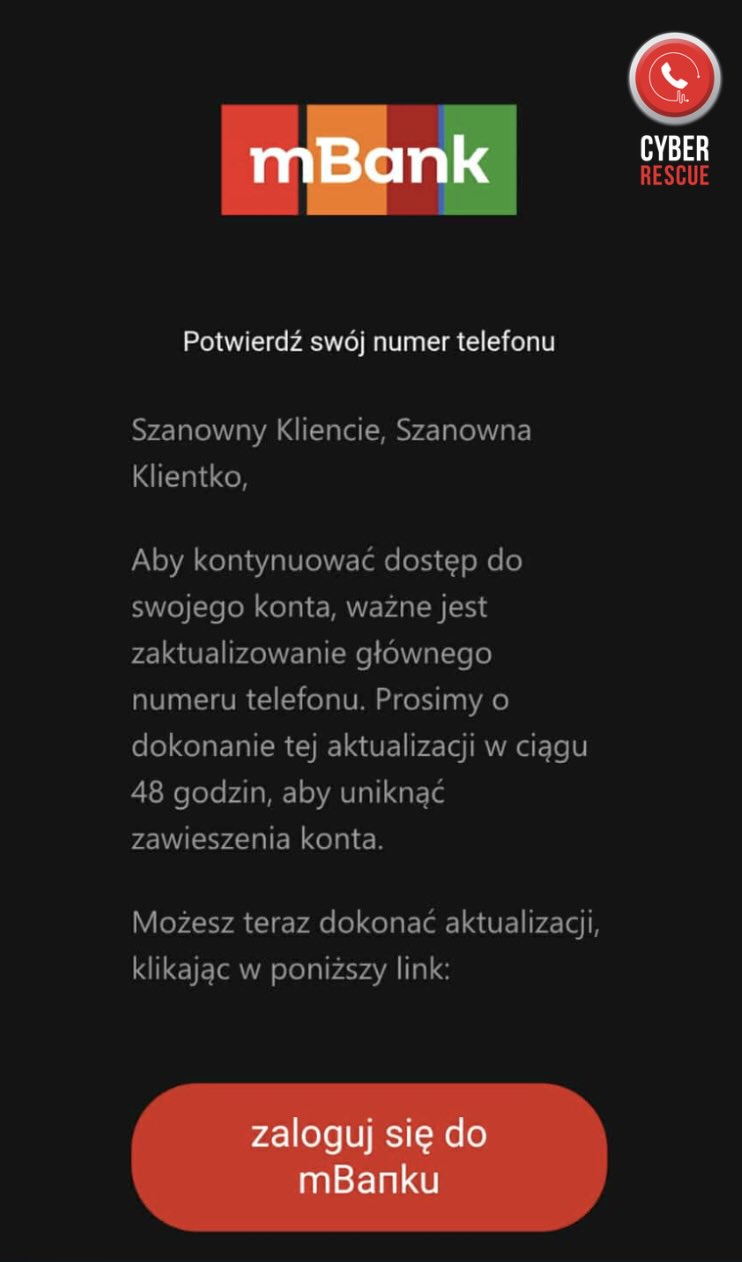

Fałszywe e-maile informujące o konieczności aktualizacji numeru telefonu w ciągu 48 godzin to najnowsza metoda wyłudzania danych od klientów mBanku. CyberRescue ostrzega przed kampanią phishingową, która może doprowadzić do przejęcia konta i kradzieży środków.

Przestępcy wysyłają wiadomości z groźbą zawieszenia konta, jeśli użytkownik nie potwierdzi danych. To klasyczny przykład socjotechniki wykorzystującej poczucie pilności i strachu przed utratą dostępu do pieniędzy.

W skrócie:

- 40 120 przypadków phishingu w Polsce w 2024 roku (CERT Polska)

- Oszuści podszywają się pod mBank groźbą zawieszenia konta

- Fałszywe strony kradną dane logowania do bankowości

- 305 tys. stron phishingowych zablokowanych w 2024

Jak działa atak na klientów mBanku

- Użytkownik otrzymuje e-mail informujący o rzekomej konieczności aktualizacji numeru telefonu powiązanego z kontem.

- Wiadomość zawiera link prowadzący do podrobionej strony banku, która wygląda jak oryginał.

- Po kliknięciu ofiara jest proszona o podanie loginu, hasła i innych danych uwierzytelniających.

"To przykład phishingu, którego celem jest kradzież danych uwierzytelniających do bankowości elektronicznej. Po przejęciu dostępu, cyberprzestępcy mogą nie tylko wyczyścić konto, ale też wykorzystać dane do dalszych oszustw" - ostrzega Karolina Kmak, ekspert ds. cyberbezpieczeństwa z CyberRescue.

Według danych CERT Polska, w 2024 roku liczba zgłoszeń cyberzagrożeń przekroczyła 600 tys., a phishing był najczęstszym incydentem. Przestępcy najczęściej podszywali się pod platformy płatnicze i banki, np. rozsyłając wiadomości o temacie: zawieszenie konta w mBanku.

Jak rozpoznać fałszywą stronę banku

Fałszywa strona banku różni się od oryginału drobnymi szczegółami, które łatwo przeoczyć w pośpiechu. Kluczowe jest dokładne sprawdzenie adresu URL - oszuści używają domen podobnych do prawdziwych, np. alorbank.pl zamiast aliorbank.pl lub dodają końcówki typu www.mbank.pl.shop3876.tw.

Według ekspertów z Alior Banku, na fałszywej stronie mogą występować literówki, brak polskich znaków, powtarzające się banery lub niedziałające linki. Jeśli strona logowania nagle prosi o podanie numeru PESEL, nazwiska panieńskiego matki czy pełnego numeru karty - to sygnał alarmowy. Prawdziwe banki nigdy nie proszą o takie dane przez e-mail.

- W 2024 roku zablokowano 305 tys. stron phishingowych w Polsce, chroniąc prawie 5 mln internautów.

- 90 proc. tych stron powstało z tych samych szablonów, co ułatwia ich identyfikację przez systemy bezpieczeństwa.

Co zrobić gdy padniesz ofiarą oszustwa

Jeśli podałeś dane logowania na podejrzanej stronie:

- natychmiast skontaktuj się z bankiem i zablokuj konto,

- zmień hasła do bankowości elektroniczne,

- sprawdź listę podpiętych urządzeń zaufanych - oszuści mogą dodać własne urządzenie, by utrzymać dostęp.

Następnie zgłoś incydent do banku, policji oraz CERT Polska.

System zgłaszania podejrzanych SMS-ów na numer 8080 okazał się bardzo skuteczny - w 2024 roku dzięki zgłoszeniom użytkowników zablokowano 1,5 mln złośliwych wiadomości.

Fałszywą wiadomość przenieś do folderu SPAM, by pomóc filtrom antyspamowym.

Warto zapamiętać:

- Weryfikuj nadawcę każdej wiadomości od banku - sprawdź adres e-mail i domenę

- Nie klikaj linków w e-mailach - wpisz adres banku ręcznie w przeglądarce

- Bank nigdy nie prosi o pełne dane logowania przez e-mail lub SMS

- Zgłaszaj podejrzane wiadomości SMS na numer 8080

Informacje o utracie dostępu do konta to stały schemat działania oszustów. Kluczowa jest czujność użytkowników i zasada ograniczonego zaufania wobec każdej nieoczekiwanej wiadomości. W 2024 roku ataki phishingowe stały się bardziej spersonalizowane - przestępcy analizują profile ofiar i przygotowują wiadomości dopasowane do ich sytuacji, podszywając się pod znane marki i instytucje.

Źródło: CyberRescue, CERT Polska, Gov.pl

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

7 funkcji w aparatach CPAP, które zwiększają komfort i skuteczność terapii bezdechu sennego

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.