Wbrew temu, co w komentarzach twierdzą niektórzy nasi Czytelnicy, nie tylko eksperci z Kaspersky Lab identyfikują szkodliwe aplikacje na Androida. Firma G Data poinformowała właśnie o złamaniu "bariery bestii" - w jej bazie zgromadzono 666 666 unikalnych zagrożeń atakujących tę platformę i trzeba się spodziewać, że liczba ta będzie rosła. Podobne spostrzeżenia ma Symantec.

Ponad 75% telefonów sprzedanych na świecie w pierwszym kwartale br. działało pod kontrolą Androida, nikogo nie powinno więc dziwić, że przestępcy co 22 sekundy wypuszczają nowe złośliwe oprogramowanie na ten system – tak przynajmniej wynika z szacunków firmy G Data. W samym tylko maju specjaliści zidentyfikowali 124 000 nowych próbek szkodliwego kodu.

Ponad 75% telefonów sprzedanych na świecie w pierwszym kwartale br. działało pod kontrolą Androida, nikogo nie powinno więc dziwić, że przestępcy co 22 sekundy wypuszczają nowe złośliwe oprogramowanie na ten system – tak przynajmniej wynika z szacunków firmy G Data. W samym tylko maju specjaliści zidentyfikowali 124 000 nowych próbek szkodliwego kodu.

Według Łukasza Nowatkowskiego, dyrektora technicznego G Data Polska, złośliwe aplikacje mobilne stały się dla internetowych przestępców lukratywnym biznesem. Umożliwiają one nie tylko wykradanie osobistych danych zapisanych na telefonie, takich jak kontakty, zdjęcia czy informacje zawarte w kalendarzu. Ich twórcy mogą zdalnie wykonywać płatne połączenia, rozsyłać wiadomości SMS na numery o podwyższonej opłacie oraz pozyskiwać dane dostępowe do kont internetowych.

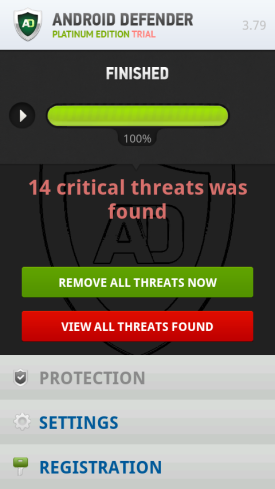

Pojawiły się też dobrze znane użytkownikom PC i Maców fałszywe antywirusy, na co zwracają uwagę eksperci firmy Symantec. Jedną z ostatnio zidentyfikowanych aplikacji tego typu jest Android.Fakedefender – zob. zrzut ekranu po prawej stronie.

Po jej zainstalowaniu użytkownik może napotkać różne problemy w zależności od modelu używanego urządzenia. Jednym z nich będzie na pewno brak możliwości usunięcia kłopotliwego programu, ponieważ zapobiega on uruchamianiu innych aplikacji na smartfonie. Potrafi również zmienić ustawienia systemowe telefonu – w niektórych przypadkach użytkownik nie może nawet przywrócić ustawień fabrycznych zaatakowanego urządzenia, a jedynym wyjściem jest wykonanie „twardego resetu”, co może wymagać znajomości skomplikowanej procedury wciskania przycisków na urządzeniu w określonej kolejności i/lub podłączenia go do komputera w celu użycia oprogramowania dostarczonego przez producenta.

Poniżej można zobaczyć film obrazujący działanie złośliwej aplikacji:

Podstawowa rada: warto instalować aplikacje mobilne wyłącznie z zaufanych źródeł. Nie zaszkodzi też zaopatrzyć się w program typu Mobile Security – w sklepie Google Play można ich znaleźć wiele, zarówno płatnych, jak i darmowych. Mobilna cyberprzestępczość jest na najlepszej drodze, by stać się zjawiskiem masowym – ostrzegają eksperci.

Czytaj także: Obad - nowy trojan na Androida równie skomplikowany jak te na Windowsa

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.