Przed nowo odkrytą, groźną luką w popularnym czytniku plików PDF ostrzegają eksperci ds. bezpieczeństwa.

Luka zero-day występuje w wersjach X i XI programu Adobe Reader. O wykryciu podatności poinformowali wczoraj specjaliści rosyjskiej firmy Group-IB, którzy przygotowali wideo pokazujące sposób jej wykorzystania:

Jak zauważa Brian Krebs, jeden z najbardziej cenionych ekspertów ds. bezpieczeństwa, jest to prawdopodobnie pierwszy udokumentowany przypadek obejścia piaskownicy (ang. sandbox) w produktach Adobe.

Dla mniej zorientowanych: niektóre programy, w tym właśnie Adobe Reader, ze względów bezpieczeństwa uruchamiają pliki pochodzące z nieznanych/niezaufanych źródeł w odizolowanym środowisku, co zapobiega infekcjom. Taki wydzielony obszar nazywamy piaskownicą. Pokonanie tego zabezpieczenia należy uznać za spore osiągnięcie - nic dziwnego, że exploit wykorzystujący lukę można kupić na czarnym rynku za 30-50 tys. dolarów. Według Group-IB został on dołączony również do BlackHole, oprogramowania typu crimeware, które pozwala przestępcom bez zbytniej wiedzy informatycznej atakować komputery pechowych internautów.

Jak działa exploit i jak się przed nim zabezpieczyć

Inna sprawa, że nowo odkrytej luki nie da się wykorzystać ot tak. Jak tłumaczy Andrej Komarow z Group-IB, aby exploit zadziałał, użytkownik musi zamknąć bądź odświeżyć przeglądarkę (przy założeniu, że specjalnie spreparowany dokument przestępca umieści w sieci, a internauta otworzy go, korzystając z wtyczki Adobe w przeglądarce - więcej szczegółów w filmie powyżej). Innymi słowy, nie obejdzie się bez interakcji z użytkownikiem. Z informacji podanych przez ekspertów wynika również, że exploit działa wyłącznie w systemie Windows. Przynajmniej na razie.

Firma Adobe została już poinformowana o luce, nie wiadomo jednak, kiedy pojawi się likwidująca ją aktualizacja. Do tego czasu lepiej wstrzymać się z otwieraniem PDF-ów z niezaufanych źródeł. Istnieje też inne wyjście - na rynku oprogramowania można znaleźć sporo alternatywnych rozwiązań, które bez problemów radzą sobie z plikami PDF, np. Foxit Reader, PDF-XChange Viewer, Nitro PDF albo Sumatra PDF. Zachęcam do ich wypróbowania.

Adobe Reader wykorzystywany w jednej czwartej ataków

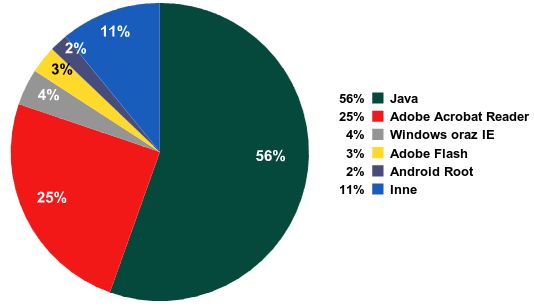

Przy okazji warto zerknąć na przygotowany przez Kaspersky Lab wykres pokazujący, jakie aplikacje były najczęściej atakowane w minionym kwartale. To, że na pierwszym miejscu znalazła się Java, nikogo nie powinno dziwić. W Dzienniku Internautów informowaliśmy o groźnej luce, która zmusiła Oracle do wydania przedterminowej aktualizacji (jak się wkrótce okazało - wadliwej).

Adobe Reader uplasował się na drugim miejscu - próby infekcji przeprowadzane za pośrednictwem tego programu stanowiły 25% wszystkich zablokowanych ataków. Jurij Namiestnikow z Kaspersky Lab twierdzi, że popularność exploitów dla czytnika Adobe stopniowo słabnie, m.in. dzięki wprowadzonym w ostatnich wersjach automatycznym aktualizacjom. Nadal jednak warto mieć się na baczności.

Aplikacje posiadające luki wykorzystywane przez exploity, III kwartał 2012 r.

Źródło: Kaspersky Lab

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Copywriting, inbound marketing, SEO z Martinem Mackdonaldem na SearchMarketingWeek i inne szkolenia

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.