Z dzisiejszego przeglądu dowiecie się m.in. o nowym szkodniku na Androida, który w ciekawy sposób wyłudza dane od swoich ofiar, przeczytacie o przejęciu kilku kont (m.in. w usłudze iCloud i na Twitterze) należących do Johna Podesty oraz wiele więcej.

- Nowo zidentyfikowany bankowy trojan na Androida przekonuje ofiary, że muszą zrobić sobie selfie z dowodem tożsamości w dłoni - zob. McAfee Labs Blog, Android Banking Trojan Asks for Selfie With Your ID, po polsku wspomina o tym Gazeta.pl Next: Nowy wirus na Androida. Prosi o selfie... z dokumentem tożsamości. Udaje autoryzację biometryczną

- Brian Krebs na tropie skimmera z technologią Bluetooth - zob. Krebs On Security, Self-Checkout Skimmers Go Bluetooth

- Na 4chanowym subforum /pol/ pojawiły się zrzuty ekranu sugerujące, że włamywacze uzyskali dostęp do konta Johna Podesty na Twitterze, usługi iCloud i licznych kont pocztowych - zob. dobreprogramy.pl, 4chan atakuje: kolejne poważne włamanie w środowisku Hillary Clinton, więcej szczegółów podaje Gizmodo: Hackers Claim They Wiped John Podesta's iPhone

- Prawie 6 tys. e-sklepów zostało zarażonych złośliwym oprogramowaniem, za pomocą którego kopiowano informacje przekazywane przez klientów - zob. CSOnline, Thousands of online shops compromised for credit card theft, po polsku pisze o tym Gazeta.pl Next: 6000 sklepów online kradło dane swoich klientów. Trafiały na czarny rynek. To atak hakerów

- Próba zdefiniowania terminu „Gray Hat” - zob. NF.sec, Gray hat, black hat everybody gone bad (definicje podane jakiś czas temu przez Wired: Hacker Lexicon: What Are White Hat, Gray Hat, and Black Hat Hackers?)

- Warto też sobie przypomnieć trzy podstawowe terminy związane z antywirusami - zob. Kaspersky Lab Daily, Podstawowe pojęcia związane z antywirusami: wirusy, sygnatury i leczenie

- A tutaj znajdziecie listę serwisów z próbkami szkodliwego oprogramowania (tylko zachowajcie ostrożność, korzystając z nich) - zob. Megabeets, Fantastic Malware and Where to Find Them

- Kilka słów o zespole Threat Intelligence powstałym w ramach White Cat Security - zob. White Cat Security Blog, Inteligencja obrońcy

- Bardziej zaawansowani użytkownicy mogą zainteresować się zaciemniaczem skryptów AutoIt - zob. Security News, AutoIt Obfuscator – Obfuskacja Skryptów AutoIt

- Na zakończenie polecam relację z Sekurak Hacking Party, które odbyło się w Krakowie. W planach są spotkania w kolejnych miastach - zob. Sekurak, Sekurak Hacking Party Kraków – mini relacja

Zapraszam do czytania i komentowania, a jeśli sami natraficie w internecie na ciekawy, aktualny lub ponadczasowy artykuł dotyczący bezpieczeństwa, prześlijcie mi do niego link na adres anna@di24.pl - są spore szanse, że zamieszczę go w następnym przeglądzie wydarzeń.

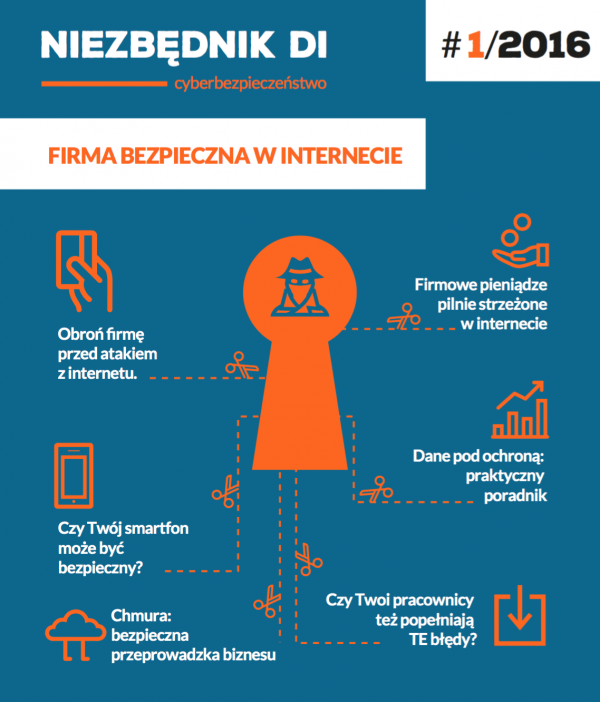

Czy ostatnio pobrałeś załącznik z nieznanego źródła? Wstawiłeś firmowe pliki na prywatny dysk? Podałeś firmowy adres e-mail na publicznym forum? Dowiedz się więcej o bezpieczeństwie i

pobierz darmowy poradnik

Niezbędnik DI: Firma bezpieczna w internecie

Poradnik został opracowany przez redakcję Dziennika Internautów we współpracy z ekspertami Partnera Merytorycznego - firmy Microsoft - oraz licznym gronem ekspertów branży IT. Patronat honorowy nad publikacją objęły: Ministerstwo Cyfryzacji, GIODO oraz Krajowa Izba Gospodarcza.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

Protesty przeciwko CETA - "narodowcy" z "lewakami" przeciwko koalicji PO-PIS. Dlaczego to się stało?

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.