Nowo odkryta luka 0-day umożliwia atakującemu zdalne wykonanie kodu.

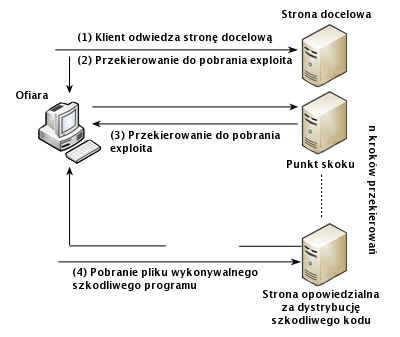

Jak wynika z wczorajszego wpisu na blogu Security Research & Defense, w sieci pojawił się exploit wykorzystujący lukę CVE-2013-3893, na którą podatne są wszystkie wersje przeglądarki Internet Explorer - od przestarzałej (ale wciąż wspieranej przez producenta) „szóstki” po wydaną ostatnio „jedenastkę”. Przedstawiciel Microsoftu uspokaja, że na razie odnotowano tylko ataki ukierunkowane na wybrane cele. Mamy tu jednak do czynienia z techniką drive-by download (zob. schemat poniżej), zagrożeni są więc wszyscy użytkownicy IE.

Struktura ataku drive-by download, rys. Kaspersky Lab

Exploit atakuje silnik renderujący przeglądarki, a celem tego ataku jest ominięcie mechanizmu ASLR (ang. Address Space Layout Randomization), który umiejscawia biblioteki i aplikacje w losowych obszarach pamięci. W efekcie powstaje możliwość zdalnego wykonania kodu z uprawnieniami zalogowanego w danej chwili użytkownika. W związku z tym osoby, których konta zostały skonfigurowane tak, że mają niewielkie uprawnienia w systemie, ponoszą mniejsze ryzyko niż te, które pracują z uprawnieniami administracyjnymi.

Microsoft przygotowuje już stosowną poprawkę. Na razie udostępnił narzędzie Fix it, które tymczasowo zapobiega wykorzystaniu luki w 32-bitowych wersjach Internet Explorera. Warto z niego skorzystać, nawet jeśli na co dzień surfujemy w sieci za pomocą Firefoksa czy Chrome, zdarza się bowiem, że inne, potrzebne nam oprogramowanie używa komponentów IE. Użytkownicy wydań 64-bitowych mogą zmniejszyć ryzyko, instalując i odpowiednio konfigurując narzędzie EMET (ang. Enhanced Mitigation Experience Toolkit).

Szczegółową analizę techniczną błędu można znaleźć w serwisie BAD[SECTOR].PL. Zobacz także wydane w tym miesiącu biuletyny bezpieczeństwa Microsoftu.

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.