Wiadomość-pułapka rozsyłana do polskich internautów ma na celu przechwycenie danych niezbędnych do logowania w serwisie iPKO oraz jednorazowych kodów, które służą do autoryzacji przelewów z rachunków bankowych klientów PKO BP.

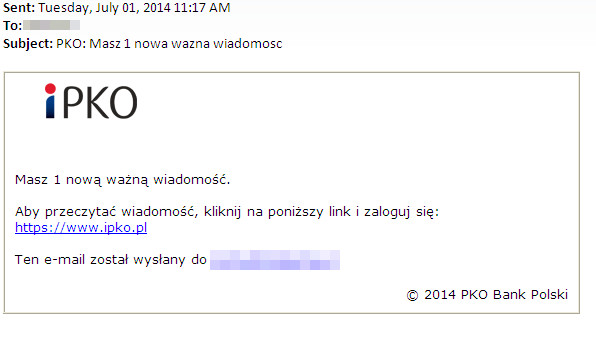

To nie pierwszy i z pewnością nie ostatni atak phishingowy na klientów tego banku. Treść spreparowanego e-maila sugeruje odbiorcy, że w serwisie iPKO czeka na niego wiadomość, którą można odczytać po zalogowaniu się do swojego rachunku bankowego - zob. przykład poniżej.

Kliknięcie w odnośnik przekierowuje internautę na stronę, która do złudzenia przypomina prawdziwy serwis iPKO - fałszywa strona wyświetla nawet ostrzeżenie o fałszywych e-mailach zawierających opisywaną pułapkę. Wątpliwości czujnego internauty z pewnością wzbudzi adres WWW, inny od tego, pod którym znajduje się autentyczny serwis iPKO. Fałszywa strona nie szyfruje również połączenia z bankiem (w przeglądarce nie wyświetla się popularna ikona kłódki).

Czym grozi podanie wszystkich danych, o które prosi fałszywa strona? Jeśli klient PKO BP uwierzy treści otrzymanej wiadomości, kliknie odnośnik zawarty w mailu z pułapką i na fałszywej stronie poda dane logowania do iPKO, a także jednorazowe kody, zabezpieczające przelewy zlecane z rachunku użytkownika, ryzykuje utratę środków zgromadzonych na jego rachunku bankowym - tłumaczy Kamil Sadkowski z firmy ESET.

Czytaj także: Spamerzy rozsyłają trojana, podając się za Amazon

Artykuł może zawierać linki partnerów, umożliwiające rozwój serwisu i dostarczanie darmowych treści.

|

|

|

|

|

|

|

|

Stopka

- O nas | Redakcja

- Wywiady | Porady

- Prywatność & cookies

- Mapa serwisu | RSS

© 1998-2026 Dziennik Internautów Sp. z o.o.