Włamanie do Hacking Teamu potwierdza, że CBA stosowało oprogramowanie szpiegowskie

Aktualizacja: 07-07-2015, 11:33

Centralne Biuro Antykorupcyjne kupiło licencję na oprogramowanie szpiegowskie rozwijane przez włoską firmę Hacking Team, wydając na ten cel niemal 250 tys. euro. Narzędziem o nazwie Remote Control System interesowały się też inne służby specjalne naszego kraju. Ujawniło to włamanie na serwery producenta.

O tym, że Hacking Team tworzy oprogramowanie szpiegowskie na zlecenie rządów różnych państw, wiadomo było od dawna. W 2011 r. Wikileaks opublikował szereg dokumentów dotyczących „przemysłu inwigilacji” - wśród bez mała setki działających na tym rynku firm wymieniono również Hacking Team (zob. WikiLeaks: The Spy Files).

Tworzonymi przez niego trojanami zainteresowały się w zeszłym roku Kaspersky Lab i Citizen Lab. Dowiedzieliśmy się wówczas, że Remote Control System (czyli System Zdalnego Sterowania) pozwala przejąć kontrolę nad wybranymi urządzeniami. Można nim infekować zarówno systemy dla komputerów stacjonarnych (Windows, OS X, Linux), jak i platformy mobilne (Android, iOS, Windows Mobile, BlackBerry). Po instalacji trojan łączy się z serwerem sterującym, który nakazuje mu aktywowanie odpowiednich modułów, te zaś pozwalają lokalizować śledzone urządzenie, nagrywać dźwięk i robić zdjęcia, przechwytywać wiadomości, rozmowy telefoniczne, historię odwiedzanych w przeglądarce stron itp.

Na terenie Polski zidentyfikowano 7 serwerów sterujących RCS, od razu pojawiło się też podejrzenie, że polskie służby specjalne mogą korzystać z narzędzi Hacking Teamu. Helsińska Fundacja Praw Człowieka wysłała w tej sprawie zapytanie do Agencji Bezpieczeństwa Wewnętrznego i Centralnego Biura Antykorupcyjnego. ABW odpowiedziała, że nie posługuje się omawianym programem. CBA stwierdziło, że jest to informacja niejawna. Fundacja złożyła skargę do sądu, a ten przyznał rację CBA - pisaliśmy o tym w Dzienniku Internautów w połowie lutego (zob. CBA ma prawo do tajemniczych narzędzi, których ludzie nie muszą znać - uznał sąd).

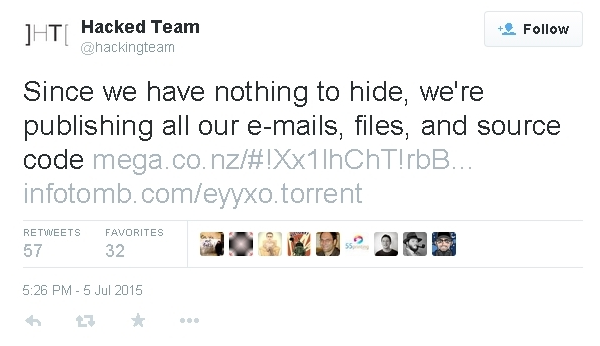

Wczoraj na profilu firmy Hacking Team na Twitterze nieznani sprawcy opublikowali link do pliku .torrent, który umożliwiał pobranie 400 GB danych, w tym kodu źródłowego RCS, korespondencji z klientami i wystawianych im faktur.

Nas najbardziej interesuje oczywiście wątek polski. W serwisie Zaufana Trzecia Strona możemy zobaczyć zrzut ekranu skrzynki pocztowej prezesa firmy zawierającej katalog pod nazwą POLONIA. Kolejny artykuł na ten temat zawiera kilka faktur, które Hacking Team wystawił dla CBA.

Z udostępnionych w sieci dokumentów wynika, że w 2012 r. CBA wykupiło licencję na RCS pozwalającą kontrolować 10 komputerów PC. Koszt tej transakcji to 178 tys. euro. Z czasem Agencja zaczęła się zastanawiać, czy nie lepiej byłoby śledzić urządzenia mobilne, ale do zmiany licencji nie doszło. W latach 2013 i 2014 CBA zapłaciło „jedynie” po 35,6 tys. euro za wsparcie techniczne, które wygasa 31 lipca br. Podsumowując, Hacking Team wzbogacił się dzięki CBA o 249,2 tys. euro.

To nie wszystko. Wyciek ujawnia, że również inne służby specjalne naszego kraju interesowały się zakupem narzędzi szpiegowskich, m.in. wspomniana wcześniej ABW. W tym roku w Warszawie doszło nawet do prezentacji trojana przed funkcjonariuszami. ABW pytała producenta, jak uniknąć wykrycia kodu exploita przez programy antywirusowe, ale korespondencja w tej sprawie urywa się pod koniec maja - podaje Zaufana Trzecia Strona.

Dalszy przegląd e-maili dowodzi, że z Hacking Teamem próbowały kontaktować się także Komenda Główna Policji, Służba Kontrwywiadu Wojskowego i Centralne Biuro Śledcze. Na zakup zdecydowało się tylko CBA, ale używanie trojana było dość problematyczne (zob. Zaufana Trzecia Strona, Nie tylko CBA – ABW, SKW i CBŚ również zainteresowane końmi trojańskimi). Niewykluczone, że dziś poznamy kolejne szczegóły dotyczące tej sprawy.

W odpowiedzi na e-mail wysłany dziś do rzecznika prasowego CBA Jacka Dobrzyńskiego otrzymaliśmy następują wiadomość:

Uprzejmie informuję, że żadna służba specjalna na świecie, w tym CBA, nie informuje o środkach, metodach i formach realizacji ustawowych zadań, a tym bardziej nie komentuje jakichkolwiek spekulacji na ten temat. Informowanie o tym, zaprzeczanie lub potwierdzanie byłoby nieprofesjonalne, a przede wszystkim niezgodne z prawem. Zapewniam, że Centralne Biuro Antykorupcyjne działa zgodnie z ustawą o CBA i obowiązującym w Polsce prawem. Przykładamy szczególną staranność, aby nigdy nie dochodziło do łamania jakichkolwiek praw, a tym bardziej praw obywatelskich. CBA szanuje prawo, działa zgodnie z prawem i zawsze przestrzega wszystkich standardów, norm i zasad.

W dalszej części listu Jacek Dobrzyński powołał się na art. 24 ustawy o CBA, który brzmi: W związku z wykonywaniem swoich zadań CBA zapewnia ochronę środków, form i metod realizacji zadań, zgromadzonych informacji oraz własnych obiektów i danych identyfikujących funkcjonariuszy CBA. Rzecznik przypomniał też, że Wojewódzki Sąd Administracyjny oddalił skargę Helsińskiej Fundacji Praw Człowieka na odmowę udostępniania przez CBA informacji na dany temat.

Aktualności

|

Porady

|

Gościnnie

|

Katalog

Bukmacherzy

|

Sprawdź auto

|

Praca

Artykuł może w treści zawierać linki partnerów biznesowych

i afiliacyjne, dzięki którym serwis dostarcza darmowe treści.

*

|

|

|

|

|

|

|

|