Możliwość monitorowania i kontrolowania sieci GSM to najbardziej nietypowy aspekt platformy Regin, wyróżniający ją na tle wykrytych w tym roku kampanii cyberszpiegowskich.

Regin w pigułce, czyli najważniejsze informacje

- Ofiary platformy Regin to przede wszystkim: operatorzy telekomunikacyjni, rządy, instytucje finansowe, organizacje badawcze, międzynarodowe organy polityczne i wybrane osoby zaangażowane w badania poświęcone matematyce oraz kryptografii.

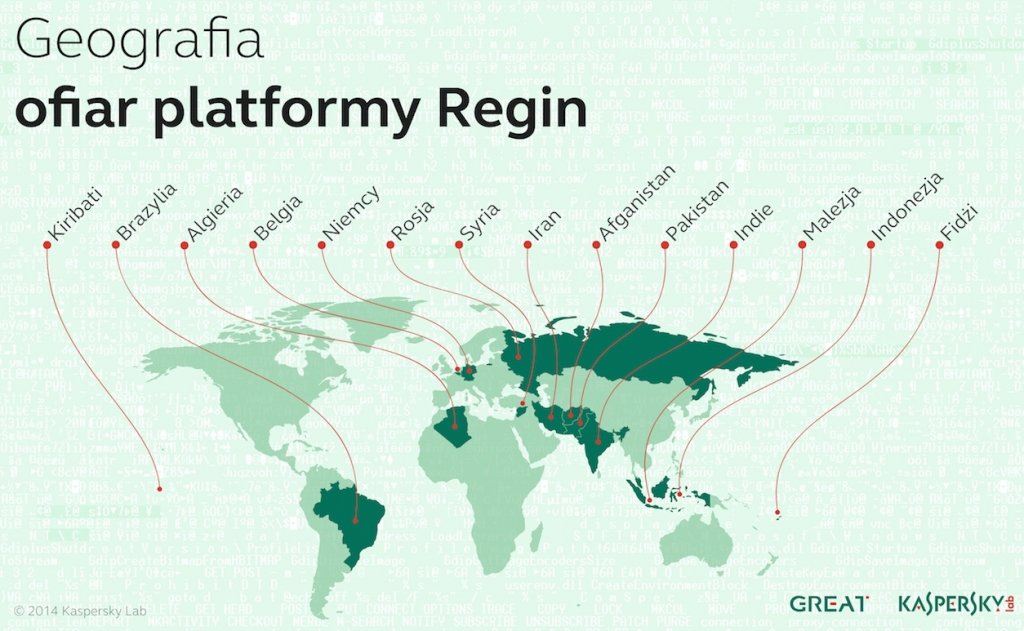

- Ofiary kampanii zostały zlokalizowane w Algierii, Afganistanie, Belgii, Brazylii, Fidżi, Niemczech, Iranie, Indiach, Indonezji, Kiribati, Malezji, Pakistanie, Syrii i Rosji.

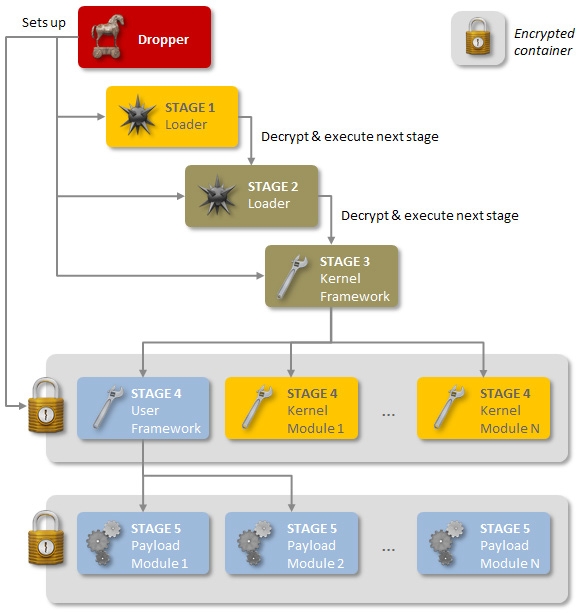

- Platforma Regin składa się z wielu szkodliwych narzędzi pozwalających na przenikanie do sieci atakowanych organizacji.

- Regin używa skomplikowanej metody komunikacji między zainfekowanymi sieciami a serwerami kontrolowanymi przez cyberprzestępców. Metoda ta pozwala m.in. na zdalne sterowanie zainfekowanymi maszynami i ukradkowe przesyłanie danych.

- Kampanię wyróżnia moduł pozwalający na monitorowanie stacji bazowych GSM, gromadzenie informacji o komórkach GSM oraz o infrastrukturze sieci komórkowej.

- W kwietniu 2008 r. przestępcy stojący za platformą Regin zgromadzili uprawnienia administracyjne, pozwalające im na manipulowanie siecią GSM w jednym z bliskowschodnich krajów.

- Najstarsze próbki tworzone w ramach kampanii Regin pochodzą z 2003 r.

Wiosną 2012 r. eksperci z Kaspersky Lab natknęli się na szkodliwy program Regin, który wydawał się być częścią zaawansowanej kampanii cyberszpiegowskiej. Przez niemal trzy kolejne lata specjaliści monitorowali to zagrożenie na całym świecie. Od czasu do czasu pojawiały się nowe próbki tego szkodnika, jednak analiza nie wykazywała żadnych powiązań między nimi. Mimo to ekspertom udało się wejść w posiadanie próbek wykorzystanych w kilku atakach, których celem były instytucje rządowe i operatorzy telekomunikacyjni. Informacje te okazały się wystarczające do przeprowadzenia szczegółowej analizy.

Badania wykazały, że Regin nie jest pojedynczą szkodliwą aplikacją, ale platformą – pakietem oprogramowania składającym się z wielu modułów pozwalających na infekowanie całych sieci atakowanych organizacji w celu przejęcia zdalnej kontroli na wszystkich możliwych poziomach. Głównym zadaniem cyberprzestępców jest gromadzenie poufnych informacji i przeprowadzanie kilku innych rodzajów ataków.

Osoby stojące za platformą Regin dopracowały mechanizmy pozwalające im kontrolować zainfekowane sieci. Na przykład, w jednym z krajów zaobserwowano kilka zainfekowanych organizacji, ale tylko sieć w jednej z nich komunikowała się z serwerem nadzorowanym przez atakujących zlokalizowanym w innym kraju. Mimo takiego wybiórczego podejścia, wszystkie ofiary kampanii w tym regionie były ze sobą połączone siecią P2P (na wzór połączenia VPN) i mogły się dowolnie komunikować między sobą. Atakujący wybrali zatem jedną sieć do wydawania poleceń, które następnie były przesyłane do wszystkich zainfekowanych maszyn. Zdaniem badaczy właśnie takie podejście pozwoliło cyberprzestępcom na tak długotrwałe działanie bez wzbudzania żadnych podejrzeń.

Najbardziej oryginalną funkcją platformy Regin jest możliwość atakowania sieci GSM. Podczas prowadzenia analizy eksperci z Kaspersky Lab mieli możliwość zbadania jednego z kontrolerów stacji bazowej GSM i z pozyskanych z niego raportów aktywności wynika, że atakujący mieli możliwość kontrolowania komórek GSM w sieci jednego z dużych operatorów. Oznacza to, że cyberprzestępcy mogli uzyskiwać dostęp do informacji o połączeniach przetwarzanych przez poszczególne komórki, przekierowywać te rozmowy do innych komórek i przeprowadzać inne ofensywne działania. Obecnie nie jest znana żadna inna operacja cyberszpiegowska, która dawałaby atakującym takie możliwości.

- Możliwość monitorowania i kontrolowania sieci GSM jest prawdopodobnie najbardziej nietypowym i interesującym aspektem platformy Regin. W dzisiejszych czasach jesteśmy zależni od telefonii komórkowej działającej w oparciu o przestarzałe protokoły komunikacyjne, które uwzględniają niewiele bezpieczeństwa lub wcale go nie uwzględniają. Poza tym wszystkie sieci GSM posiadają mechanizmy pozwalające organom ścigania śledzić podejrzanych. Uzyskanie dostępu do takich funkcji daje cyberprzestępcom zupełnie nowe możliwości atakowania użytkowników urządzeń mobilnych - powiedział Costin Raiu, dyrektor Globalnego Zespołu ds. Badań i Analiz (GReAT), Kaspersky Lab.

Szczegółowy raport z badania platformy Regin jest dostępny w języku angielskim.

Od redakcji: Zagrożenie to było badane także przez firmę Symantec, która przygotowała własny raport (niestety również po angielsku).

Aktualności

|

Porady

|

Gościnnie

|

Katalog

Bukmacherzy

|

Sprawdź auto

|

Praca

Artykuł może w treści zawierać linki partnerów biznesowych

i afiliacyjne, dzięki którym serwis dostarcza darmowe treści.

*

Więcej w tym temacie:

|

|

|

|

|

|

|

|