Eksperci z firmy ESET odkryli nowe zagrożenie atakujące użytkowników Androida. Po zainfekowaniu smartfona lub tabletu z systemem Android, urządzenie zaczyna niespodziewanie… mówić. Może się wydawać, że to jego nowa funkcja. Niestety nie – kobiecy głos informuje o blokadzie ekranu z powodu infekcji urządzenia zagrożeniem ransomware.

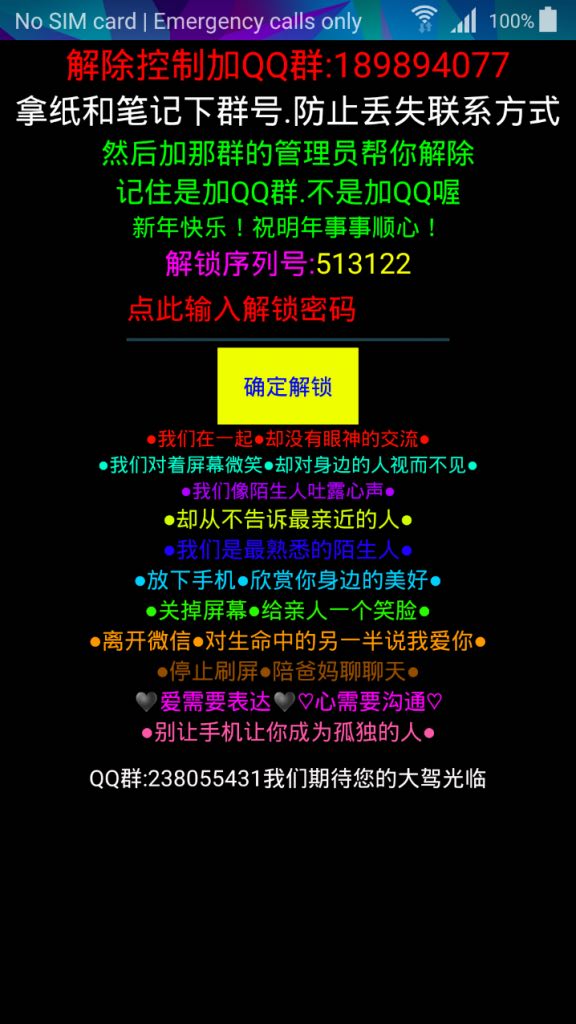

Jeśli znasz język chiński, dowiesz się, że okup za odblokowanie urządzenia wynosi 40 juanów, czyli około 6 dolarów.

Jeśli znasz język chiński, dowiesz się, że okup za odblokowanie urządzenia wynosi 40 juanów, czyli około 6 dolarów.

Eksperci z firmy ESET odkryli funkcję „werbalną” w jednym z zagrożeń z rodziny Jisut (Android/LockScreen.Jisut). Antywirus najczęściej wykrywa to złośliwe oprogramowanie jako Android/Lockerpin ze względu na jego drugą wyróżniającą cechę – zdolność do zresetowania kodu PIN blokady ekranu.

Infekcja następuje w momencie otwarcia złośliwej aplikacji pobranej spoza Google Play i kliknięcia przycisku „Kliknij by aktywować za darmo”. Następnie ofiara proszona jest o przyznanie praw administratora dla złośliwego oprogramowania, przez co trudno jest później odinstalować aplikację. Następnie urządzenie jest blokowane, a kobiecy głos recytuje żądanie okupu w języku chińskim. Dodatkowo zagrożenie próbuje zdobyć dane do logowania do chińskiego serwisu społecznościowego QQ poprzez wyświetlenie fałszywego ekranu do logowania. Wpisana nazwa użytkownika i hasło zostają od razu przekazane atakującym.

Złośliwy plik atakuje przede wszystkim chińskich użytkowników urządzeń z systemem Android, jednak eksperci nie wykluczają jego rozprzestrzenienia na inne kraje. Kamil Sadkowski, analityk zagrożeń z firmy ESET podaje trzy sposoby na pozbycie się z urządzenia szkodliwego oprogramowania:

Złośliwy plik atakuje przede wszystkim chińskich użytkowników urządzeń z systemem Android, jednak eksperci nie wykluczają jego rozprzestrzenienia na inne kraje. Kamil Sadkowski, analityk zagrożeń z firmy ESET podaje trzy sposoby na pozbycie się z urządzenia szkodliwego oprogramowania:

- Za pośrednictwem oprogramowania Mobile Device Management można ręcznie cofnąć uprawnienia administratora ustanowione dla złośliwej aplikacji. Jednak jest to możliwe tylko w przypadku, gdy takie oprogramowanie zostało zainstalowane przed zainfekowaniem urządzenia.

- Jeśli urządzenie zostało zrootowane, mamy do dyspozycji opcję Android Debug Bridge, która umożliwia komunikowanie się z urządzeniem za pośrednictwem wiersza polecenia. Ta opcja pozbycia się złośliwego oprogramowania przeznaczona jest dla zaawansowanych użytkowników.

- Ostatnia deska ratunku to przywrócenie ustawień fabrycznych urządzenia, jednak w tym przypadku trzeba liczyć się z utratą danych takich jak zdjęcia, filmy czy kontakty.

Autor: Karolina Skrzypczyk, DAGMA

Aktualności

|

Porady

|

Gościnnie

|

Katalog

Bukmacherzy

|

Sprawdź auto

|

Praca

Artykuł może w treści zawierać linki partnerów biznesowych

i afiliacyjne, dzięki którym serwis dostarcza darmowe treści.

*

Więcej w tym temacie:

- Mail o charakterze biznesowym? Lepiej uważać. Hakerzy na cel biorą także małe firmy

- Afera ze zdjęciem księżnej Kate to świetna lekcja cyberbezpieczeństwa

- Polskie firmy atakowane średnio 1040 razy w tygodniu. Akcja służb specjalnych nie przyniosła większych zmian

- Nowoczesne smartfony i tablety mogą z powodzeniem zastąpić specjalistyczne urządzenia przemysłowe w logistyce magazynowej