Facebook stał się dla cyberprzestępców idealnym miejscem polowań na potencjalne ofiary. Specjaliści z PandaLabs przygotowali analizę najczęściej stosowanej techniki kradzieży kont na tym portalu społecznościowym.

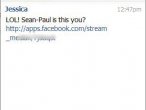

Przynętę cyberprzestępcy wysyłają zwykle, wykorzystując profil znajomego, którego zabezpieczenia zostały już złamane. Użytkownik otrzymuje wiadomość, która wygląda na autentyczną i zaprasza odbiorcę do kliknięcia w podany link. W większości przypadków jest to jakiś „niesamowity film” lub klip, w którym rzekomo pojawia się odbiorca, a wiadomość jest spersonalizowana i zawiera jego imię.

Po zwróceniu uwagi użytkownika oszust próbuje zdobyć jego login i hasło w celu przeprowadzenia drugiej fazy ataku. Witryna, do której prowadzi link, jest doskonałą kopią strony logowania Facebooka, jej adres jest jednak inny.

Krok 3: Zdobycie pełnego dostępu

Po kliknięciu w link i wpisaniu danych dostępowych użytkownik przekazuje złośliwej aplikacji, która przeprowadza atak, pełny dostęp do swego konta. Ta nieświadoma zgoda powoduje, że aplikacja zyskuje prawo do zamieszczania na złamanym profilu dowolnych informacji, a atak rozprzestrzenia się na znajomych ofiary.

fot. PandaLabs - Uzyskanie pełnego dostępu do konta ofiaryCo robić, jeśli Twoje konto na Facebooku padnie ofiarą takiego ataku?

Krok 1: Usuń wszystkie pozwolenia przyznane złośliwej aplikacji

To łatwe: z menu „Konto” przejdź do „Ustawień aplikacji” w prawym górnym roku Facebooka i wybierz odpowiednią opcję. Dzięki temu aplikacja utraci dostęp do Twego profilu po zmianie hasła.

Krok 2: Zmień hasło do logowania

To równie proste: z menu „Konto” przejdź do „Ustawień konta” w prawym górnym rogu Facebookowego profilu. Warto zastosować trudne hasło, które trudno odgadnąć.

>> Zobacz: Jak tworzyć silne hasła

Aktualności

|

Porady

|

Gościnnie

|

Katalog

Bukmacherzy

|

Sprawdź auto

|

Praca

Artykuł może w treści zawierać linki partnerów biznesowych

i afiliacyjne, dzięki którym serwis dostarcza darmowe treści.

*

|

|

|

|

|

|

|

|