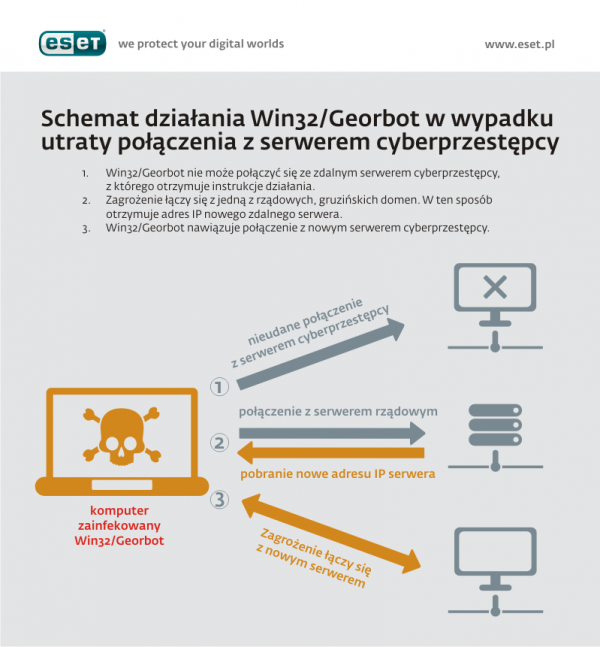

ESET Schemat działania zagrożenia w sytuacji utraty połączenia z serwerem cyberprzestępcy

(kliknij obraz by powiększyć)

(kliknij obraz by powiększyć)

Komentarze:

- Foxit Reader 6.1.1 Build 1031

Bardzo szybki w działaniu czytnik dokumentów stworzonych w formacje PDF. - Miranda IM 0.10.18

Komunikator internetowy, obsługujący chyba wszystkie najpopularniejsze protokoły, w tym Gadu-Gadu.

« strona główna - do góry ^

Stopka

Publikacje

Nasze serwisy

© 1998-2024 Dziennik Internautów Sp. z o.o. Wszelkie prawa zastrzeżone.

Poprzednie

Poprzednie