Za pomocą pakietu exploitów Eleonore cyberprzestępcy zdołali utworzyć botnet, w którego skład wchodzi 1,2 miliona komputerów - ustalili specjaliści z działu badań firmy AVG Technologies. W Polsce odnotowano 4 244 ataki wykorzystujące tego typu exploity.

Eleonore to obecnie jeden z najpopularniejszych modułów do automatycznego generowania stron WWW, których jedynym zadaniem jest zainfekowanie jak największej liczby komputerów. Do zarażenia dochodzi poprzez niezałatane dziury w przeglądarkach i zainstalowanych w nich wtyczkach.

>> Czytaj także: Dziura na dziurze i dziurą pogania

Na czele listy najbardziej zagrożonych programów uplasowały się Java Virtual Machine (JVM) firmy Sun i Adobe Acrobar Reader ze wskaźnikami infekcji sięgającymi 36%. Kolejne miejsce zajmuje przestarzała przeglądarka Microsoftu - Internet Explorer 6 (22% udziału we wszystkich infekcjach z użyciem Eleonore).

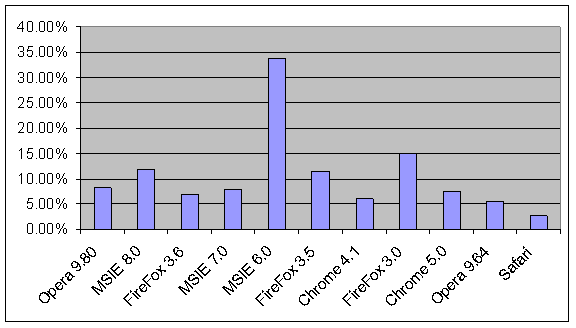

Prawdopodobieństwo skutecznego ataku, jeśli ofiara korzysta z tej przeglądarki, wynosi 33,8%. Jak wynika z poniższego wykresu, najmniej powodów do obaw mają użytkownicy Safari - wskaźnik sukcesu w przypadku tego oprogramowania nie przekracza 2,78%.

Podczas dwumiesięcznych badań zespół AVG Research przeanalizował 165 pakietów Eleonore wykorzystywanych przez cyberprzestępców. Analizy wykazały, że zapewniały one 10-procentowy wskaźnik sukcesu infekcji w przypadku ponad 12 milionów użytkowników, którzy odwiedzali specjalnie spreparowane strony WWW. Na wszystkich panował duży ruch, który cyberprzestępcy zdołali obrócić na swoją korzyść.

>> Czytaj także: Fabryka pieniędzy, czyli jak powstają botnety

Powszechna dostępność i wyrafinowanie łatwych w użyciu cyberprzestępczych pakietów dowodzi, że internetowe gangi podejmują coraz śmielsze próby zarobienia na swojej kryminalnej działalności - komentuje Yuval Ben-Itzhak, starszy wiceprezes AVG Technologies.

Podstawą dla przeprowadzonego przez AVG Research badania były dane na temat zainfekowanych witryn dostarczone przez AVG LinkScanner. Pełny raport z badań można znaleźć na eksperckich blogach AVG Technologies.

Aktualności

|

Porady

|

Gościnnie

|

Katalog

Bukmacherzy

|

Sprawdź auto

|

Praca

Artykuł może w treści zawierać linki partnerów biznesowych

i afiliacyjne, dzięki którym serwis dostarcza darmowe treści.

*

|

|

|

|

|

|

|

|